BKDR_ROMBERTIK.A

Windows

Tipo de grayware:

Backdoor

Destrutivo:

N?o

Criptografado:

Sim

In the Wild:

Sim

Vis?o geral

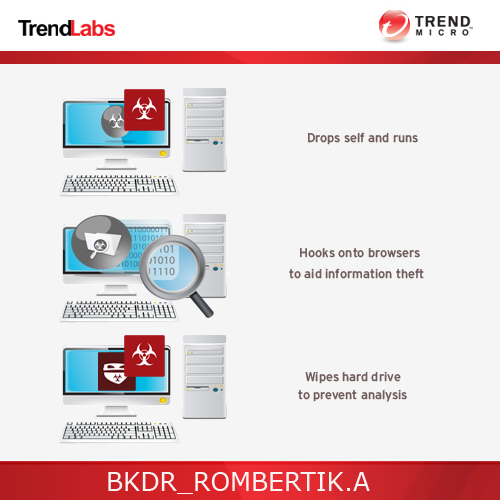

Um einen ?berblick ¨ąber das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder b?sartige Benutzer ¨ąbertragen.

Verbindet sich mit einer Website, um Daten zu versenden und zu empfangen.

Detalhes t¨¦cnicos

?bertragungsdetails

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder b?sartige Benutzer ¨ąbertragen.

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein und f¨ąhrt sie aus:

- %Application Data%\rsr\yfoye.exe

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Dateien ein:

- %Application Data%\rsr\yfoye.bat

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Autostart-Technik

Schleust die folgenden Dateien in den benutzerspezifischen Autostart-Ordner von Windows ein, um sich selbst bei jedem Systemstart auszuf¨ąhren.

- %User Startup%\fgf.vbs

(Hinweis: %User Startup% ist der Ordner 'Autostart' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Startmen¨ą\Programme\Autostart.)

Backdoor-Routine

Verbindet sich mit den folgenden Websites, um Daten zu versenden und zu empfangen.

- www.{BLOCKED}os.org.in/don1/gate.php

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Diese Datei suchen und l?schen

- %Application Data%\rsr\yfoye.bat

- %User Startup%\fgf.vbs

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als BKDR_ROMBERTIK.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!