HackTool.Win64.EDRSandBlast.D

Trojan.Win64.Hacktool (IKARUS)

Windows

Tipo de grayware:

Hacking Tool

Destrutivo:

N?o

Criptografado:

N?o

In the Wild:

Sim

Detalhes t¨¦cnicos

Installation

F¨ągt die folgenden Prozesse hinzu:

- {Grayware File Path}\{Grayware File Name}.exe

Einschleusungsroutine

Schleust die folgenden Dateien ein:

- {Grayware File Path}\Ntoskrnl.pdb ˇú deleted afterwards

- {Grayware File Path}\fltMgr.pdb ˇú deleted afterwards

- {Grayware File Path}\wdigest.pdb ˇú deleted afterwards

- {Grayware File Path}\WNBIOS.sys ˇú vulnerable driver

Andere Details

Es macht Folgendes:

- It employs techniques utilized to bypass EDR detections both in user and kernel mode.

- It performs the following actions to bypass EDR detections:

- Kernel Notify Routines Callbacks Removal ˇú by exploiting an arbitrary kernel memory read/write primitive through exploiting a vulnerable driver

- Object Callbacks Removal ˇú by disabling the Enabled flag in the OB_CALLBACK_ENTRY structure, unlinking the CallbackList of threads and process, or disabling object callbacks through disabling the SupportsObjectCallbacks bit in the ObjectTypeFlags field

- Minifilters' Callbacks Unlinking ˇú by scanning structures used by the Windows Filter Manager to detect callback nodes containing monitoring functions and unlink them from their lists, making them temporarily invisible from the filter manager

- Disable ETW Microsoft-Windows-Threat-Intelligence Provider ˇú by patching in kernel memory during runtime the ETW TI provider

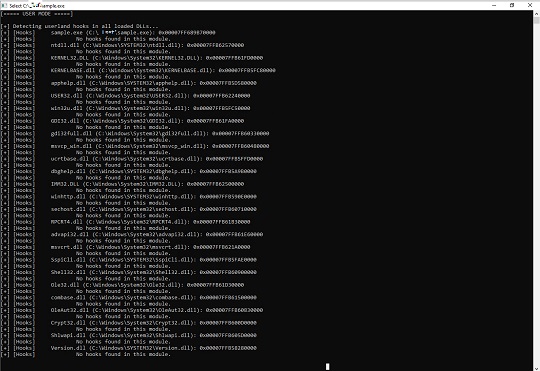

- Userland Hooking Bypass ˇú by either removing the hooks, using a custom or the existing EDR's trampoline to jump over and execute the rest of the function as is, using a duplicate DLL, or using direct syscall methods

- It detects EDR drivers and processes.

- It bypasses RunAsPPL by elevating its protection level higher than the LSASS process.

- It bypasses Credential Guard by enabling Wdigest to store cleartext credentials in LSASS memory.

- It downloads symbols from the Microsoft Symbol Server for the ntoskrnl.exe, fltmgr.sys, and wdigest.dll. If a corresponding *Offsets.csv file exists, it appends the acquired offsets from the symbols to the file.

- It connects to the following URL(s) to download symbols from the Microsoft Symbol Server:

- https://{BLOCKED}icrosoft.com/download/symbols/ntkrnlmp.pdb/2E37F962D699492CAAF3F9F4E9770B1D2/ntkrnlmp.pdb

- https://{BLOCKED}crosoft.com/download/symbols/fltMgr.pdb/BDB830D5AD37A0994727A90DE1D97BA41/fltMgr.pdb

- https://{BLOCKED}crosoft.com/download/symbols/wdigest.pdb/D0FEB1356A4987BF32419D0533E05AED1/wdigest.pdb

- It checks for the presence of the following files:

- {Grayware File Path}\NtoskrnlOffsets.csv ˇú contains offsets used to perform Offsets Retrieval

- {Grayware File Path}\FltmgrOffsets.csv ˇú contains offsets used to perform Offsets Retrieval

- {Grayware File Path}\WdigestOffsets.csv ˇú contains offsets used to perform Offsets Retrieval

- It conducts offset retrieval to perform kernel monitoring bypass operations.

- It checks for the existence of the following service:

- Service Name: {8 Random Characters}

- If the service above is not found, it is then created with the following details and started subsequently:

- Name: {8 Random Characters}

- Display Name: {8 Random Characters}

- Type: Driver service

- Start Type: Auto start

- Binary Path: {Grayware File Path}\WNBIOS.sys

- It reverses its routines and deletes the installed service when the command "exit" is entered on its console.

- It displays its logs on a console:

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungsschl¨ąssel l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\{8 Random Characters}

Step 5

Diese Dateien suchen und l?schen

- {Grayware File Path}\ntoskrnl.pdb

- {Grayware File Path}\fltMgr.pdb

- {Grayware File Path}\wdigest.pdb

- {Grayware File Path}\WNBIOS.sys

- {Grayware File Path}\NtoskrnlOffsets.csv

- {Grayware File Path}\FltmgrOffsets.csv

- {Grayware File Path}\WdigestOffsets.csv

- ?

- {Grayware File Path}\ntoskrnl.pdb

- {Grayware File Path}\fltMgr.pdb

- {Grayware File Path}\wdigest.pdb

- {Grayware File Path}\WNBIOS.sys

- {Grayware File Path}\NtoskrnlOffsets.csv

- {Grayware File Path}\FltmgrOffsets.csv

- {Grayware File Path}\WdigestOffsets.csv

Step 6

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als HackTool.Win64.EDRSandBlast.D entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!