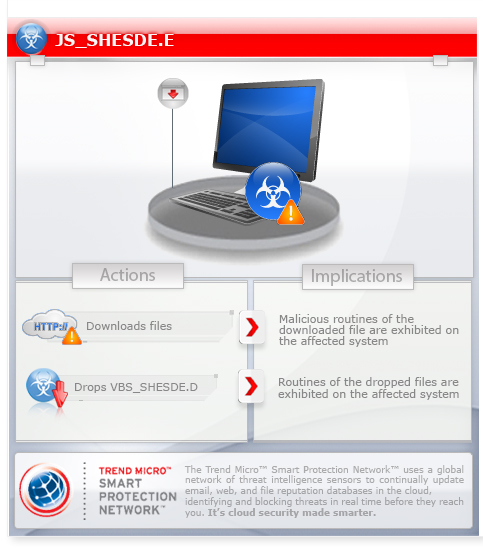

JS_SHESDE.E

none

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Tipo de grayware:

Trojan

Destrutivo:

N?o

Criptografado:

Sim

In the Wild:

Sim

Vis?o geral

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird ausgef¨ąhrt, wenn ein Benutzer auf bestimmte Websites zugreift, auf denen sie gespeichert ist.

Zum Zeitpunkt der Fertigstellung dieses Dokuments sind die erw?hnten Sites jedoch nicht zug?nglich.

Detalhes t¨¦cnicos

?bertragungsdetails

Wird ausgef¨ąhrt, wenn ein Benutzer auf bestimmte Websites zugreift, auf denen sie gespeichert ist.

Wird m?glicherweise von den folgenden externen Sites heruntergeladen:

- http://{BLOCKED}nriomafra.com.br/viewer/4/201402/244401107.htm

Installation

Schleust folgende Dateien/Komponenten ein:

- %User Temp%\papa.vbs - VBS_SHESDE.D

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Download-Routine

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Temp%\{Random Filename}.exe

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Zum Zeitpunkt der Fertigstellung dieses Dokuments sind die erw?hnten Sites jedoch nicht zug?nglich.

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Schlie?en Sie alle ge?ffneten Browser-Fenster

Step 4

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als JS_SHESDE.E entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!