Ransom.MSIL.NIGHTSKYIH.THDAGBD

UDS:Trojan.MSIL.Diztakun.gen (KASPERSKY)

Windows

Tipo de grayware:

Ransomware

Destrutivo:

N?o

Criptografado:

N?o

In the Wild:

Sim

Vis?o geral

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Detalhes t¨¦cnicos

?bertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %User Startup%\win32svc.exe

(Hinweis: %User Startup% ist der Ordner 'Autostart' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows NT, C:\Documents and Settings\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows 2003(32-bit), XP und 2000(32-bit) und C:\Users\{Benutzername}\AppData\Roaming\Microsoft\Windows\Startmen¨ą\Programme\Autostart unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

F¨ągt die folgenden Prozesse hinzu:

- "%System%\mshta.exe" "%Desktop%\@_R_E_A_D__M_E_.n.i.g.h.t.s.k.y.i.s.h.e.r.e.n.s.ns@.hta"

(Hinweis: %Desktop% ist der Ordner 'Desktop' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\Desktop unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Andere System?nderungen

?ndert die folgenden Registrierungseintr?ge:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = 0

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableGpedit = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoRun = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableRegistryTools = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows\System

DisableCMD = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoClose = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableShutdown = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoLogOff = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableSleep = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

HideFastUserSwitching = 1

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableChangePassword = 1

?ndert das Hintergrundbild des Desktops durch Ab?nderung der folgenden Registrierungseintr?ge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\wallpaper.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

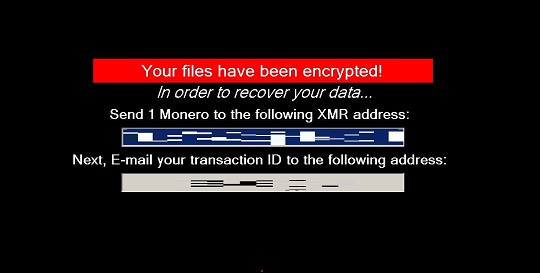

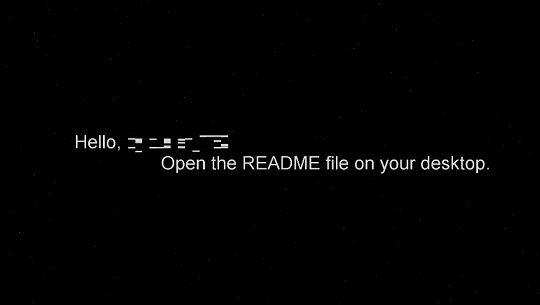

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

- %User Temp%\wallpaper.bmp

Andere Details

Zeigt die folgenden Bilder an:

Solu??o

Step 2

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 4

Diesen ge?nderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = 0

- EnableLUA = 0

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableGpedit = 1

- DisableGpedit = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- NoRun = 1

- NoRun = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableRegistryTools = 1

- DisableRegistryTools = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

- In HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\System

- DisableCMD = 1

- DisableCMD = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- NoClose = 1

- NoClose = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableShutdown = 1

- DisableShutdown = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- NoLogOff = 1

- NoLogOff = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableSleep = 1

- DisableSleep = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- HideFastUserSwitching = 1

- HideFastUserSwitching = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableChangePassword = 1

- DisableChangePassword = 1

Step 5

Desktop-Eigenschaften zur¨ącksetzen

Step 6

Diese Datei suchen und l?schen

- %User Startup%\win32svc.exe

Step 7

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als Ransom.MSIL.NIGHTSKYIH.THDAGBD entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Step 8

Restore encrypted files from backup.

Participe da nossa pesquisa!