RANSOM_POGOTEAR.A

Ransom:MSIL/Ryzerlo.A (Microsoft); a variant of MSIL/Filecoder.Y (ESET);

Windows

Tipo de grayware:

Trojan

Destrutivo:

N?o

Criptografado:

N?o

In the Wild:

Sim

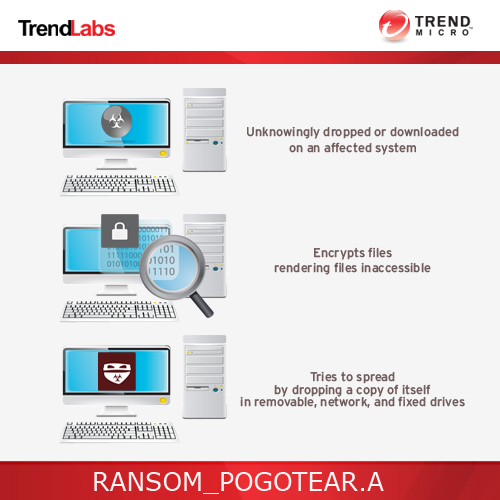

Vis?o geral

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Legt eine AUTORUN.INF-Datei ab, um automatisch die eingeschleusten Kopien auszuf¨ąhren, wenn ein Benutzer auf die Laufwerke eines betroffenen Systems zugreift.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Detalhes t¨¦cnicos

Installation

Schleust die folgenden Dateien ein:

- C:\Users\{username}\Desktop\??? ???.txt -> ransom note

- C:\Users\{username}\Desktop\pk -> key

- %User Startup%\{random characters}.exe -> (to be detected as Ransom_POGOTEAR.A)

(Hinweis: %User Startup% ist der Ordner 'Autostart' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmen¨ą\Programme\Autostart unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Startmen¨ą\Programme\Autostart.)

Hinterl?sst Textdateien, um L?segeld durch folgenden Inhalt zu erpressen:

- (: ??? ?? ????? ???????? ??? ?????? ????? ??????? ??????? ?????? me.{BLOCKED}20152015@mt2015.com ????? ??? ????? ?????

Autostart-Technik

F¨ągt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef¨ąhrt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

PokemonGo = "{Malware file path and file name}"

Andere System?nderungen

F¨ągt die folgenden Registrierungseintr?ge hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon\

SpecialAccounts\UserList

Hack3r = "0"

Verbreitung

Schleust Eigenkopien in die folgenden Laufwerke ein:

- {Destination Root*}\PokemonGo.exe

- All fixed drives, removable drives, shared folders and mapped network drives

Legt eine AUTORUN.INF-Datei ab, um automatisch die eingeschleusten Kopien auszuf¨ąhren, wenn ein Benutzer auf die Laufwerke eines betroffenen Systems zugreift.

Die besagte .INF-Datei enth?lt die folgenden Zeichenfolgen:

[AutoRun]

OPEN=PokemonGo.exe

ICON=PokemonGo.exe

Prozessbeendigung

Beendet die folgenden Prozesse, wenn sie im Speicher des betroffenen Systems ausgef¨ąhrt werden:

- ł§˛Ń¦¤¸é°Ő±Ę

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- http://{BLOCKED}.{BLOCKED}.0.169/PokemonGo/write.php?info={computername}-{username} {key}<br>

Verschl¨ąsselt Dateien mit den folgenden Erweiterungen:

- .txt

- .rtf

- .doc

- .mht

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .xml

- .psd

- .htm

- .gif

- .png

Benennt verschl¨ąsselte Dateien in folgende Namen um:

- {original file name and file extension}.locked

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als RANSOM_POGOTEAR.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Step 4

Im abgesicherten Modus neu starten

Step 5

Diese Datei suchen und l?schen

- C:\Users\{username}\Desktop\??? ???.txt

- C:\Users\{username}\Desktop\pk

Step 6

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- PokemonGo = "{Malware file path and file name}"

- PokemonGo = "{Malware file path and file name}"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList

- Hack3r = "0"

- Hack3r = "0"

Step 7

AUTORUN.INF Dateien suchen und l?schen, die von RANSOM_POGOTEAR.A erstellt wurden und diese Zeichenfolgen enthalten

- [AutoRun]

- OPEN=PokemonGo.exe

- ICON=PokemonGo.exe

Step 8

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als RANSOM_POGOTEAR.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!