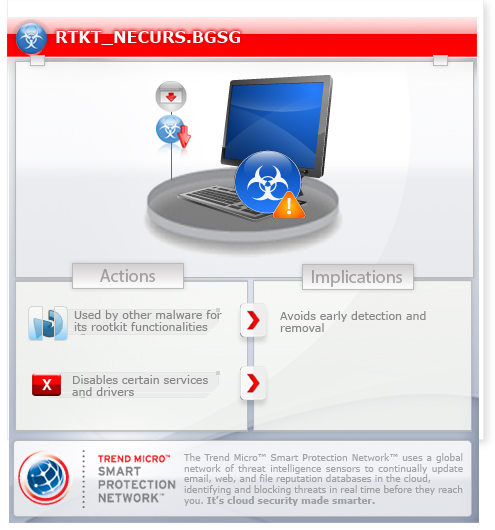

RTKT_NECURS.BGSG

Trojan horse BackDoor.Generic18.ZOY (AVG) ,W32/Necurs.IY!tr.rkit (Fortinet) ,Trojan.WinNT.Necurs (Ikarus) ,Rootkit.Win32.Necurs.iy (Kaspersky) ,Trojan:WinNT/Necurs.A (Microsoft) ,Win32/TrojanDownloader.Necurs.A trojan (Eset) ,Trojan.Win32.Generic!BT (Sunbelt)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Tipo de grayware:

Trojan

Destrutivo:

N?o

Criptografado:

In the Wild:

Sim

Vis?o geral

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird m?glicherweise von anderer Malware eingeschleust.

Detalhes t¨¦cnicos

?bertragungsdetails

Wird m?glicherweise von der folgenden Malware eingeschleust:

- TSPY_ZBOT.YYJR

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %System%\drivers\{random}.sys

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Autostart-Technik

Registriert sich als Systemdienst, damit sie bei jedem Systemstart automatisch ausgef¨ąhrt wird, indem sie die folgenden Registrierungseintr?ge hinzuf¨ągt:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

DisplayName = "{random}"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

ErrorControl = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Group = "Boot Bus Extender"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

ImagePath = "%System%\drivers\{random}.sys"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Start = "0"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Tag = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Type = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Db0 = "{Hex Values}"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Db1 = "{Hex Values}"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Db2 = "{Hex Values}"

Registriert sich als Systemdienst, damit die Ausf¨ąhrung bei jedem Systemstart automatisch erfolgt, indem die folgenden Registrierungsschl¨ąssel hinzuf¨ągt werden:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random}

Andere System?nderungen

?ndert die folgenden Registrierungseintr?ge:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{Service under 'Boot Bus Extender Group'}

Tag = "{IValue+1}"

(Note: The default value data of the said registry entry is "{Value}".)

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt. Achten Sie auf Dateien, die als RTKT_NECURS.BGSG entdeckt werden

Step 4

Im abgesicherten Modus neu starten

Step 5

Diesen Registrierungsschl¨ąssel l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

?- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- {random}

- {random}

Step 7

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als RTKT_NECURS.BGSG entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!