TROJ_CRIBIT.A

Win32/Filecoder.CE (Eset), Trojan.Crypt2 (Ikarus), Trojan-Ransom.Win32.Blocker.drcc (Kaspersky), Trojan.Ransomcrypt (Symantec),

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Tipo de grayware:

Trojan

Destrutivo:

N?o

Criptografado:

Sim

In the Wild:

Sim

Vis?o geral

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Detalhes t¨¦cnicos

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein und f¨ąhrt sie aus:

- %Application Data%\{random}.exe

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Dateien ein:

- %Application Data%\bitcrypt.ccw - configuration file

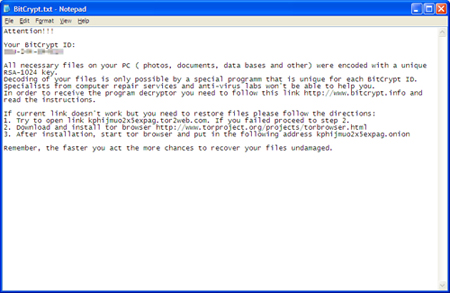

- %Application Data%\BitCrypt.txt - contains ransom message

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Hinterl?sst Textdateien, um L?segeld durch folgenden Inhalt zu erpressen:

Autostart-Technik

F¨ągt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef¨ąhrt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Bitcomint = "%Application Data%\{random}.exe"

Andere System?nderungen

F¨ągt die folgenden Registrierungsschl¨ąssel als Teil der Installationsroutine hinzu:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\

FileExts\.ccw

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\

FileExts\.ccw\OpenWithList

L?scht die folgenden Registrierungsschl¨ąssel:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Minimal

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Network

Prozessbeendigung

Beendet die folgenden Prozesse, wenn sie im Speicher des betroffenen Systems ausgef¨ąhrt werden:

- taskmgr.exe

- regedit.exe

Andere Details

Verschl¨ąsselt Dateien mit den folgenden Erweiterungen:

- *.abw

- *.arj

- *.asm

- *.bpg

- *.cdr

- *.cdt

- *.cdx

- *.cer

- *.css

- *.dbf

- *.dbt

- *.dbx

- *.dfm

- *.djv

- *.djvu

- *.doc

- *.docm

- *.docx

- *.dpk

- *.dpr

- *.frm

- *.jpeg

- *.jpg

- *.key

- *.lzh

- *.lzo

- *.mdb

- *.mde

- *.odc

- *.pab

- *.pas

- *.pgp

- *.php

- *.pps

- *.ppt

- *.pst

- *.rtf

- *.sql

- *.text

- *.txt

- *.vbp

- *.vsd

- *.wri

- *.xfm

- *.xlc

- *.xlk

- *.xls

- *.xlsm

- *.xlsx

- *.xlw

- *.xsf

- *.xsn

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt. Achten Sie auf Dateien, die als TROJ_CRIBIT.A entdeckt werden

Step 3

Diesen Prozess im Process Explorer beenden

Step 4

Gel?schte Registrierungsschl¨ąssel wiederherstellen

- Doppelklicken Sie im linken Fensterbereich des Registrierungseditors auf:

HKEY_LOCAL_MACHINE>SYSTEM>CurrentControlSet>

Control>SafeBoot>Minimal - Klicken Sie mit der rechten Maustaste auf den Schl¨ąssel, und w?hlen Sie 'Neu > Schl¨ąssel'. ?ndern Sie den Wert des neuen Schl¨ąssels in:

{4D36E967-E325-11CE-BFC1-08002BE10318} - Klicken Sie mit der rechten Maustaste auf den Wertnamen, und w?hlen Sie '?ndern'. ?ndern Sie den Wert dieses Eintrags in:

DiskDrive - Doppelklicken Sie im linken Fensterbereich auf:

HKEY_LOCAL_MACHINE>SYSTEM>CurrentControlSet>

Control>SafeBoot>Network - Klicken Sie mit der rechten Maustaste auf den Schl¨ąssel, und w?hlen Sie 'Neu>Schl¨ąssel'. ?ndern Sie den Wert des neuen Schl¨ąssels in:

{4D36E967-E325-11CE-BFC1-08002BE10318} - Klicken Sie mit der rechten Maustaste auf den Wertnamen, und w?hlen Sie '?ndern'. ?ndern Sie den Wert dieses Eintrags in:

DiskDrive - Schlie?en Sie den Registrierungseditor.

Step 5

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

?- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Bitcomint = "%Application Data%\{random}.exe"

- Bitcomint = "%Application Data%\{random}.exe"

Step 6

Diesen Registrierungsschl¨ąssel l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts

- .ccw

- .ccw

Step 7

Diese Dateien suchen und l?schen

- %Application Data%\bitcrypt.ccw

- %Application Data%\BitCrypt.txt

- {Folder path of encrypted files}\BitCrypt.txt

Step 8

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als TROJ_CRIBIT.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!