Trojan.HTML.PHISH.IW

Phishing.HTML.Doc (IKARUS)

Windows

Tipo de grayware:

Trojan

Destrutivo:

N?o

Criptografado:

N?o

In the Wild:

Sim

Vis?o geral

Diese Malware hat keine Verbreitungsroutine.

Diese Malware hat keine Backdoor-Routine.

Detalhes t¨¦cnicos

Verbreitung

Diese Malware hat keine Verbreitungsroutine.

Backdoor-Routine

Diese Malware hat keine Backdoor-Routine.

Datendiebstahl

Folgende Daten werden gesammelt:

- Specific Email

- Input Password

Entwendete Daten

Sendet die gesammelten Daten ¨ąber HTTP-POST an den folgenden URL:

- https://{BLOCKED}ntechdns.com/cux/action.php

Andere Details

Es macht Folgendes:

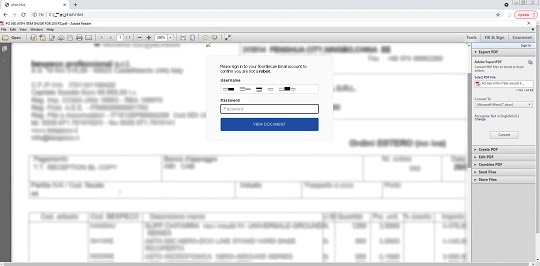

- It disguises itself as a login page to view document:

- It redirects to the following URL after four successful attempts:

- https://{BLOCKED}almanagers-my.sharepoint.com/:b:/p/ivan/EVhCMbG-roNHisHIx3fXqXkBATy7wZKPXYQsdKYIS5rgWA?e=1XABKN/

- It connects to the following URLs to display images inside the webpage:

- https://{BLOCKED}tecarehospice.com/images/analys.png

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als Trojan.HTML.PHISH.IW entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participe da nossa pesquisa!