WORM_TDSS.TX

Windows 2000, Windows XP, Windows Server 2003

Tipo de grayware:

Worm

Destrutivo:

N?o

Criptografado:

Sim

In the Wild:

Sim

Vis?o geral

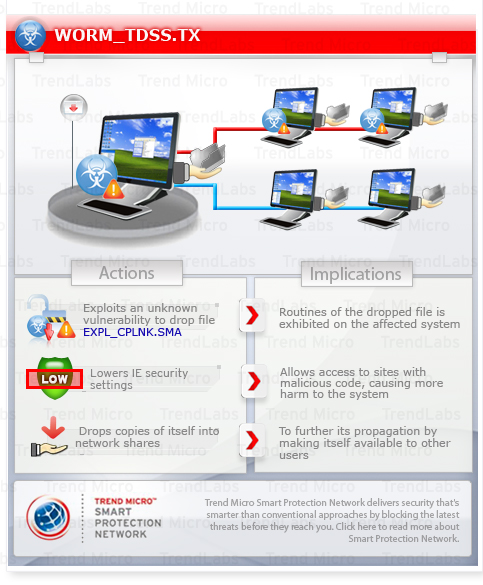

To get a one-glance comprehensive view of the behavior of this Worm, refer to the Threat Diagram shown below.

Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch b?sartiger Websites heruntergeladen.

Wird ausgef¨ąhrt und l?scht sich dann selbst.

Legt eine AUTORUN.INF-Datei ab, um automatisch die eingeschleusten Kopien auszuf¨ąhren, wenn ein Benutzer auf die Laufwerke eines betroffenen Systems zugreift.

?ndert Zoneneinstellungen von Internet Explorer.

Detalhes t¨¦cnicos

?bertragungsdetails

Wird m?glicherweise unwissentlich von einem Benutzer beim Besuch b?sartiger Websites heruntergeladen.

Installation

Wird ausgef¨ąhrt und l?scht sich dann selbst.

Andere System?nderungen

F¨ągt die folgenden Registrierungseintr?ge hinzu:

HKEY_USERS\.DEFAULT\Software\

Microsoft\Internet Explorer\international

acceptlanguage = en-us

HKEY_USERS\.DEFAULT\Software\

Microsoft\Internet Explorer\Main\

featurecontrol\FEATURE_BROWSER_EMULATION

svchost.exe = 8888

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings

maxhttpredirects = 8888

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings

enablehttp1_1 = 1

?ndert die folgenden Registrierungseintr?ge:

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings\Zones\3

CurrentLevel = 0

(Note: The default value data of the said registry entry is 69632.)

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings\Zones\3

1601 = 0

(Note: The default value data of the said registry entry is 1.)

Verbreitung

Verwendet die folgenden Dateinamen f¨ąr die in die Freigabenetzwerke eingeschleusten Kopien:

- setup{random number}.dll

- setup{random number}.dat

This worm drops the following component in shared networks:

- setup{random number}.lnk - detected as EXPL_CPLNK.SMA

Legt eine AUTORUN.INF-Datei ab, um automatisch die eingeschleusten Kopien auszuf¨ąhren, wenn ein Benutzer auf die Laufwerke eines betroffenen Systems zugreift.

?nderung der Startseite von Webbrowser und Suchseite

?ndert Zoneneinstellungen von Internet Explorer.

Andere Details

Es wird eine Zero-Day-Schwachstelle in:

- Windows Task Scheduler Privilege Escalation

Weitere Informationen ¨ąber diese Schwachstelle finden Sie weiter unten:

- (MS10-092) Vulnerability in Task Scheduler Could Allow Elevation of Privilege (2305420)

Solu??o

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Malware-Dateien entfernen, die hinterlassen/heruntergeladen wurden von WORM_TDSS.TX

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt. Achten Sie auf Dateien, die als WORM_TDSS.TX entdeckt werden

Step 4

Im abgesicherten Modus neu starten

Step 5

Als WORM_TDSS.TX entdeckte Datei suchen und l?schen

Step 6

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Internet Explorer\international

- acceptlanguage = en-us

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Internet Explorer\Main\featurecontrol\FEATURE_BROWSER_EMULATION

- svchost.exe = 8888

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- maxhttpredirects = 8888

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- enablehttp1_1 = 1

Step 7

Diesen ge?nderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3

- From: CurrentLevel = 0

To: CurrentLevel = 69632

- From: CurrentLevel = 0

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3

- From: 1601 = 0

To: 1601 = 1

- From: 1601 = 0

Step 8

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als WORM_TDSS.TX entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Step 9

Diesen Sicherheits-Patch herunterladen und ¨ąbernehmen Verwenden Sie diese Produkte erst, wenn die entsprechenden Patches installiert wurden. live casino online empfiehlt Benutzern, wichtige Patches nach der Ver?ffentlichung sofort herunterzuladen.