TROJ_FAKEAV.BUTH

Rogue:Win32/FakeDef (Microsoft), Win32/Adware.PCDefenderPlus.A (NOD32)

Windows 2000, Windows XP (32-bit and 64-bit), Windows Server 2003, Windows Vista (32-bit and 64-bit), Windows 7 (32-bit and 64-bit)

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Non

In the wild::

Oui

Overview

Wird m?glicherweise von anderer Malware eingeschleust.

Diese Malware hat keine Verbreitungsroutine.

Diese Malware hat keine Backdoor-Routine.

Wenn ein Benutzer dem Kauf der Software zustimmt, wird eine Verbindung zu einem bestimmten URL hergestellt. Zeigt Benutzern gef?lschte Warnmeldungen ¨ąber eine Infektion an. Zeigt au?erdem gef?lschte Scanergebnisse des betroffenen Systems an. Nach Abschluss der ?berpr¨ąfung werden die Benutzer aufgefordert, die Betr¨ągersoftware zu kaufen. Wenn Benutzer sich zum Kauf der Betr¨ągersoftware entscheiden, werden sie zu einer Website weitergeleitet, auf der sie nach sensiblen Daten gefragt werden, beispielsweise nach der Kreditkartennummer. Ein Fenster wird angezeigt, in dem die Benutzer dieses gef?lschte Antivirenprogramm kaufen k?nnen.

D¨¦tails techniques

?bertragungsdetails

Wird m?glicherweise von der folgenden Malware eingeschleust:

- TROJ_DLOADR.BUTH

Installation

Schleust folgende Dateien/Komponenten ein:

- {All Users' Profile}\Application Data\pcdfdata\app.ico

- {All Users' Profile}\Application Data\pcdfdata\defs.bin - contains downloaded malware information

- {All Users' Profile}\Application Data\pcdfdata\support.ico

- {All Users' Profile}\Application Data\pcdfdata\uninst.ico

- %Desktop%\Security Defender.lnk

- %Start Menu%\Programs\Security Defender\Remove Security Defender.lnk

- %Start Menu%\Programs\Security Defender\Security Defender Help and Support.lnk

- %Start Menu%\Programs\Security Defender\Security Defender.lnk

(Hinweis: %Desktop% ist der Ordner 'Desktop' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.. %Start Menu% ist der Ordner 'Startmen¨ą' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmen¨ą unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmen¨ą unter Windows NT und C:\Windows\Startmen¨ą oder C:\Dokumente und Einstellungen\{Benutzername}\Startmen¨ą unter Windows 2000, XP und Server 2003.)

Erstellt die folgenden Ordner:

- %Start Menu%\Programs\Security Defender

(Hinweis: %Start Menu% ist der Ordner 'Startmen¨ą' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmen¨ą unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmen¨ą unter Windows NT und C:\Windows\Startmen¨ą oder C:\Dokumente und Einstellungen\{Benutzername}\Startmen¨ą unter Windows 2000, XP und Server 2003.)

F¨ągt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgef¨ąhrt wird:

- Global\wdshield

Autostart-Technik

F¨ągt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef¨ąhrt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

pcdfsvc = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /min"

Andere System?nderungen

F¨ągt die folgenden Registrierungsschl¨ąssel hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

HKEY_CLASSES_ROOT\.exe\DefaultIcon

HKEY_CLASSES_ROOT\.exe\shell

HKEY_CLASSES_ROOT\.exe\shell\

open

HKEY_CLASSES_ROOT\.exe\shell\

open\command

HKEY_CLASSES_ROOT\.exe\shell\

runas

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

HKEY_CURRENT_USER\Software\Classes\

.exe

HKEY_CURRENT_USER\Software\Classes\

.exe\shell

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas\

command

F¨ągt die folgenden Registrierungseintr?ge hinzu:

HKEY_CLASSES_ROOT\.exe\DefaultIcon

{Default} = "%1"

HKEY_CLASSES_ROOT\.exe\shell\

open\command

{Default} = ""{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe" /ex "%1" %*"

HKEY_CLASSES_ROOT\.exe\shell\

open\command

IsolatedCommand = ""%1" %*"

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

{Default} = ""%1" %*"

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe

{Default} = "4g"

HKEY_CURRENT_USER\Software\Classes\

.exe Content

Type = "application/x-m"

HKEY_CURRENT_USER\Software\Classes\

.exe\DefaultIcon

{Default} = "%1"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

{Default} = ""{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe" /ex "%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas\

command

{Default} = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas\

command

IsolatedCommand = ""%1" %*"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

DisplayName = "Security Defender"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

InstallLocation = "{All Users' Profile}\Application Data\pcdfdata"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

UninstallString = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /tout"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

DisplayIcon = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe,0"

?ndert die folgenden Registrierungseintr?ge:

HKEY_CLASSES_ROOT\.exe

{Default} = "4g"

(Note: The default value data of the said registry entry is exefile.)

HKEY_CLASSES_ROOT\.exe

Content Type = "application/x-m"

(Note: The default value data of the said registry entry is application/x-msdownload.)

Verbreitung

Diese Malware hat keine Verbreitungsroutine.

Backdoor-Routine

Diese Malware hat keine Backdoor-Routine.

Rogue-Antiviren-Routine

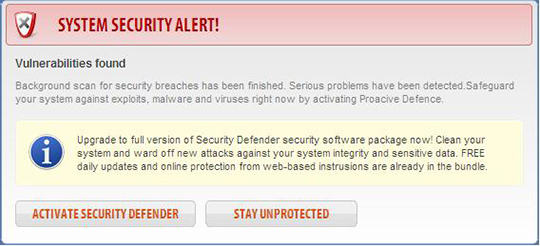

Zeigt die folgenden gef?lschten Warnmeldungen an:

Wenn ein Benutzer dem Kauf der Software zustimmt, wird eine Verbindung zu folgendem URL hergestellt, um den Kauf fortzusetzen:

- https://{BLOCKED}.{BLOCKED}ng.com/billing/key/?uid={value}

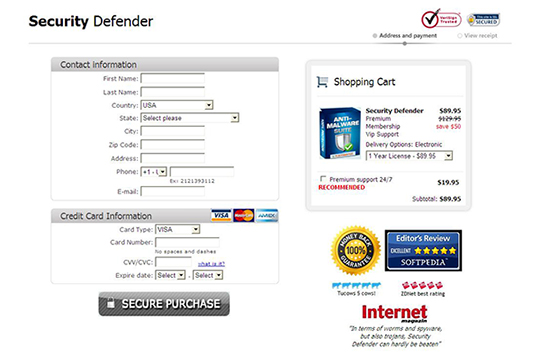

Zeigt Benutzern gef?lschte Warnmeldungen ¨ąber eine Infektion an. Zeigt au?erdem gef?lschte Scanergebnisse des betroffenen Systems an. Nach Abschluss der ?berpr¨ąfung werden die Benutzer aufgefordert, die Betr¨ągersoftware zu kaufen. Wenn Benutzer sich zum Kauf der Betr¨ągersoftware entscheiden, werden sie zur folgenden Website weitergeleitet und nach sensiblen Daten gefragt, beispielsweise nach der Kreditkartennummer:

- https://{BLOCKED}.{BLOCKED}ng.com/html/billing/?uid={value}

Benutzern wird das folgende Fenster zum Kauf des gef?lschten Antivirenprogramms angezeigt:

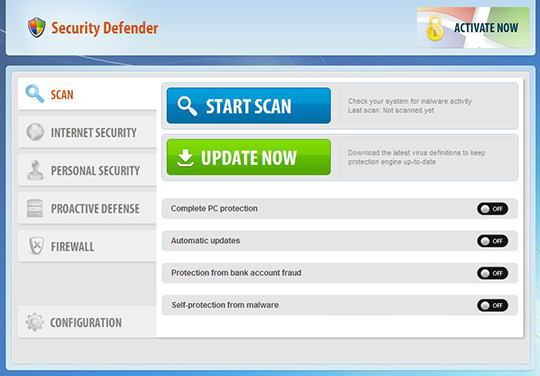

Zeigt das folgende Fenster an, und gibt vor, das System zu ¨ąberpr¨ąfen:

Solutions

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt. Achten Sie auf Dateien, die als TROJ_FAKEAV.BUTH entdeckt werden

Step 4

Im abgesicherten Modus neu starten

Step 5

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- pcdfsvc = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /min"

- pcdfsvc = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /min"

Step 6

Diesen Registrierungsschl¨ąssel l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall

- pcdfdata

- pcdfdata

- In HKEY_CLASSES_ROOT\.exe

- DefaultIcon

- DefaultIcon

- In HKEY_CLASSES_ROOT\.exe

- shell

- shell

- In HKEY_CURRENT_USER\Software\Classes

- .exe

- .exe

Step 7

Diesen ge?nderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_CLASSES_ROOT\.exe

- From: {Default} = "4g"

To: {Default} = "exefile"

- From: {Default} = "4g"

- In HKEY_CLASSES_ROOT\.exe

- From: Content Type = "application/x-m"

To: Content Type = "application/x-msdownload"

- From: Content Type = "application/x-m"

Step 8

Diese Datei suchen und l?schen

- %Desktop%\Security Defender.lnk

Step 9

Diese Ordner suchen und l?schen

- {All Users' Profile}\Application Data\pcdfdata

- %Start Menu%\Programs\Security Defender

Step 10

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als TROJ_FAKEAV.BUTH entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participez ¨¤ notre enqu¨şte!