BKDR_RARSTONE.A

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Tipo di minaccia informatica:

Backdoor

Distruttivo?:

No

Crittografato?:

����

In the wild::

����

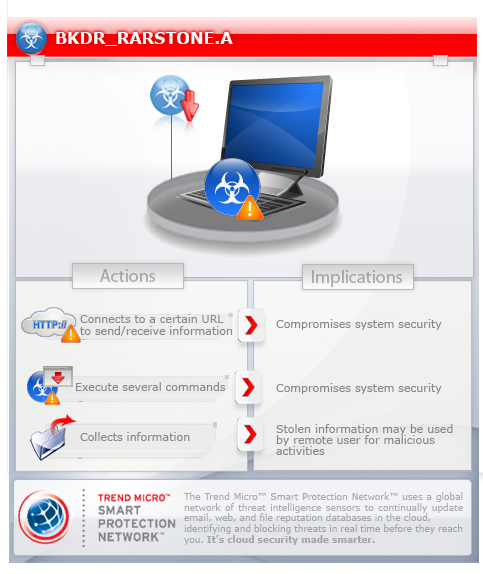

Panoramica e descrizione

Para obtener una visi��n integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuaci��n.

Puede haberlo infiltrado otro malware.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

Dettagli tecnici

Detalles de entrada

Puede haberlo infiltrado el malware siguiente:

- TROJ_ARTIEF.NTZ

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %System%\ymsgr_tray.exe

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).

)Este malware infiltra el/los siguiente(s) archivo(s)/componente(s):

- %Application Data%\profile.dat - blob file containing malware routines

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Agrega los procesos siguientes:

- iexplore.exe

Este malware se inyecta a s�� mismo en los siguientes procesos como parte de su rutina de residencia en memoria:

- iexplore.exe

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Yahoo! = ""%System%\ymsgr_tray.exe" -local"

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Get computer name and name of current user

- Retrieve list of local groups where the current user belongs.

- Create autorun registry entries

- Enumerate files and directories

- Get drive information

- Upload files

- Download files

- Execute files

- Download plugin and load into memory

- Enumerate processes

- Enumerate process modules

- Get process information

- Terminate processes

- Get installer properties from Uninstall Registry Key entries

- Manage files and directories (create, delete, modify, rename, search)

- Manage registries (create, delete, modify, search, view)

- Manage services (install, modify, search, start, stop, uninstall, view)

- Get service information

- Manage windows

- Perform remote shell

- Restart system

- Remove self from system

- Update self and configuration

- Enumerate TCP and UDP connection states

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

?- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Yahoo! = ""%System%\ymsgr_tray.exe" -local"

- Yahoo! = ""%System%\ymsgr_tray.exe" -local"

Step 5

Buscar y eliminar este archivo

- %Application Data%\profile.dat

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como BKDR_RARSTONE.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Sondaggio