RANSOM_HAPPYLOCKER.A

Trojan-Ransom.HiddenTear (Ikarus); Ransom.HappyLocker (Malwarebytes)

Windows

Tipo di minaccia informatica:

Trojan

Distruttivo?:

No

Crittografato?:

No

In the wild::

����

Panoramica e descrizione

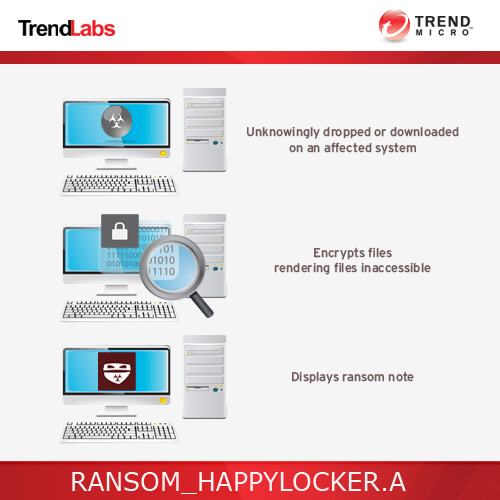

Para obtener una visi��n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci��n.

Se conecta a determinados sitios Web para enviar y recibir informaci��n.

Dettagli tecnici

���Բ��ٲ�������������

Este malware infiltra el/los siguiente(s) archivo(s)/componente(s):

- %User Temp%\happylocker.txt

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- https://{BLOCKED}s.net/cis/key/?id={value}

Cifra los archivos con las extensiones siguientes:

- .txt

- .csv

Sustituye los nombres de los archivos cifrados por los nombres siguientes:

- {original filename and extension}.crypted

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Buscar y eliminar estos archivos

- %User Temp%\happylocker.txt

- ?

- %User Temp%\happylocker.txt

Step 4

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como RANSOM_HAPPYLOCKER.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Sondaggio