RANSOM_POGOTEAR.A

Ransom:MSIL/Ryzerlo.A (Microsoft); a variant of MSIL/Filecoder.Y (ESET);

Windows

Tipo di minaccia informatica:

Trojan

Distruttivo?:

No

Crittografato?:

No

In the wild::

����

Panoramica e descrizione

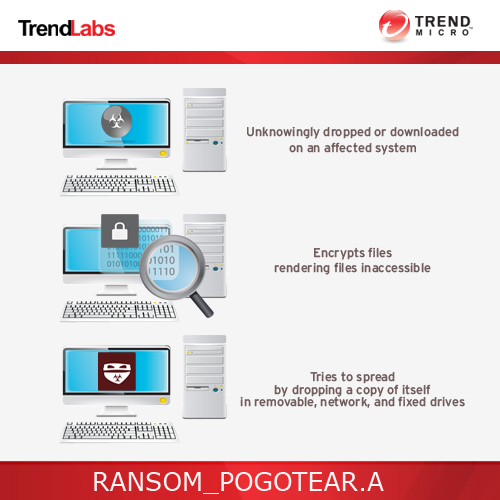

Para obtener una visi��n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci��n.

Infiltra un archivo AUTORUN.INF para que ejecute autom��ticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Se conecta a determinados sitios Web para enviar y recibir informaci��n.

Dettagli tecnici

���Բ��ٲ�������������

Infiltra los archivos siguientes:

- C:\Users\{username}\Desktop\??? ???.txt -> ransom note

- C:\Users\{username}\Desktop\pk -> key

- %User Startup%\{random characters}.exe -> (to be detected as Ransom_POGOTEAR.A)

(Nota: %User Startup% es la carpeta Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Men�� Inicio\Programas\Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Men�� Inicio\Programas\Inicio y en C:\Documents and Settings\{nombre de usuario}\Men�� Inicio\Programas\Inicio).

)Deja archivos de texto a modo de notas de rescate que contienen lo siguiente:

- (: ??? ?? ????? ???????? ??? ?????? ????? ??????? ??????? ?????? me.{BLOCKED}20152015@mt2015.com ????? ??? ????? ?????

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

PokemonGo = "{Malware file path and file name}"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon\

SpecialAccounts\UserList

Hack3r = "0"

�ʰ��DZ貹������������

Infiltra copias de s�� mismo en las unidades siguientes:

- {Destination Root*}\PokemonGo.exe

- All fixed drives, removable drives, shared folders and mapped network drives

Infiltra un archivo AUTORUN.INF para que ejecute autom��ticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Finalizaci��n del proceso

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- ���Ѧ���ձ�

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- http://{BLOCKED}.{BLOCKED}.0.169/PokemonGo/write.php?info={computername}-{username} {key}<br>

Cifra los archivos con las extensiones siguientes:

- .txt

- .rtf

- .doc

- .mht

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .xml

- .psd

- .htm

- .gif

- .png

Sustituye los nombres de los archivos cifrados por los nombres siguientes:

- {original file name and file extension}.locked

Soluzioni

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como RANSOM_POGOTEAR.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 4

Reiniciar en modo seguro

Step 5

Buscar y eliminar este archivo

- C:\Users\{username}\Desktop\??? ???.txt

- C:\Users\{username}\Desktop\pk

Step 6

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- PokemonGo = "{Malware file path and file name}"

- PokemonGo = "{Malware file path and file name}"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList

- Hack3r = "0"

- Hack3r = "0"

Step 7

Buscar y eliminar los archivos de AUTORUN.INF creados por RANSOM_POGOTEAR.A que contienen las siguientes cadenas

- [AutoRun]

- OPEN=PokemonGo.exe

- ICON=PokemonGo.exe

Step 8

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como RANSOM_POGOTEAR.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Sondaggio