Ransom.Win32.NOGARDFORCE.THDABBD

Ransom:Win32/Lockbit.AK!ibt (MICROSOFT)

Windows

- ÑÌÑÙѪѺÑóÑ┐ÑñÑÎ: ╔Ý┤·¢Ê¬Ã¾ð═▓╗ı²ÑÎÑÝÑ░ÑÚÑÓú¿ÑÚѾÑÁÑÓѪѺÑóú®

- ããë▓╗¯äËñ╬Ëðƒo: ñ╩ñÀ

- ░Á║┼╗»:

- ©ð╚¥ê¾©µñ╬Ëðƒo: ñ¤ññ

? ©┼ʬ

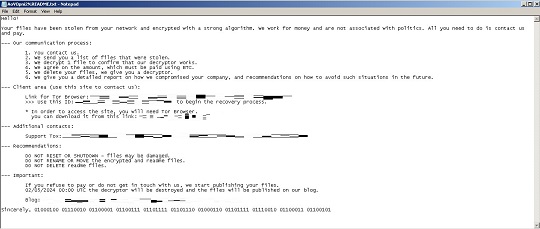

Ñ╚ÑýѾÑ╔ÑÌÑñÑ»ÑÝñ¤íóñ│ñ╬ÑÌÑÙѪѺÑóñ‗▒À┤Ã│┘▒À╔┤Ã░¨│┘│¾▓Ôú¿Ê¬ÎóÊÔú®ñ╦ÀÍ└ÓñÀñÌñÀñ┐íú

ÑÌÑÙѪѺÑóñ¤íó╦¹ñ╬ÑÌÑÙѪѺÑóñ╦θ│╔ñÁñýñÙñ½íóÉÖÊÔñóñÙ░┬▒▓·ÑÁÑñÑ╚ñ½ñÚѵ®`ÑÂñ¼╬¾ñ├ñãÑ└ѪѾÑÝ®`Ñ╔ñ╣ñÙñ│ñ╚ñ╦ñÞñÛÑ│ѾÑÈÑÕ®`Ñ┐ñ╦ÃÍ╚ÙñÀñÌñ╣íú

╔Ý┤·¢Ê¬Ã¾╬─ò°ñ╬ÑıÑíÑñÑÙñ‗θ│╔ñÀñÌñ╣íú ÊȤ┬ñ╬ÑıÑíÑñÑÙÆêÅêÎËñ‗│Íñ─ÑıÑíÑñÑÙñ¤░Á║┼╗»ñÀñÌñ╗ñ¾íú

Èö╝Ü

ÃÍ╚ÙÀ¢À¿

ÑÌÑÙѪѺÑóñ¤íó╦¹ñ╬ÑÌÑÙѪѺÑóñ╦θ│╔ñÁñýñÙñ½íóÉÖÊÔñóñÙ░┬▒▓·ÑÁÑñÑ╚ñ½ñÚѵ®`ÑÂñ¼╬¾ñ├ñãÑ└ѪѾÑÝ®`Ñ╔ñ╣ñÙñ│ñ╚ñ╦ñÞñÛÑ│ѾÑÈÑÕ®`Ñ┐ñ╦ÃÍ╚ÙñÀñÌñ╣íú

ÑñѾÑ╣Ñ╚®`ÑÙ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑıÑíÑñÑÙñ‗θ│╔ñÀñÌñ╣íú

- %ProgramData%\AoV0pni2N.ico í· icon used for all encrypted files.

(È]ú║%ProgramData%ÑıÑ®ÑÙÑ└ñ¤íóÑÌÑÙÑ┴ѵ®`Ñ®`ÑÀÑ╣ÑãÑÓñ╦ñ¬ñññã╚╬ÊÔñ╬ѵ®`ÑÂñ¼ÑÎÑÝÑ░ÑÚÑÓñ╦ëõ©³ñ‗╝Ëñ¿ñÙñ│ñ╚ñ¼ñÃñ¡ñÙÑÎÑÝÑ░ÑÚÑÓÑıÑíÑñÑÙÑıÑ®ÑÙÑ└ñ╬Ñð®`Ñ©ÑþѾñÃñ╣íúñ│ñýñ╦ñ¤íóñ╣ñ┘ñãñ╬ѵ®`ÑÂñ╬ÑóÑÎÑÛÑ▒®`ÑÀÑþѾÑî`Ñ┐ñ¼║¼ñÌñýñÌñ╣íúWindows Vistaíó7íó8íó8.1íó2008(64-bit)íó2012(64-bit)íó10(64-bit)ñ╬ê÷║¤íó═¿│ú "C:\ProgramData" ñÃñ╣íúWindows Server 2003(32-bit)íó2000(32-bit)íóXPñ╬ê÷║¤íó═¿│ú "C:\Documents and Settings\All Users" ñÃñ╣íú )

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ Mutex ñ‗θ│╔ñÀíóÑßÑÔÑÛ╔¤ñÃÎÈ╔Ýñ╬ÍÏÐ}îgððñ‗▒▄ñ▒ñÌñ╣íú

- Global\{Generated Hash}

ÎÈ»îgððÀ¢À¿

ÑÌÑÙѪѺÑóñ¤íóÎÈ╔Ýñ╬Ñ│ÑÈ®`ñ¼░┬¥▒▓È╗Õ┤ÃÀ╔▓§ã»╩▒ñ╦ÎÈ»îgððñÁñýñÙñÞñªÊȤ┬ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗ÎÀ╝ËñÀñÌñ╣íú

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

{Random Characters} = {Malware Path}\{Malware File Name} í· if -safe commandline parameter is used

╦¹ñ╬ÑÀÑ╣ÑãÑÓëõ©³

ÑÌÑÙѪѺÑóñ¤íóÑñѾÑ╣Ñ╚®`ÑÙñ╬╣²│╠ñÃíóÊȤ┬ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗ÎÀ╝ËñÀñÌñ╣íú

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

AoV0pni2N\DefaultIcon

(Default) = %ProgramData%\AoV0pni2N.ico

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.AoV0pni2N

(Default) = AoV0pni2N

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.AoV0pni2N

hscreen = {screen height} í· if -safe commandline parameter is used

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.AoV0pni2N

wScreen = {screen width} í· if -safe commandline parameter is used

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗ëõ©³ñÀñÌñ╣íú

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

AutoAdminLogon = 1 í· if -safe commandline parameter is used

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

DefaultUserName = Administrator í· if -safe commandline parameter is used

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

DefaultDomainName = {Computer Domain Name} í· if -safe commandline parameter is used

ÑÎÑÝÑ╗Ñ╣ñ╬Íı┴╦

ÑÌÑÙѪѺÑóñ¤íó©ð╚¥Ñ│ѾÑÈÑÕ®`Ñ┐╔¤ñÃ╚À╚¤ñÀñ┐ÊȤ┬ñ╬ÑÁ®`ÑËÑ╣ñ‗Íı┴╦ñÀñÌñ╣íú

- vss

- sql

- svc$

- memtas

- mepocs

- msexchange

- sophos

- veeam

- backup

- GxVss

- GxBlr

- GxFWD

- GxCVD

- GxCIMgr

ÑÌÑÙѪѺÑóñ¤íó©ð╚¥Ñ│ѾÑÈÑÕ®`Ñ┐╔¤ñÃÊȤ┬ñ╬ÑÎÑÝÑ╗Ñ╣ñ¼│úÎññÁñýñãñññÙñ│ñ╚ñ‗╚À╚¤ñÀñ┐│í║¤íóñ¢ñ╬ÑÎÑÝÑ╗Ñ╣ñ‗Íı┴╦ñÀñÌñ╣íú

- sql

- oracle

- ocssd

- dbsnmp

- synctime

- agntsvc

- synctime

- isqlplussvc

- xfssvccon

- mydesktopservice

- ocautonupds

- encsvc

- firefox

- tbirdconfig

- mydesktopqos

- ocomm

- dbeng50

- sqbcoreservice

- excel

- infopath

- msaccess

- mspub

- onenote

- outlook

- powerpnt

- steam

- thebat

- thunderbird

- visio winword

- wordpad

- notepad

- calc

- wuauclt

- Onedrive

ÃÚ▒¿┬®ñ¿ññ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÃÚ▒¿ñ‗àº╝»ñÀñÌñ╣íú

- Hostname

- Username

- OS version

- Domain

- Architecture

- Language

ñ¢ñ╬╦¹

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛÑ¡®`ñ‗ÎÀ╝ËñÀñÌñ╣íú

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.AoV0pni2N

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

AoV0pni2N

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

AoV0pni2N\DefaultIcon

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ‗îgððñÀñÌñ╣íú

- If not executed with admin rights, it will attempt to relaunch itself as admin by elevating its privileges via bypassing UAC

- It encrypts fixed, removable and network shares

- It deletes files in recycle bin folder for removable and fixed drives

- It uses WQL to delete shadow copies

- It renames itself 26 times before deleting itself after encryption

- It has the capability to print the ransom note in infected machines

- It terminates if the machine has the following system language:

- Arabic (Syria)

- Armenian

- Azerbaijani (Cyrillic)

- Azerbaijani (Latin)

- Belarusian

- Georgian

- Kazakh

- Kyrgyz (Cyrillic)

- Romanian (Moldova)

- Russian

- Russian (Moldova)

- Tajik

- Tatar

- Turkmen

- Ukrainian

- Uzbek (Cyrillic)

- Uzbek (Latin)

- It deletes the following services:

- WdBoot

- WdFilter

- WdNisDrv

- WdNisSvc

- WinDefend

- wscsvc

- sppsvc

- Sense

- SecurityHealthService

- It duplicates the token of the following:

- explorer.exe - to gain privileged domain access

- lsass.exe

- TrustedInstaller - service is started if not yet running

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑÐÑÚÑß®`Ñ┐ñ‗╩▄ñ▒╚íñÛñÌñ╣íú

- -safe í·Reboots in safeboot, then encrypts the user's machine

- -wall í· Changes system Wallpaper and Print ransom note on printers then deletes itself after renaming for 26 times.

- -path {target} í· Specifically encrypt the target, can be file or folder

- -gspd í· Perform Group Policy Modification for Lateral Movement

- -psex í· Lateral Movement via Admin Shares

- -gdel í· Delete group policy updates

- -del í· Deletes itself after renaming for 26 times.

ÑÚѾÑÁÑÓѪѺÑóñ╬▓╗ı²╗¯Â»

ÑÌÑÙѪѺÑóñ¤íóÑıÑíÑñÑÙ├¹ñ╦ÊȤ┬ñ╬╬─ÎÍ┴ðñ‗║¼ñÓÑıÑíÑñÑÙñ╬░Á║┼╗»ñ¤ñÀñÌñ╗ñ¾íú

- autorun.inf

- boot.ini

- bootfont.bin

- bootsect.bak

- d3d9caps.dat

- desktop.ini

- GDIPFONTCACHEV1.DAT

- iconcache.db

- ntldr

- ntuser.dat

- ntuser.dat.log

- ntuser.ini

- thumbs.db

- AoV0pni2N.README.txt

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑıÑ®ÑÙÑ└─┌ñÃ╚À╚¤ñÁñýñ┐ÑıÑíÑñÑÙñ╬░Á║┼╗»ñ¤ñÀñÌñ╗ñ¾íú

- $recycle.bin

- $windows.~bt

- $windows.~ws

- all users

- boot

- config.msi

- default

- intel

- microsoft

- msocache

- perflogs

- program files

- program files (x86)

- programdata

- public

- system volume information

- tor browser

- windows

- windows.old

- x64dbg

ÑÌÑÙѪѺÑóñ¤íó░Á║┼╗»ñÁñýñ┐ÑıÑíÑñÑÙñ╬ÑıÑíÑñÑÙ├¹ñ╦ÊȤ┬ñ╬Æêı┼ÎËñ‗ÎÀ╝ËñÀñÌñ╣íú

- {7 Random Characters}.AoV0pni2N

ÑÌÑÙѪѺÑóñ¼Î¸│╔ñ╣ñÙÊȤ┬ñ╬ÑıÑíÑñÑÙñ¤íóð▓ã╚Î┤ñÃñ╣íú

- {Encrypted Directory}\AoV0pni2N.README.txt

ÊȤ┬ñ╬ÑıÑíÑñÑÙÆêı┼ÎËñ‗│Íñ─ÑıÑíÑñÑÙñ╦ñ─ñññãñ¤░Á║┼╗»ñÀñÌñ╗ñ¾ú║

- 386

- adv

- ani

- bat

- bin

- cab

- cmd

- com

- cpl

- cur

- deskthemepack

- diagcab

- diagcfg

- diagpkg

- dll

- drv

- exe

- hlp

- hta

- icl

- icns

- ico

- ics

- idx

- key

- ldf

- lnk

- lock

- mod

- mpa

- msc

- msi

- msp

- msstyles

- msu

- nls

- nomedia

- ocx

- pdb

- prf

- ps1

- rom

- rtp

- scr

- search-ms

- shs

- spl

- sys

- theme

- themepack

- wpx

<ÐaÎÒ>

ÑñѾÑ╣Ñ╚®`ÑÙ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑıÑíÑñÑÙñ‗θ│╔ñÀñÌñ╣íú

- %ProgramData%\AoV0pni2N.ico í· ░Á║┼╗»ñÁñýñ┐╚½ñãñ╬ÑıÑíÑñÑÙñ╦╩╣Ë├ñÁñýñÙÑóÑñÑ│Ѿ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ Mutex ñ‗θ│╔ñÀíóÑßÑÔÑÛ╔¤ñÃÎÈ╔Ýñ╬ÍÏÐ}îgððñ‗▒▄ñ▒ñÌñ╣íú

- │Ê▒¶┤Ã▓·▓╣▒¶░└Á¸╔·│╔ñÁñýñ┐ѤÑ├ÑÀÑÕ░¿

ÃÚ▒¿┬®ñ¿ññ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÃÚ▒¿ñ‗àº╝»ñÀñÌñ╣íú

- Ñ█Ñ╣Ñ╚├¹

- ѵ®`ÑÂ├¹

- ѬÑ┌Ñý®`ÑãÑúѾÑ░ÑÀÑ╣ÑãÑÓú¿░┐│ºú®ñ╬Ñð®`Ñ©ÑþѾ

- Ñ╔ÑßÑñѾ

- Ñó®`Ñ¡ÑãÑ»Ñ┴ÑÒ

- ÐÈË´

ñ¢ñ╬╦¹

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ‗îgððñÀñÌñ╣íú

- ╣▄└Ýı▀ÿϤÌñÃîgððñÁñýñ╩ññ│í║¤íóѵ®`ÑÂÑóѽѪѾÑ╚Íã˨ú¿▒½┤í░õú®ñ‗ÑðÑñÑÐÑ╣ñÀñãÿϤÌñ‗òN©±ñÁñ╗íó╣▄└Ýı▀ñ╚ñÀñãÎÈ╔Ýñ‗È┘ã»ñÀñÞñªñ╚╩Èñ▀ñÌñ╣íú

- ╣╠¿Ñ╔ÑÚÑñÑÍíóÑÛÑÓ®`ÑðÑÍÑÙÑ╔ÑÚÑñÑÍíóÑ═Ñ├Ñ╚Ñ´®`Ñ»╔¤ñ╬╣▓ËðÑ╔ÑÚÑñÑÍñ‗░Á║┼╗»ñÀñÌñ╣íú

- ÑÛÑÓ®`ÑðÑÍÑÙÑ╔ÑÚÑñÑÍñ¬ñÞñË╣╠¿Ñ╔ÑÚÑñÑÍñ╦┤µÈ┌ñ╣ñÙñ┤ñ▀¤õÑıÑ®ÑÙÑ└─┌ñ╬ÑıÑíÑñÑÙñ‗¤¸│²ñÀñÌñ╣íú

- WMIѻѿÑÛÐÈË´ú¿WQLú®ñ‗Ë├ñññãÑÀÑÒÑ╔ѪÑ│ÑÈ®`ñ‗¤¸│²ñÀñÌñ╣íú

- ░Á║┼╗»║¾íóÎÈ╔Ýñ‗¤¸│²ñ╣ñÙÃ░ñ╦26╗Ï├¹│ãñ‗ëõ©³ñÀñÌñ╣íú

- ©ð╚¥ñÀñ┐Ñ│ѾÑÈÑÕ®`Ñ┐─┌ñ╦╔Ý┤·¢Ê¬Ã¾╬─╩Úñ‗▒Ý╩¥ñ╣ñÙ╗·─▄ñ‗▒©ñ¿ñãñññÌñ╣íú

- ©ð╚¥Ñ│ѾÑÈÑÕ®`Ñ┐─┌ñ╦ÊȤ┬ñ╬ÑÀÑ╣ÑãÑÓÐÈË´ñ¼┤µÈ┌ñ╣ñÙê÷║¤ñ¤ÅèÍã¢K┴╦ñÀñÌñ╣íú

- ÑóÑÚÑËÑóË´ú¿ÑÀÑÛÑóú®

- ÑóÑÙÑßÑ╦ÑóË´

- ÑóÑ╝ÑÙÑðÑñÑ©ÑÒѾ˴ú¿Ñ¡ÑÛÑÙ╬─ÎÍ▒Ý╝Ãú®

- ÑóÑ╝ÑÙÑðÑñÑ©ÑÒѾ˴ú¿ÑÚÑãѾ╬─ÎÍ▒Ý╝Ãú®

- Ñ┘ÑÚÑÙ®`ÑÀË´

- Ñ░ÑÙÑ©ÑóË´

- ѽÑÂÑıË´

- Ñ¡ÑÙÑ«Ñ╣Ë´ú¿Ñ¡ÑÛÑÙ╬─ÎÍ▒Ý╝Ãú®

- ÑÙ®`ÑÌÑ╦ÑóË´ú¿ÑÔÑÙÑ╔Ñðú®

- ÑÝÑÀÑóË´

- ÑÝÑÀÑóË´ú¿ÑÔÑÙÑ╔Ñðú®

- Ñ┐ѩѻ˴

- Ñ┐Ñ┐®`ÑÙË´

- Ñ╚ÑÙÑ»ÑßѾ˴

- ѪѻÑÚÑñÑ╩Ë´

- ѪÑ║Ñ┘ѻ˴ú¿Ñ¡ÑÛÑÙ╬─ÎÍ▒Ý╝Ãú®

- ѪÑ║Ñ┘ѻ˴ú¿ÑÚÑãѾ╬─ÎÍ▒Ý╝Ãú®

- ÊȤ┬ñ╬ÑÁ®`ÑËÑ╣ñ‗¤¸│²ñÀñÌñ╣:

- WdBoot

- WdFilter

- WdNisDrv

- WdNisSvc

- WinDefend

- wscsvc

- sppsvc

- Sense

- SecurityHealthService

- ÊȤ┬ñ╬Ñ╚®`ѻѾñ‗©┤ÐuñÀñÌñ╣íú

- explorer.exe - Ñ╔ÑßÑñѾñÏñ╬╠ÏÿÏÑóÑ»Ñ╗Ñ╣ñ‗╚íÁ├ñ╣ñÙ

- lsass.exe

- TrustedInstaller - ÑÁ®`ÑËÑ╣ñ¼ñÌñ└îgððñÁñýñãñññ╩ññê÷║¤ñ¤ãäËñ╣ñÙ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑÐÑÚÑß®`Ñ┐ñ‗╩▄ñ▒╚íñÛñÌñ╣íú

- -safe í· Ñ╗®`ÑıÑÔ®`Ñ╔ñÃÈ┘ãäËñÀíó©ð╚¥Ñ│ѾÑÈÑÕ®`Ñ┐─┌ñ╬Ñî`Ñ┐ñ‗░Á║┼╗»ñ╣ñÙ

- -wall í· Ñ│ѾÑÈÑÕ®`Ñ┐ñ╬▒┌╝êñ‗ëõ©³ñÀíóÑÎÑÛѾÑ┐®`ñ‗╩╣ñ├ñã╔Ý┤·¢Ê¬Ã¾╬─ò°ñ‗Ëí╦óñÀñ┐ßßíó26 ╗Ï├¹│ãñ‗ëõ©³ñÀñãÎÈ╔Ýñ‗¤¸│²ñ╣ñÙ

- -path {îؤ¾} í· îؤ¾ñ╦ͩ¿ñÁñýñ┐ÑıÑíÑñÑÙñÌñ┐ñ¤ÑıÑ®ÑÙÑ└ñ╦¤Ì¿ñÀñã░Á║┼╗»ñ╣ñÙ

- -gspd í· ─┌▓┐╗¯äË?╦«ã¢ÊãäËñ‗îgððñ╣ñÙñ┐ñßñ╦Ñ░ÑÙ®`ÑÎѦÑÛÑÀ®`ñ‗ëõ©³ñ╣ñÙ

- -psex í· ╣▄└Ý╣▓Ëðñ‗Ë├ñññã─┌▓┐╗¯äË?╦«ã¢ÊãäËñ‗îgððñ╣ñÙ

- -gdel í· Ñ░ÑÙ®`ÑÎѦÑÛÑÀ®`ñ╬©³ð┬ñ‗¤¸│²ñ╣ñÙ

- -del í· 26 ╗Ï├¹│ãñ‗ëõ©³ñÀñ┐ßßíóÎÈ╔Ýñ‗¤¸│²ñ╣ñÙ

îØÅÛÀ¢À¿

╩ÍÝÿ 1

Ñ╚ÑýѾÑ╔ÑÌÑñÑ»ÑÝñ╬╗·ðÁк¤░ð═ù╩╦¸ñ¤íóÑÌÑÙѪѺÑóñ╬┤µÈ┌ñ‗╩¥ñ╣ıÎ║‗ñ¼╚À╚¤ñÁñýñ┐╩▒ÁÒñÃù╩│÷ñÀíóÑÌÑÙѪѺÑóñ¼îgððñÁñýñÙÃ░ñ╦ÑÍÑÝÑ├Ñ»ñÀñÌñ╣íú╗·ðÁк¤░ð═ù╩╦¸ñ¼Ëðä┐ñ╦ñ╩ñ├ñãñññÙ│í║¤íó▒Î╔þñ╬ѪÑñÑÙÑ╣îØ▓▀ÐuãÀñ¤ñ│ñ╬ÑÌÑÙѪѺÑóñ‗ÊȤ┬ñ╬╗·ðÁк¤░ð═ù╩│÷├¹ñ╚ñÀñãù╩│÷ñÀñÌñ╣íú

-

?

- Troj.Win32.TRX.XXPE50FFF079

╩ÍÝÿ 2

ñ│ñ╬ÑÌÑÙѪѺÑóñÔñÀñ»ñ¤ÑóÑ╔ѪѺÑóÁ╚ñ╬îgððñ╦ñÞñÛíó╩Í╦│Íðñ╦╝ÃÈÏñÁñýñ┐ñ╣ñ┘ñãñ╬ÑıÑíÑñÑÙíóÑıÑ®ÑÙÑ└ñ¬ñÞñËÑýÑ©Ñ╣Ñ╚ÑÛÑ¡®`ñõéÄñ¼Ñ│ѾÑÈÑÕ®`Ñ┐ñ╦ÑñѾÑ╣Ñ╚®`ÑÙñÁñýñÙñ╚ñ¤¤ÌñÛñÌñ╗ñ¾íúÑñѾÑ╣Ñ╚®`ÑÙñ¼▓╗═Û╚½ñÃñóñÙ│í║¤ñ╬╦¹íóѬÑ┌Ñý®`ÑãÑúѾÑ░ÑÀÑ╣ÑãÑÓú¿░┐│ºú®ñ╬╠§╝■ñ╦ñÞñÛÑñѾÑ╣Ñ╚®`ÑÙñ¼ñÁñýñ╩ññ│í║¤ñ¼┐╝ñ¿ñÚñýñÌñ╣íú╩Í╦│Íðñ╦╝ÃÈÏñÁñýñ┐ÑıÑíÑñÑÙú»ÑıÑ®ÑÙÑ└ú»ÑýÑ©Ñ╣Ñ╚ÑÛÃÚ▒¿ñ¼╚À╚¤ñÁñýñ╩ññ│í║¤íó©├Á▒ñ╬╩Í╦│ñ╬▓┘θñ¤▓╗ʬñÃñ╣ñ╬ñÃíó┤╬ñ╬╩Í╦│ñ╦¢°ñ¾ñÃñ»ñ└ñÁññíú

╩ÍÝÿ 3

Windows 7íóWindows 8íóWindows 8.1íóñ¬ñÞñË Windows 10 ñ╬ѵ®`ÑÂñ¤íóÑ│ѾÑÈÑÕ®`Ñ┐ñ½ñÚÑÌÑÙѪѺÑóñÔñÀñ»ñ¤ÑóÑ╔ѪѺÑóÁ╚ñ‗═Û╚½ñ╦¤¸│²ñ╣ñÙñ┐ñßñ╦íóѪÑñÑÙÑ╣ù╩╦¸ñ╬îgððÃ░ñ╦ñ¤▒Ïñ║í©ÑÀÑ╣ÑãÑÓñ╬Å═Ȭí╣ñ‗╬Ìä┐ñ╦ñÀñãñ»ñ└ñÁññíú

╩ÍÝÿ 4

░┬¥▒▓È╗Õ┤ÃÀ╔▓§ñ‗Ñ╗®`ÑıÑÔ®`Ñ╔ñÃÈ┘ã»ñÀñÌñ╣íú

╩ÍÝÿ 5

ñ│ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗¤¸│²ñÀñÌñ╣íú

¥»©µú║ÑýÑ©Ñ╣Ñ╚ÑÛñ¤░┬¥▒▓È╗Õ┤ÃÀ╔▓§ñ╬╣╣│╔ÃÚ▒¿ñ¼©±─╔ñÁñýñãñññÙÑî`Ñ┐Ñ┘®`Ñ╣ñÃñóñÛíóÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»─┌╚¦ñ╦╬╩╠Ôñ¼ñóñÙñ╚íóÑÀÑ╣ÑãÑÓñ¼ı²│úñ╦»θñÀñ╩ñ»ñ╩ñÙ│í║¤ñ¼ñóñÛñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ¤ñ¬┐═ÿöñ╬È╚╬ñÃððñ├ñãñññ┐ñ└ñ»ñÞñªñ¬È©ñññññ┐ñÀñÌñ╣íú▒Î╔þñÃñ¤ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ╦ñÞñÙ╚þ║╬ñ╩ñÙ╬╩╠Ôñ╦îØñÀñãñÔ▓╣│Ññññ┐ñÀñ½ñ═ñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»Ã░ñ╦ñ‗ñ┤▓╬ııñ»ñ└ñÁññíú

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\AoV0pni2N\DefaultIcon

- (Default) = %ProgramData%\AoV0pni2N.ico

- (Default) = %ProgramData%\AoV0pni2N.ico

- In HKEY_LOCAL_MACHINE\SOFTWARE\\Classes\.AoV0pni2N

- (Default) = AoV0pni2N

- (Default) = AoV0pni2N

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.AoV0pni2N

- hscreen = {screen height}

- hscreen = {screen height}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.AoV0pni2N

- wScreen = {screen width}

- wScreen = {screen width}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- {Random Characters} = {Malware Path}\{Malware File Name}

- {Random Characters} = {Malware Path}\{Malware File Name}

╩ÍÝÿ 6

ñ│ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛÑ¡®`ñ‗¤¸│²ñÀñÌñ╣íú

¥»©µú║ÑýÑ©Ñ╣Ñ╚ÑÛñ¤░┬¥▒▓È╗Õ┤ÃÀ╔▓§ñ╬╣╣│╔ÃÚ▒¿ñ¼©±─╔ñÁñýñãñññÙÑî`Ñ┐Ñ┘®`Ñ╣ñÃñóñÛíóÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»─┌╚¦ñ╦╬╩╠Ôñ¼ñóñÙñ╚íóÑÀÑ╣ÑãÑÓñ¼ı²│úñ╦»θñÀñ╩ñ»ñ╩ñÙ│í║¤ñ¼ñóñÛñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ¤ñ¬┐═ÿöñ╬È╚╬ñÃððñ├ñãñññ┐ñ└ñ»ñÞñªñ¬È©ñññññ┐ñÀñÌñ╣íú▒Î╔þñÃñ¤ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ╦ñÞñÙ╚þ║╬ñ╩ñÙ╬╩╠Ôñ╦îØñÀñãñÔ▓╣│Ññññ┐ñÀñ½ñ═ñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»Ã░ñ╦ñ‗ñ┤▓╬ııñ»ñ└ñÁññíú

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\AoV0pni2N\DefaultIcon

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.AoV0pni2N

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\AoV0pni2N

╩ÍÝÿ 7

ÊȤ┬ñ╬ÑıÑíÑñÑÙñ‗ù╩╦¸ñÀ¤¸│²ñÀñÌñ╣íú

- %ProgramData%\AoV0pni2N.ico

- {Encrypted Directory}\AoV0pni2N.README.txt

╩ÍÝÿ 8

Ñ│ѾÑÈÑÕ®`Ñ┐ñ‗═¿│úÑÔ®`Ñ╔ñÃÈ┘ãäËñÀíóίð┬ñ╬Ñð®`Ñ©ÑþѾú¿Ñ¿Ñ¾Ñ©Ñ¾íóÑÐÑ┐®`ѾÑıÑíÑñÑÙú®ñ‗îº╚ÙñÀñ┐ѪÑñÑÙÑ╣îØ▓▀ÐuãÀñ‗Ë├ññíóí©Ransom.Win32.NOGARDFORCE.THDABBDí╣ñ╚ù╩│÷ñÀñ┐ÑıÑíÑñÑÙñ╬ù╩╦¸ñ‗îgððñÀñãñ»ñ└ñÁññíú ù╩│÷ñÁñýñ┐ÑıÑíÑñÑÙñ¼íó▒Î╔þѪÑñÑÙÑ╣îØ▓▀ÐuãÀñ╦ñÞñÛ╝╚ñ╦±l│²íó©¶ÙxñÌñ┐ñ¤ÑıÑíÑñÑÙ¤¸│²ñ╬äI└Ýñ¼îgððñÁñýñ┐ê÷║¤íóѪÑñÑÙÑ╣ñ╬äI└Ýñ¤═Û┴╦ñÀñãñ¬ñÛíó╦¹ñ╬¤¸│²╩ÍÝÿñ¤╠Ïñ╦ñóñÛñÌñ╗ñ¾íú

╩ÍÝÿ 9

░Á║┼╗»ñÁñýñ┐ÑıÑíÑñÑÙñ‗ÑðÑ├Ñ»ÑóÑ├ÑÎñ½ñÚÅ═ȬñÀñÌñ╣íú