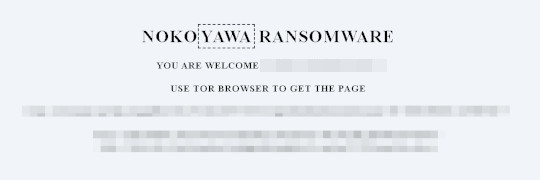

Ransom.Win32.NOKO.YPDFA

Windows

- ÑÌÑÙѪѺÑóÑ┐ÑñÑÎ: ╔Ý┤·¢Ê¬Ã¾ð═▓╗ı²ÑÎÑÝÑ░ÑÚÑÓú¿ÑÚѾÑÁÑÓѪѺÑóú®

- ããë▓╗¯äËñ╬Ëðƒo: ñ╩ñÀ

- ░Á║┼╗»: ñ¤ññ

- ©ð╚¥ê¾©µñ╬Ëðƒo: ñ¤ññ

? ©┼ʬ

Ñ╚ÑýѾÑ╔ÑÌÑñÑ»ÑÝñ¤íóñ│ñ╬ÑÌÑÙѪѺÑóñ‗▒À┤Ã│┘▒À╔┤Ã░¨│┘│¾▓Ôú¿Ê¬ÎóÊÔú®ñ╦ÀÍ└ÓñÀñÌñÀñ┐íú

ÑÌÑÙѪѺÑóñ¤íó╦¹ñ╬ÑÌÑÙѪѺÑóñ╦θ│╔ñÁñýñÙñ½íóÉÖÊÔñóñÙ░┬▒▓·ÑÁÑñÑ╚ñ½ñÚѵ®`ÑÂñ¼╬¾ñ├ñãÑ└ѪѾÑÝ®`Ñ╔ñ╣ñÙñ│ñ╚ñ╦ñÞñÛÑ│ѾÑÈÑÕ®`Ñ┐ñ╦ÃÍ╚ÙñÀñÌñ╣íú

╔Ý┤·¢Ê¬Ã¾╬─ò°ñ╬ÑıÑíÑñÑÙñ‗θ│╔ñÀñÌñ╣íú ÊȤ┬ñ╬ÑıÑíÑñÑÙÆêÅêÎËñ‗│Íñ─ÑıÑíÑñÑÙñ¤░Á║┼╗»ñÀñÌñ╗ñ¾íú

Èö╝Ü

ÃÍ╚ÙÀ¢À¿

ÑÌÑÙѪѺÑóñ¤íó╦¹ñ╬ÑÌÑÙѪѺÑóñ╦θ│╔ñÁñýñÙñ½íóÉÖÊÔñóñÙ░┬▒▓·ÑÁÑñÑ╚ñ½ñÚѵ®`ÑÂñ¼╬¾ñ├ñãÑ└ѪѾÑÝ®`Ñ╔ñ╣ñÙñ│ñ╚ñ╦ñÞñÛÑ│ѾÑÈÑÕ®`Ñ┐ñ╦ÃÍ╚ÙñÀñÌñ╣íú

ÑñѾÑ╣Ñ╚®`ÑÙ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑÎÑÝÑ╗Ñ╣ñ‗ÎÀ╝ËñÀñÌñ╣íú

- if --safe-mode commandline parameter is used:

- "%System%\bcdedit.exe" /set {default} safeboot network

- "%System%\shutdown.exe" -r

(È]ú║%System%ÑıÑ®ÑÙÑ└ñ¤íóÑÀÑ╣ÑãÑÓÑıÑ®ÑÙÑ└ñÃíóñññ║ñýñ╬ѬÑ┌Ñý®`ÑãÑúѾÑ░ÑÀÑ╣ÑãÑÓ(OS)ñÃñÔ═¿│úíó"C:\Windows\System32" ñÃñ╣íú.)

ÎÈ»îgððÀ¢À¿

ÑÌÑÙѪѺÑóñ¤íóÎÈ╔Ýñ‗ÑÀÑ╣ÑãÑÓÑÁ®`ÑËÑ╣ñ╚ñÀñãÁÃÕhñÀíó░┬¥▒▓È╗Õ┤ÃÀ╔▓§ã»╩▒ñ╦ÎÈ»îgððñÁñýñÙñÞñªÊȤ┬ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗ÎÀ╝ËñÀñÌñ╣íú

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\SafeBoot\Network\

nokonoko í· if --safe-mode commandline parameter is used.

╦¹ñ╬ÑÀÑ╣ÑãÑÓëõ©³

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗ëõ©³ñÀñÌñ╣íú

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\SafeBoot\Network\

nokonoko í· if --safe-mode commandline parameter is used.

(Default) = Service

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control í· if --safe-mode commandline parameter is used.

ServicesPipeTimeout = 86400000

ñ¢ñ╬╦¹

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ‗îgððñÀñÌñ╣íú

- It encrypts files found in the following drives:

- Fixed Drives

- Removable Drives

- Remote (Network) Drives

- The following can be changed in the runtime configuration:

- Directories to avoid

- File extensions to avoid

- Ransom note content

- Ransom note filename

- Appended extension of encrypted files

- Encryption of network shares

- Delete shadow copies

- Loading of hidden drives

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑÐÑÚÑß®`Ñ┐ñ‗╩▄ñ▒╚íñÛñÌñ╣íú

- --config í· {Base64 encoded config} í· runtime configuration of the sample

- --dir í· encrypt selected directories and sub-directories

- --file í· encrypt selected files

- --safe-mode í· reboots and encrypts the user's machine in safe mode

- --debug

- --verbose

ÑÚѾÑÁÑÓѪѺÑóñ╬▓╗ı²╗¯Â»

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑıÑ®ÑÙÑ└─┌ñÃ╚À╚¤ñÁñýñ┐ÑıÑíÑñÑÙñ╬░Á║┼╗»ñ¤ñÀñÌñ╗ñ¾íú

- windows

- program files

- program files (X86)

- appdata

- programdata

- system volume information

ÑÌÑÙѪѺÑóñ¤íó░Á║┼╗»ñÁñýñ┐ÑıÑíÑñÑÙñ╬ÑıÑíÑñÑÙ├¹ñ╦ÊȤ┬ñ╬Æêı┼ÎËñ‗ÎÀ╝ËñÀñÌñ╣íú

- .NOKONOKO

ÑÌÑÙѪѺÑóñ¼Î¸│╔ñ╣ñÙÊȤ┬ñ╬ÑıÑíÑñÑÙñ¤íóð▓ã╚Î┤ñÃñ╣íú

- {Encrypted Directory}\NOKONOKO-readme.html

ÊȤ┬ñ╬ÑıÑíÑñÑÙÆêı┼ÎËñ‗│Íñ─ÑıÑíÑñÑÙñ╦ñ─ñññãñ¤░Á║┼╗»ñÀñÌñ╗ñ¾ú║

- .exe

- .dll

- .ini

- .lnk

- .url

<ÐaÎÒ>

ÑñѾÑ╣Ñ╚®`ÑÙ

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑÎÑÝÑ╗Ñ╣ñ‗ÎÀ╝ËñÀñÌñ╣íú

- Ñ│ÑÌѾÑ╔ÑÚÑñѾ?ÑÐÑÚÑß®`Ñ┐í©--▓§▓╣┤┌▒-│¥┤Ã╗Õ▒í╣ñ¼╩╣Ë├ñÁñýñ┐│í║¤ú║

- "%System%\bcdedit.exe" /set {ÑÃÑıÑ®ÑÙÑ╚} safeboot network

- "%System%\shutdown.exe" -r

ñ¢ñ╬╦¹

ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ‗îgððñÀñÌñ╣íú

- ÊȤ┬ñ╬Ñ╔ÑÚÑñÑÍ─┌ñÃ╚À╚¤ñÁñýñ┐ÑıÑíÑñÑÙñ‗░Á║┼╗»ñÀñÌñ╣íú

- ╣╠¿Ñ╔ÑÚÑñÑÍ

- ÑÛÑÓ®`ÑðÑÍÑÙÑ╔ÑÚÑñÑÍ

- ÑÛÑÔ®`Ñ╚ú¿Ñ═Ñ├Ñ╚Ñ´®`Ñ»ú®Ñ╔ÑÚÑñÑÍ

- ÑÚѾÑ┐ÑñÑÓ╔Þ¿ñÃíóÊȤ┬ñ‗ëõ©³ñ╣ñÙ┐╔─▄ðÈñ¼ñóñÛñÌñ╣íú

- ▒▄ñ▒ñÙñ┘ñ¡ÑÃÑúÑýÑ»Ñ╚ÑÛ

- ▒▄ñ▒ñÙñ┘ñ¡ÑıÑíÑñÑÙÆêı┼ÎË

- ╔Ý┤·¢Ê¬Ã¾╬─╩Úú¿ð▓ã╚Î┤ú®ñ╬─┌╚¦

- ╔Ý┤·¢Ê¬Ã¾╬─╩Úú¿ð▓ã╚Î┤ú®ñ╬ÑıÑíÑñÑÙ├¹

- ░Á║┼╗»ñÁñýñ┐ÑıÑíÑñÑÙñ╦©Â╝ËñÁñýñÙÆêı┼ÎË

- ÑÚѾÑ┐ÑñÑÓ╔Þ¿ñÃíóÊȤ┬ñ‗Ëðä┐/╬Ìä┐ñ╦ñ╣ñÙ┐╔─▄ðÈñ¼ñóñÛñÌñ╣íú

- Ñ═Ñ├Ñ╚Ñ´®`Ñ»╔¤ñ╬╣▓ËðÑ╔ÑÚÑñÑÍñ╬░Á║┼╗»

- ÑÀÑÒÑ╔ѪÑ│ÑÈ®`ñ╬¤¸│²

- ÙLñÀÑ╔ÑÚÑñÑÍñ╬ıiñ▀Ìzñ▀

- ÑÌÑÙѪѺÑóñ¤íóÊȤ┬ñ╬ÑÐÑÚÑß®`Ñ┐ñ‗╩▄ñ▒╚íñÛñÌñ╣íú

- --config í· {Base64ñÃѿѾÑ│®`Ñ╔ñÁñýñ┐ÈO¿ÑıÑíÑñÑÙ} í· ▒¥ù╩╠Õñ╬ÑÚѾÑ┐ÑñÑÓÈO¿

- --dir í· ▀xÆkñÀñ┐ÑÃÑúÑýÑ»Ñ╚ÑÛñ¬ñÞñËÑÁÑÍÑÃÑúÑýÑ»Ñ╚ÑÛñ╬░Á║┼╗»

- --file í· ▀xÆkñÀñ┐ÑıÑíÑñÑÙñ╬░Á║┼╗»

- --safe-mode í· Ñ╗®`ÑıÑÔ®`Ñ╔ñéð╚¥Ñ│ѾÑÈÑÕ®`Ñ┐ñ╬È┘ãäËñ¬ñÞñË░Á║┼╗»

- --debug

- --verbose

îØÅÛÀ¢À¿

îØÅÛù╩╦¸Ñ¿Ñ¾Ñ©Ñ¾: 9.800│§╗Ï VSAPI ÑÐÑ┐®`ѾÑð®`Ñ©ÑþѾ 18.480.08│§╗Ï VSAPI ÑÐÑ┐®`ѾÑÛÑÛ®`Ñ╣╚ı 2023─Û6È┬1╚ıVSAPI OPR ÑÐÑ┐®`ѾÑð®`Ñ©ÑþѾ 18.481.00VSAPI OPR ÑÐÑ┐®`ѾÑÛÑÛ®`Ñ╣╚ı 2023─Û6È┬2╚ı╩ÍÝÿ 1

Ñ╚ÑýѾÑ╔ÑÌÑñÑ»ÑÝñ╬╗·ðÁк¤░ð═ù╩╦¸ñ¤íóÑÌÑÙѪѺÑóñ╬┤µÈ┌ñ‗╩¥ñ╣ıÎ║‗ñ¼╚À╚¤ñÁñýñ┐╩▒ÁÒñÃù╩│÷ñÀíóÑÌÑÙѪѺÑóñ¼îgððñÁñýñÙÃ░ñ╦ÑÍÑÝÑ├Ñ»ñÀñÌñ╣íú╗·ðÁк¤░ð═ù╩╦¸ñ¼Ëðä┐ñ╦ñ╩ñ├ñãñññÙ│í║¤íó▒Î╔þñ╬ѪÑñÑÙÑ╣îØ▓▀ÐuãÀñ¤ñ│ñ╬ÑÌÑÙѪѺÑóñ‗ÊȤ┬ñ╬╗·ðÁк¤░ð═ù╩│÷├¹ñ╚ñÀñãù╩│÷ñÀñÌñ╣íú

-

?

- TROJ.Win32.TRX.XXPE50FFF069

╩ÍÝÿ 2

Windows 7íóWindows 8íóWindows 8.1íóñ¬ñÞñË Windows 10 ñ╬ѵ®`ÑÂñ¤íóÑ│ѾÑÈÑÕ®`Ñ┐ñ½ñÚÑÌÑÙѪѺÑóñÔñÀñ»ñ¤ÑóÑ╔ѪѺÑóÁ╚ñ‗═Û╚½ñ╦¤¸│²ñ╣ñÙñ┐ñßñ╦íóѪÑñÑÙÑ╣ù╩╦¸ñ╬îgððÃ░ñ╦ñ¤▒Ïñ║í©ÑÀÑ╣ÑãÑÓñ╬Å═Ȭí╣ñ‗╬Ìä┐ñ╦ñÀñãñ»ñ└ñÁññíú

╩ÍÝÿ 3

ñ│ñ╬ÑÌÑÙѪѺÑóñÔñÀñ»ñ¤ÑóÑ╔ѪѺÑóÁ╚ñ╬îgððñ╦ñÞñÛíó╩Í╦│Íðñ╦╝ÃÈÏñÁñýñ┐ñ╣ñ┘ñãñ╬ÑıÑíÑñÑÙíóÑıÑ®ÑÙÑ└ñ¬ñÞñËÑýÑ©Ñ╣Ñ╚ÑÛÑ¡®`ñõéÄñ¼Ñ│ѾÑÈÑÕ®`Ñ┐ñ╦ÑñѾÑ╣Ñ╚®`ÑÙñÁñýñÙñ╚ñ¤¤ÌñÛñÌñ╗ñ¾íúÑñѾÑ╣Ñ╚®`ÑÙñ¼▓╗═Û╚½ñÃñóñÙ│í║¤ñ╬╦¹íóѬÑ┌Ñý®`ÑãÑúѾÑ░ÑÀÑ╣ÑãÑÓú¿░┐│ºú®ñ╬╠§╝■ñ╦ñÞñÛÑñѾÑ╣Ñ╚®`ÑÙñ¼ñÁñýñ╩ññ│í║¤ñ¼┐╝ñ¿ñÚñýñÌñ╣íú╩Í╦│Íðñ╦╝ÃÈÏñÁñýñ┐ÑıÑíÑñÑÙú»ÑıÑ®ÑÙÑ└ú»ÑýÑ©Ñ╣Ñ╚ÑÛÃÚ▒¿ñ¼╚À╚¤ñÁñýñ╩ññ│í║¤íó©├Á▒ñ╬╩Í╦│ñ╬▓┘θñ¤▓╗ʬñÃñ╣ñ╬ñÃíó┤╬ñ╬╩Í╦│ñ╦¢°ñ¾ñÃñ»ñ└ñÁññíú

╩ÍÝÿ 4

░┬¥▒▓È╗Õ┤ÃÀ╔▓§ñ‗Ñ╗®`ÑıÑÔ®`Ñ╔ñÃÈ┘ã»ñÀñÌñ╣íú

[ Èö╝Ü ]╩ÍÝÿ 5

ëõ©³ñÁñýñ┐ÑýÑ©Ñ╣Ñ╚ÑÛéÄñ‗ðÌı²ñÀñÌñ╣íú

[ Èö╝Ü ]¥»©µú║ÑýÑ©Ñ╣Ñ╚ÑÛñ¤░┬¥▒▓È╗Õ┤ÃÀ╔▓§ñ╬╣╣│╔ÃÚ▒¿ñ¼©±─╔ñÁñýñãñññÙÑî`Ñ┐Ñ┘®`Ñ╣ñÃñóñÛíóÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»─┌╚¦ñ╦╬╩╠Ôñ¼ñóñÙñ╚íóÑÀÑ╣ÑãÑÓñ¼ı²│úñ╦»θñÀñ╩ñ»ñ╩ñÙ│í║¤ñ¼ñóñÛñÌñ╣íú

╩┬Ã░ñ╦ÊÔçÝÁ─ñ╦îؤ¾ñ╬╔Þ¿ñ‗ëõ©³ñÀñãñññ┐│í║¤ñ¤íóÊÔçÝñ╣ñÙѬÑÛÑ©Ñ╩ÑÙñ╬╔Þ¿ñ╦æ°ñÀñãñ»ñ└ñÁññíúëõ©³ñ╣ñÙéÄñ¼ÀÍñ½ñÚñ╩ññ│í║¤ñ¤íóÑÀÑ╣ÑãÑÓ╣▄└Ýı▀ñ╦ñ¬Ð░ñ═ñññ┐ñ└ñ¡íóÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ¤ñ¬┐═ÿöñ╬È╚╬ñ╚ñÀñãððñ╩ñ├ñãÂÑñ»ñÞñªñ¬È©ñññññ┐ñÀñÌñ╣íú▒Î╔þñÃñ¤ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ╦ñÞñÙ╚þ║╬ñ╩ñÙ╬╩╠Ôñ╦îØñÀñãñÔ▓╣│Ññññ┐ñÀñ½ñ═ñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»Ã░ñ╦ñ‗ñ┤▓╬ııñ»ñ└ñÁññíú- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nokonoko

- (Default) = Service

- (Default) = Service

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control

- ServicesPipeTimeout = 86400000

- ServicesPipeTimeout = 86400000

╩ÍÝÿ 6

ñ│ñ╬ÑýÑ©Ñ╣Ñ╚ÑÛÑ¡®`ñ‗¤¸│²ñÀñÌñ╣íú

[ Èö╝Ü ]¥»©µú║ÑýÑ©Ñ╣Ñ╚ÑÛñ¤░┬¥▒▓È╗Õ┤ÃÀ╔▓§ñ╬╣╣│╔ÃÚ▒¿ñ¼©±─╔ñÁñýñãñññÙÑî`Ñ┐Ñ┘®`Ñ╣ñÃñóñÛíóÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»─┌╚¦ñ╦╬╩╠Ôñ¼ñóñÙñ╚íóÑÀÑ╣ÑãÑÓñ¼ı²│úñ╦»θñÀñ╩ñ»ñ╩ñÙ│í║¤ñ¼ñóñÛñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ¤ñ¬┐═ÿöñ╬È╚╬ñÃððñ├ñãñññ┐ñ└ñ»ñÞñªñ¬È©ñññññ┐ñÀñÌñ╣íú▒Î╔þñÃñ¤ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»ñ╦ñÞñÙ╚þ║╬ñ╩ñÙ╬╩╠Ôñ╦îØñÀñãñÔ▓╣│Ññññ┐ñÀñ½ñ═ñÌñ╣íú

ÑýÑ©Ñ╣Ñ╚ÑÛñ╬▒Ó╝»Ã░ñ╦ñ‗ñ┤▓╬ııñ»ñ└ñÁññíú- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nokonoko

╩ÍÝÿ 7

ÊȤ┬ñ╬ÑıÑíÑñÑÙñ‗ù╩╦¸ñÀ¤¸│²ñÀñÌñ╣íú

[ Èö╝Ü ]Ñ│ѾѦ®`Ñ═ѾÑ╚ÑıÑíÑñÑÙñ¼ÙLñÀÑıÑíÑñÑÙ╩¶ðÈñ╬│í║¤ñ¼ñóñÛñÌñ╣íú░┌¤Û¤©╔Þ¿ѬÑÎÑÀÑþѾ▒ıñ‗Ñ»ÑÛÑ├Ñ»ñÀíó░┌ÙLñÀÑıÑíÑñÑÙñ╚ÑıÑ®ÑÙÑ└ñ╬ù╩╦¸▒ıñ╬Ñ┴ѺÑ├Ñ»Ñ▄Ñ├Ñ»Ñ╣ñ‗ѬѾñ╦ñÀíóù╩╦¸¢ß╣¹ñ╦ÙLñÀÑıÑíÑñÑÙñ╚ÑıÑ®ÑÙÑ└ñ¼║¼ñÌñýñÙñÞñªñ╦ñÀñãñ»ñ└ñÁññíú- {Encrypted Directory}\NOKONOKO-readme.html

╩ÍÝÿ 8

Ñ│ѾÑÈÑÕ®`Ñ┐ñ‗═¿│úÑÔ®`Ñ╔ñÃÈ┘ãäËñÀíóίð┬ñ╬Ñð®`Ñ©ÑþѾú¿Ñ¿Ñ¾Ñ©Ñ¾íóÑÐÑ┐®`ѾÑıÑíÑñÑÙú®ñ‗îº╚ÙñÀñ┐ѪÑñÑÙÑ╣îØ▓▀ÐuãÀñ‗Ë├ññíóí©Ransom.Win32.NOKO.YPDFAí╣ñ╚ù╩│÷ñÀñ┐ÑıÑíÑñÑÙñ╬ù╩╦¸ñ‗îgððñÀñãñ»ñ└ñÁññíú ù╩│÷ñÁñýñ┐ÑıÑíÑñÑÙñ¼íó▒Î╔þѪÑñÑÙÑ╣îØ▓▀ÐuãÀñ╦ñÞñÛ╝╚ñ╦±l│²íó©¶ÙxñÌñ┐ñ¤ÑıÑíÑñÑÙ¤¸│²ñ╬äI└Ýñ¼îgððñÁñýñ┐ê÷║¤íóѪÑñÑÙÑ╣ñ╬äI└Ýñ¤═Û┴╦ñÀñãñ¬ñÛíó╦¹ñ╬¤¸│²╩ÍÝÿñ¤╠Ïñ╦ñóñÛñÌñ╗ñ¾íú

╩ÍÝÿ 9

░Á║┼╗»ñÁñýñ┐ÑıÑíÑñÑÙñ‗ÑðÑ├Ñ»ÑóÑ├ÑÎñ½ñÚÅ═ȬñÀñÌñ╣íú