TROJ_FAKEAV.BUTH

Rogue:Win32/FakeDef (Microsoft), Win32/Adware.PCDefenderPlus.A (NOD32)

Windows 2000, Windows XP (32-bit and 64-bit), Windows Server 2003, Windows Vista (32-bit and 64-bit), Windows 7 (32-bit and 64-bit)

Threat Type:

Trojan

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

Puede haberlo infiltrado otro malware.

Este malware no tiene ninguna rutina de propagaci¨®n.

Este malware no tiene ninguna rutina de puerta trasera.

Si el usuario accede a comprar el software, se conecta a una URL determinada. Muestra avisos falsos que alertan al usuario de una infecci¨®n. Adem¨˘s, muestra resultados de exploraci¨®n falsos del sistema afectado. Una vez completado el proceso de exploraci¨®n, pide al usuario que realice la compra. Si el usuario decide comprar el producto falso, se le redirigir¨˘ a un sitio Web que le solicitar¨˘ informaci¨®n confidencial, como el n¨˛mero de su tarjeta de cr¨¦dito. Muestra una ventana en la que el usuario puede comprar este programa antivirus falso.

TECHNICAL DETAILS

Detalles de entrada

Puede haberlo infiltrado el malware siguiente:

- TROJ_DLOADR.BUTH

±ő˛Ô˛őłŮ˛ą±ô˛ął¦ľ±¨®˛Ô

Este malware infiltra el/los siguiente(s) archivo(s)/componente(s):

- {All Users' Profile}\Application Data\pcdfdata\app.ico

- {All Users' Profile}\Application Data\pcdfdata\defs.bin - contains downloaded malware information

- {All Users' Profile}\Application Data\pcdfdata\support.ico

- {All Users' Profile}\Application Data\pcdfdata\uninst.ico

- %Desktop%\Security Defender.lnk

- %Start Menu%\Programs\Security Defender\Remove Security Defender.lnk

- %Start Menu%\Programs\Security Defender\Security Defender Help and Support.lnk

- %Start Menu%\Programs\Security Defender\Security Defender.lnk

(Nota: %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).

. %Start Menu% es la carpeta Men¨˛ Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Men¨˛ Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Men¨˛ Inicio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Men¨˛ Inicio).)Crea las carpetas siguientes:

- %Start Menu%\Programs\Security Defender

(Nota: %Start Menu% es la carpeta Men¨˛ Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Men¨˛ Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Men¨˛ Inicio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Men¨˛ Inicio).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\wdshield

T¨¦cnica de inicio autom¨˘tico

Agrega las siguientes entradas de registro para permitir su ejecuci¨®n autom¨˘tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

pcdfsvc = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /min"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalaci¨®n:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

HKEY_CLASSES_ROOT\.exe\DefaultIcon

HKEY_CLASSES_ROOT\.exe\shell

HKEY_CLASSES_ROOT\.exe\shell\

open

HKEY_CLASSES_ROOT\.exe\shell\

open\command

HKEY_CLASSES_ROOT\.exe\shell\

runas

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

HKEY_CURRENT_USER\Software\Classes\

.exe

HKEY_CURRENT_USER\Software\Classes\

.exe\shell

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas\

command

Agrega las siguientes entradas de registro:

HKEY_CLASSES_ROOT\.exe\DefaultIcon

{Default} = "%1"

HKEY_CLASSES_ROOT\.exe\shell\

open\command

{Default} = ""{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe" /ex "%1" %*"

HKEY_CLASSES_ROOT\.exe\shell\

open\command

IsolatedCommand = ""%1" %*"

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

{Default} = ""%1" %*"

HKEY_CLASSES_ROOT\.exe\shell\

runas\command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe

{Default} = "4g"

HKEY_CURRENT_USER\Software\Classes\

.exe Content

Type = "application/x-m"

HKEY_CURRENT_USER\Software\Classes\

.exe\DefaultIcon

{Default} = "%1"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

{Default} = ""{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe" /ex "%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\open\

command

IsolatedCommand = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas\

command

{Default} = ""%1" %*"

HKEY_CURRENT_USER\Software\Classes\

.exe\shell\runas\

command

IsolatedCommand = ""%1" %*"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

DisplayName = "Security Defender"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

InstallLocation = "{All Users' Profile}\Application Data\pcdfdata"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

UninstallString = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /tout"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

pcdfdata

DisplayIcon = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe,0"

Modifica las siguientes entradas de registro:

HKEY_CLASSES_ROOT\.exe

{Default} = "4g"

(Note: The default value data of the said registry entry is exefile.)

HKEY_CLASSES_ROOT\.exe

Content Type = "application/x-m"

(Note: The default value data of the said registry entry is application/x-msdownload.)

±Ę°ů´Ç±č˛ą˛µ˛ął¦ľ±¨®˛Ô

Este malware no tiene ninguna rutina de propagaci¨®n.

Rutina de puerta trasera

Este malware no tiene ninguna rutina de puerta trasera.

Rutina de antivirus falso

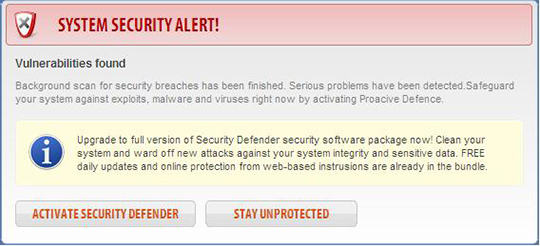

Muestra los siguientes avisos falsos:

Si el usuario accede a comprar el software, se conecta a la siguiente URL para continuar con la adquisici¨®n:

- https://{BLOCKED}.{BLOCKED}ng.com/billing/key/?uid={value}

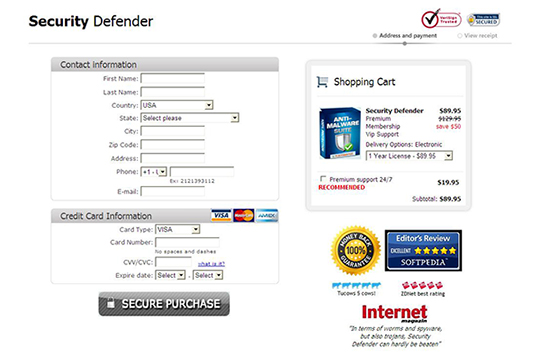

Muestra avisos falsos que alertan al usuario de una infecci¨®n. Adem¨˘s, muestra resultados de exploraci¨®n falsos del sistema afectado. Una vez completado el proceso de exploraci¨®n, pide al usuario que realice la compra. Si el usuario decide comprar el producto falso, se le redirigir¨˘ al siguiente sitio Web que le solicitar¨˘ informaci¨®n confidencial, como el n¨˛mero de su tarjeta de cr¨¦dito:

- https://{BLOCKED}.{BLOCKED}ng.com/html/billing/?uid={value}

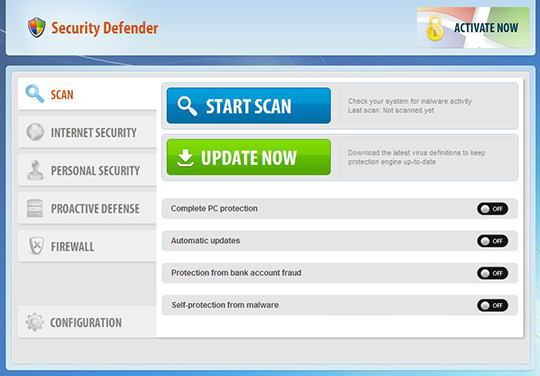

Se muestra al usuario la siguiente ventana para que compre el programa antivirus falso:

Muestra la siguiente ventana y hace creer que explora el sistema:

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci¨®n, deben comprobar que tienen desactivada la opci¨®n Restaurar sistema para permitir la exploraci¨®n completa del equipo.

Step 3

Explorar el equipo con su producto de live casino online y anotar los archivos detectados como TROJ_FAKEAV.BUTH

Step 4

Reiniciar en modo seguro

Step 5

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr¨Şa hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c¨®mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- pcdfsvc = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /min"

- pcdfsvc = "{All Users' Profile}\Application Data\pcdfdata\{TROJ_DLOADR.BUTH file name}.exe /min"

Step 6

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr¨Şa hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c¨®mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall

- pcdfdata

- pcdfdata

- In HKEY_CLASSES_ROOT\.exe

- DefaultIcon

- DefaultIcon

- In HKEY_CLASSES_ROOT\.exe

- shell

- shell

- In HKEY_CURRENT_USER\Software\Classes

- .exe

- .exe

Step 7

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podr¨Şa hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c¨®mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CLASSES_ROOT\.exe

- From: {Default} = "4g"

To: {Default} = "exefile"

- From: {Default} = "4g"

- In HKEY_CLASSES_ROOT\.exe

- From: Content Type = "application/x-m"

To: Content Type = "application/x-msdownload"

- From: Content Type = "application/x-m"

Step 8

Buscar y eliminar este archivo

- %Desktop%\Security Defender.lnk

Step 9

Buscar y eliminar estas carpetas

- {All Users' Profile}\Application Data\pcdfdata

- %Start Menu%\Programs\Security Defender

Step 10

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como TROJ_FAKEAV.BUTH En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser¨˘n necesarios m¨˘s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m¨˘s informaci¨®n.

Did this description help? Tell us how we did.