IPS(Intrusion Prevention System)

IPS(Intrusion Prevention System)ЄШЄЯ

IPS(Intrusion Prevention System)ЄШЄЯЁЂНMПЄЮЅЭЅУЅШЅяЉ`ЅЏЄфЅЧЅаЅЄЅЙЄиЄЮЭЈаХЄђБOвЄЙЄыЄГЄШЄЧЁЂЧжШыЄЮезКђЄђЪжЊ?екЖЯЄЗЁЂВЛе§ЄЪЅЂЅЏЅЛЅЙЄђЗРжЙЄЙЄыЅЛЅЅхЅъЅЦЅЃЅЗЅЙЅЦЅрЄЧЄЙЁЃIPSЄЯЇШыЄЙЄыЅПЅЄЅзЄЫЄшЄУЄЦЁЂЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЃЈБЗБѕБЪГЇЃЉЄШЅлЅЙЅШаЭБѕБЪГЇЃЈБсБѕБЪГЇЃЉЄЌЄЂЄъЄоЄЙЁЃЄоЄПЁЂВЛе§ЄЪЧжШыЄЮезКђЄђЪжЊЄЙЄыЗНЗЈЄШЄЗЄЦЁЂЅЗЅАЅЭЅСЅуаЭЄШЅЂЅЮЅоЅъаЭЄЌЄЂЄъЄоЄЙЁЃ

БѕБЪГЇЄЮЅПЅЄЅз

БѕБЪГЇЄЯЅбЅБЅУЅШЄђМрЪгЄЗЄЦЁЂВЛе§ЄЪЭЈаХЄђЪГіЄЙЄыЄШЕНзХЄЗЄПЅбЅБЅУЅШЄђЦЦЦњЃЈЅЩЅэЅУЅзЃЉЄЙЄыЄЋЁЂЅЭЅУЅШЅяЉ`ЅЏНгОAЄђЧаЖЯЃЈЅъЅЛЅУЅШЃЉЄЙЄыЄГЄШЄЧекЖЯЄЗЄоЄЙЁЃЕМШыЄЙЄыЅПЅЄЅзЄЫЄшЄУЄЦЁЂЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЃЈБЗБѕБЪГЇЃЉЄШЅлЅЙЅШаЭБѕБЪГЇЃЈБсБѕБЪГЇЃЉЄЌЄЂЄъЄоЄЙЁЃ

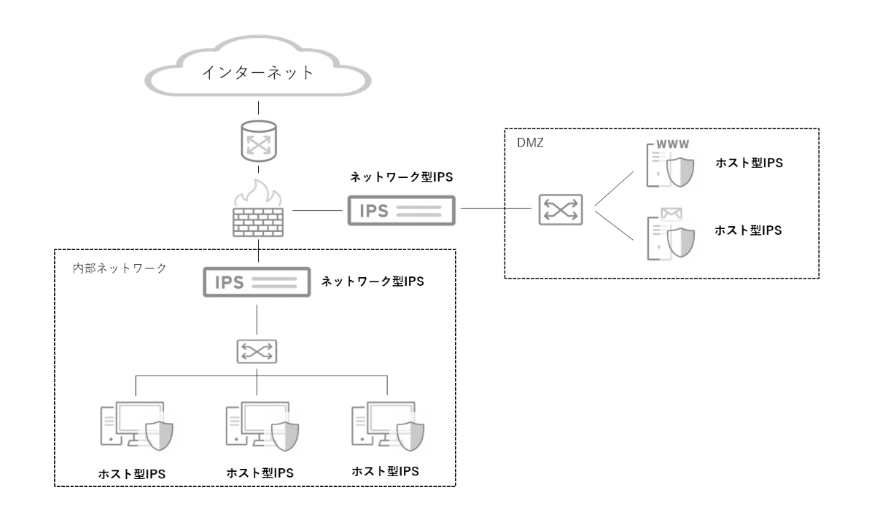

- ЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЃЈБЗБѕБЪГЇЃЉ

МрЪгЄЗЄПЄЄЅЭЅУЅШЅяЉ`ЅЏЩЯЄЫЅЄЅѓЅщЅЄЅѓЄЧЗШыЄЙЄыЄГЄШЄЧЁЂЭЈЙ§ЄЙЄыЅбЅБЅУЅШЄђМрЪгЄЗЁЂВЛе§ЄЪЭЈаХЄђЪжЊ?екЖЯЄЗЄоЄЙЁЃЗШыЄЗЄПЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЄђЭЈЙ§ЄЙЄыШЋЄЦЄЮЅбЅБЅУЅШЄЌМрЪгЯѓЄШЄЪЄыЄПЄсЁЂЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЄЮКѓЖЮЄЫНгОAЄЕЄьЄЦЄЄЄыИДЪ§ЄЮЅлЅЙЅШЄЫЄЙЄыЭЈаХЄђжЦгљЄЧЄЄоЄЙЁЃ

ЄоЄПЁЂЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЄЯЅЭЅУЅШЅяЉ`ЅЏЄђЭЈЙ§ЄЙЄыДѓСПЄЮЅбЅБЅУЅШЄђIРэЄЙЄыЄПЄсЁЂЭЈаХСПЄђПМТЧЄЗЄПЪЪЧаЄЪадФмЄЮЅНЅъЅхЉ`ЅЗЅчЅѓЄђбЁЖЈЄЙЄыЄГЄШЄЌживЊЄЧЄЙЁЃЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЄЌДѓСПЄЮЅбЅБЅУЅШЄђIРэЄЗЄЄьЄКЄЫадФмВЛзуЄЫЄЪЄыЄШЁЂЪЫЄЮЫГЗЌД§ЄСЄЌАkЩњЄЗЁЂЅЙЅыЉ`ЅзЅУЅШЄЌЕЭЯТЄЗЄоЄЙЁЃЄНЄЮЄПЄсЁЂЯжзДЄЮЭЈаХСПЄРЄБЄЧЄЯЄЪЄЏЁЂЅдЉ`ЅЏЪБЄфНЋРДЕФЄЪЅШЅщЅеЅЃЅУЅЏСПЄЮМгЄтПМТЧЄЗЄПадФмЄЮЅНЅъЅхЉ`ЅЗЅчЅѓЄЮЪЬжЄЌБивЊЄЧЄЙЁЃ

- ЅлЅЙЅШаЭБѕБЪГЇЃЈБсБѕБЪГЇЃЉ

МрЪгЄЗЄПЄЄЅлЅЙЅШЄЫЅЄЅѓЅЙЅШЉ`ЅыЄЙЄыЄГЄШЄЧЁЂЅЧЅаЅЄЅЙЄЫНьЄЏЅбЅБЅУЅШЄђМрЪгЄЗЁЂВЛе§ЄЪЭЈаХЄђЪжЊ?екЖЯЄЗЄоЄЙЁЃЅлЅЙЅШаЭБѕБЪГЇЄђЅЄЅѓЅЙЅШЉ`ЅыЄЗЄПЅЧЅаЅЄЅЙЄЮЄпЄЌМрЪгЯѓЄШЄЪЄыЄПЄсЁЂЕМШыЄЌБивЊЄЪЅлЅЙЅШЄЮЪ§ЄРЄБЅЄЅѓЅЙЅШЉ`ЅыЄЙЄыБивЊЄЌЄЂЄъЄоЄЙЁЃЄЪЄЊЁЂЅлЅЙЅШаЭБѕБЪГЇЄЯЅЈЅѓЅЩЅнЅЄЅѓЅШЄЫЄЊЄБЄыЅЛЅЅхЅъЅЦЅЃЅНЅеЅШЄЮ1ЄФЄЮЛњФмЄШЄЗЄЦДюдиЄЕЄьЄЦЄЄЄыГЁКЯЄтЄЂЄъЄоЄЙЁЃ

эЃКЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЄШЅлЅЙЅШаЭБѕБЪГЇЄЮЙЙГЩЅЄЅсЉ`ЅИ

БѕБЪГЇЄЮЪжЊЗНЪН

БѕБЪГЇЄЯЅбЅБЅУЅШЄЮФкШнЃЈЫЭаХдЊЁЂЫЭаХЯШЁЂЅЧЉ`ЅПЄЪЄЩЃЉЄфЭЈаХСПЄЮвьГЃЄђМрЪгЄЗЄЦЁЂВЛе§ЄЪЭЈаХЄЮезКђЄђЪжЊ?екЖЯЄЗЄоЄЙЁЃВЛе§ЄЪЭЈаХЄђЪжЊЄЙЄыЗНЗЈЄЫЄЯЁЂЅЗЅАЅЭЅСЅуЗНЪНЄШЅЂЅЮЅоЅъЗНЪНЄЌЄЂЄъЄоЄЙЁЃ

- ЅЗЅАЅЭЅСЅуЗНЪН

ВЛе§ЄЪЭЈаХЄЮЬиеЃЈЅбЅПЉ`ЅѓЃЉЄђЕЧхhЄЗЄПЅЗЅАЅЭЅСЅуЅеЅЁЅЄЅыЄШЁЂМрЪгЯѓЄЮЭЈаХЄђееКЯЄЗЄоЄЙЁЃЅЗЅАЅЭЅСЅуЅеЅЁЅЄЅыЄђЅйЅѓЅРЉ`ЄЋЄщЬсЙЉЄЕЄьЄызюаТЄЮЅаЉ`ЅИЅчЅѓЄЫШеЁЉИќаТЄЙЄыЄГЄШЄЧЁЂаТЄПЄЪаВЭўЄЫIЄЧЄЄоЄЙЁЃМШжЊЄЮЙЅФЄђШЗgЄЫекЖЯЄЧЄЁЂЮѓЪжЊЃЈЅеЅЉЅыЅЙЅнЅИЅЦЅЃЅжЃЉЄЌАkЩњЄЙЄыПЩФмадЄЌЕЭЄЄЄШЄЄЄІЅсЅъЅУЅШЄЌЄЂЄывЛЗНЄЧЁЂЅЗЅАЅЭЅСЅуЅеЅЁЅЄЅыЄЫЕЧхhЄЌЄЪЄЄЅбЅПЉ`ЅѓЄЮВЛе§ЄЪЭЈаХЄђЪжЊ?екЖЯЄЙЄыЄГЄШЄЯЄЧЄЄЪЄЄЄПЄсЁЂЮДжЊЄЮаВЭўЄЫЄЙЄыЗРгљСІЄЯЅЂЅЮЅоЅъЗНЪНЄШБШЄйЄЦЕЭЄЄЄШЄЄЄЈЄоЄЙЁЃ

- ЅЂЅЮЅоЅъЗНЪН

ЅзЅэЅШЅГЅыЄфЅШЅщЅеЅЃЅУЅЏСПЄЪЄЩЁЂе§ГЃЄЪЄђЕЧхhЄЗЄЦЄЊЄЁЂЄНЄЮЄШвьЄЪЄыЭЈаХЄЌЪГіЄЕЄьЄПГЁКЯЄЫВЛЩѓЄЪЄЖЏЄШЄЗЄЦекЖЯЄЗЄоЄЙЁЃЦеЖЮЅШЅщЅеЅЃЅУЅЏЄЌЩйЄЪЄЄЪБМфЁЄЫХђДѓЄЪЭЈаХСПЄЌАkЩњЄЗЄПМЪЄЫвьГЃЄШЄЗЄЦЪГіЄЙЄыЄЪЄЩЁЂЅЗЅАЅЭЅСЅуЗНЪНЄШЄЯвьЄЪЄъЁЂЮДжЊЄЮаВЭўЄЫЄЙЄыЗРгљСІЄЯИпЄЄЄШЄЄЄЈЄоЄЙЁЃвЛЗНЄЧЁЂе§ГЃЄЪЄЮЕЧхhЄЌВЛе§ШЗЄРЄШЁЂЮѓЪжЊЄЌАkЩњЄЙЄыПЩФмадЄЌИпЄЏЄЪЄъЄоЄЙЁЃЭЈГЃЄЮвЕЮёЄЧРћгУЄЙЄыЭЈаХЄфаТЄПЄЫЕМШыЄЗЄПЅЗЅЙЅЦЅрЄЮЭЈаХЄђвьГЃЄШЪжЊЄЗЄЦЄЗЄоЄІЄГЄШЄЧЁЂвЕЮёЄЫжЇеЯЄђЄЄПЄЙПЩФмадЄЌЄЂЄыЄПЄсЁЂБОЗЌЛЗОГЄЫЕМШыЄЙЄыЧАЄЫЁЂЅЦЅЙЅШЛЗОГЄЪЄЩЄЧШыФюЄЪЕїећЄЌБивЊЄЧЄЙЁЃ

БѕБЪГЇЄЌЗРгљЄЙЄыЙЅФ

БѕБЪГЇЄЌЗРгљЄЙЄыжїЄЪЙЅФЄЯвдЯТЄЮЄШЄЊЄъЄЧЄЙЁЃ

- ЖйДЧГЇ/ЖйЖйДЧГЇЙЅФ

- ГЇГлБЗЅеЅщЅУЅЩЙЅФ

- ДЁИщБЪЅЙЅзЉ`ЅеЅЃЅѓЅАЙЅФ

- ЅнЉ`ЅШЅЙЅЅуЅѓ

- ЅаЅУЅеЅЁЅЊЉ`ЅаЉ`ЅеЅэЉ`ЙЅФ

БѕБЪГЇЄЯЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄЧЄЯжЦгљЄЧЄЄЪЄЄВЛе§ЄЪЭЈаХЄђЪжЊ?екЖЯЄЙЄыЄПЄсЁЂЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄШугУЄЙЄыЄГЄШЄЌЭЦXЄЕЄьЄоЄЙЁЃЄПЄРЄЗЁЂБѕБЪГЇЄЯГЇВЯГЂЅЄЅѓЅИЅЇЅЏЅЗЅчЅѓЄфЅЏЅэЅЙЅЕЅЄЅШЅЙЅЏЅъЅзЅЦЅЃЅѓЅАЃЈГнГЇГЇЃЉЄЪЄЩЁЂАТБ№ВњЅЂЅзЅъЅБЉ`ЅЗЅчЅѓЄЮДрШѕадЄђгУЄЗЄПЙЅФЄЫЄЯъЄЗЄЦЄЄЄЪЄЄЄПЄсЁЂЪиЄыЄйЄзЪВњЄђПМТЧЄЗЄПЄІЄЈЄЧАТДЁЙѓЄЪЄЩЄЮЅНЅъЅхЉ`ЅЗЅчЅѓЄЮЕМШыЄђЪЬжЄЙЄыБивЊЄЌЄЂЄъЄоЄЙ

БѕБЪГЇЄШБѕЖйГЇЄЮЮЅЄЄ

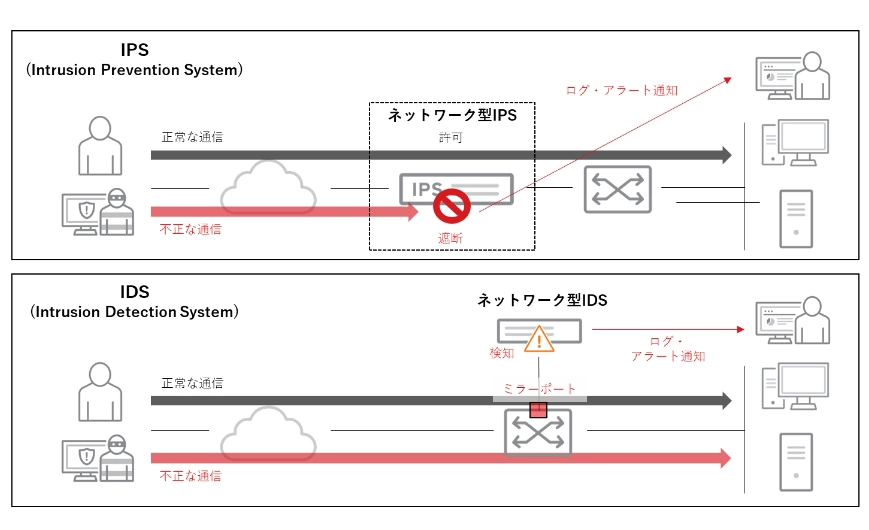

IDSЃЈIntrusion Detection SystemЃЉЄЯЁЂIPSЄШЭЌЄЫЅЭЅУЅШЅяЉ`ЅЏаЭIDSЃЈNIDSЃЉЄШЅлЅЙЅШаЭIDSЃЈHIDSЃЉЄЌЄЂЄъЄоЄЙЁЃЅлЅЙЅШаЭIDSЄЯЅлЅЙЅШаЭIPSЄШЭЌЄЫЅЧЅаЅЄЅЙЄЫЅЄЅѓЅЙЅШЉ`ЅыЄЗЄЦCФмЄЗЄоЄЙЁЃвЛЗНЄЧЅЭЅУЅШЅяЉ`ЅЏаЭIDSЄЯЅЭЅУЅШЅяЉ`ЅЏЩЯЄЫЇШыЄЗЄоЄЙЄЌЁЂЅЄЅѓЅщЅЄЅѓЄЫдOжУЄЙЄыЅЭЅУЅШЅяЉ`ЅЏаЭIPSЄШЄЯЎЄЪЄъЁЂЅЙЅЄЅУЅСЅѓЅАЅЯЅжЄЮЅпЅщЉ`ЅнЉ`ЅШЄЫНгОAЄЗЄЦЅбЅБЅУЅШЄЮЅГЅдЉ`ЄђЪЫЄЙЄыЄГЄШЄЌвЛАуЕФЄЧЄЙЁЃ

ЄоЄПЁЂIDSЄШIPSЄЯЁЂВЛе§ЄЪЭЈаХЄђЪжЊЄЙЄыCФмЄЫЅЗЅАЅЭЅСЅуЗНЪНЄШЅЂЅЮЅоЅъЗНЪНЄЌЄЂЄыЕуЄЯЭЌЄИЄЧЄЙЄЌЁЂЪжЊссЄЮгзїЄЌЎЄЪЄъЄоЄЙЁЃIDSЄЯЁИIntrusion ЁАDetectionЁБ SystemЁЙЄШЄЄЄІУћГЦЄЮЄШЄЊЄъЁЂЪжЊCФмЄЫЬиЛЏЄЗЄЦЄЊЄъЁЂЪжЊссЄЯЙмРэепЄЫЭЈжЊЄђааЄЄЄоЄЙЁЃЄНЄЮЄПЄсЁЂЭЈаХЄЮекЖЯЄЯааЄЄЄоЄЛЄѓЁЃвЛЗНЄЧЁЂIPSЄЯЁИIntrusion ЁАPreventionЁБ SystemЁЙЄШЄЄЄІУћГЦЄЮЄШЄЊЄъЁЂЪжЊссЄЫЭЈаХЄЮекЖЯЄђааЄІЄГЄШЄЧЧжШыЄЮЗРжЙЄоЄЧааЄІЄШЄЄЄІЕуЄЌБѕЖйГЇЄШЄЮжївЊЄЪЮЅЄЄЄЧЄЙЁЃ

ЄЪЄЊЁЂБѕЖйГЇЄЫЄЯЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄШСЌаЏЄЙЄыЛњФмЄђДюдиЄЙЄыЄГЄШЄЧЁЂЧжШыЄЮЗРжЙЄђgЯжЄЙЄыЅНЅъЅхЉ`ЅЗЅчЅѓЄЌЄЂЄъЄоЄЙЁЃБѕЖйГЇЄЫЄшЄУЄЦВЛе§ЄЪЭЈаХЄђЪжЊЄЙЄыЄШЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄЫЅеЅЃЅыЅПЅъЅѓЅАЅыЉ`ЅыЄЮЩшЖЈЄЮфИќжИЪОЄЌЫЭаХЄЕЄьЄЦЁЂфИќКѓЄЯИУЕБЄЮЭЈаХЄЌЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄЧОмЗёЄЕЄьЄоЄЙЁЃЄПЄРЄЗЁЂЄГЄЮЛњФмЄЯБѕЖйГЇЄЌВЛе§ЄЪЭЈаХЄђЪжЊЄЗЄПЄЂЄШЄЫЁЂЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄЮЅыЉ`ЅыфИќЄЌааЄяЄьЄыЄПЄсЁЂфИќЧАЄЮзюГѕЄЮЅбЅБЅУЅШЄЫЄшЄыВЛе§ЄЪЅЂЅЏЅЛЅЙЄђЗРжЙЄЙЄыЄГЄШЄЯЄЧЄЄоЄЛЄѓЁЃ

эЃКЅЭЅУЅШЅяЉ`ЅЏаЭБѕБЪГЇЄШБѕЖйГЇЄЮЙЙГЩЅЄЅсЉ`ЅИ

ЄоЄШЄс

БѕБЪГЇЄЯЅЭЅУЅШЅяЉ`ЅЏЄтЄЗЄЏЄЯЅлЅЙЅШЩЯЄЮЅбЅБЅУЅШЄђМрЪгЄЙЄыЄГЄШЄЧЁЂЙЅФепЄЫЄшЄызщжЏЄЮЅЭЅУЅШЅяЉ`ЅЏФкЄиЄЮВЛе§ЄЪЧжШыЄђЗРжЙЄЙЄыгаПЄЪЅЛЅЅхЅъЅЦЅЃЅНЅъЅхЉ`ЅЗЅчЅѓЄЧЄЙЁЃЄПЄРЄЗЁЂвдЯТЄЮЕуЄЫЄЊЄЄЄЦзЂвтЄЌБивЊЄЧЄЙЁЃ

1. IеЄЧРћгУЄЗЄЦЄЄЄые§ГЃЄЪЭЈаХЄђе`ЄУЄЦекЖЯЄЙЄыЄшЄІЄЪе`ЪжЊЃЈЅеЅЉЅыЅЙЅнЅИЅЦЅЃЅжЃЉЄЌАkЩњЄЙЄыПЩФмад

2. ВЛе§ЄЪЅЂЅЏЅЛЅЙЄЫдЕБЄЙЄыЄшЄІЄЪЭЈаХЄЮвЬгЄЗЃЈЅеЅЉЅыЅЙЅЭЅЌЅЦЅЃЅжЃЉЄЌАkЩњЄЙЄыПЩФмад

3. ЅЂЅзЅъЅБЉ`ЅЗЅчЅѓЅьЅйЅыЄЧЄЮБЃзoЄђЬсЙЉЄЙЄыЄяЄБЄЧЄЯЄЪЄЄЄПЄсЁЂWebЅЕЉ`ЅаЄЮДрШѕадЄђгУЄЗЄПЙЅФЄЫIЄЙЄыЄГЄШЄЌЄЧЄЄЪЄЄ

ЄНЄЮЄПЄсЁЂБѕБЪГЇЄђЕМШыЄЙЄыМЪЄЫЄЯЁЂЅеЅЉЅыЅЙЅнЅИЅЦЅЃЅж?ЅеЅЉЅыЅЙЅЭЅЌЅЦЅЃЅжЄЮАkЩњЄђЕЭМѕЄЙЄыЄПЄсЄЮЪЎЗжЄЪЕїећЄЫМгЄЈЄЦЁЂЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЄфАТДЁЙѓЃЈАТБ№ВњЅЂЅзЅъЅБЉ`ЅЗЅчЅѓЅеЅЁЅЄЅЂЅІЅЉЉ`ЅыЃЉЄЪЄЩЁЂЖрВуЗРгљЄЮПМЄЈЗНЄђВЮПМЄЫОtКЯЕФЄЪЅЛЅЅхЅъЅЦЅЃВпЄђgМљЄЙЄыЄГЄШЄЌживЊЄЧЄЙЁЃ

БѕБЪГЇЄЫЄФЄЄЄЦЄЮщvСЌЧщБЈ

БѕБЪГЇЄЮЅШЅдЅУЅЏ

щvСЌМЧЪТ