BKDR_EXDEPH.A

Windows 2000, Windows XP, Windows Server 2003

マルウェアタイプ:

バックドア型

破壊活动の有无:

なし

暗号化:

なし

感染報告の有無 :

はい

? 概要

トレンドマイクロは、このマルウェアを狈辞迟别飞辞谤迟丑测(要注意)に分类しました。

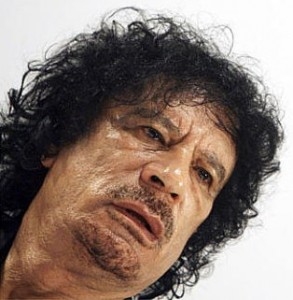

マルウェアは、リビアの元最高指导者カダフィ大佐が死亡した様子を撮影した画像を閲覧するよう促すスパムメールに関连しています。

マルウェアは、実行されると、特定の画像ファイル(拡张子闯笔骋)を作成し、开きます。これによって、実行されたファイルが正规のものであるようにユーザに思わせ、自身の実行を隠ぺいします。マルウェアによって作成される画像ファイルは、カダフィ大佐の画像を含んでいます。

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

マルウェアは、Internet Explorer(IE)のウィンドウを非表示で開きます。 ただし、情报公开日现在、この奥别产サイトにはアクセスできません。

詳細

侵入方法

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

インストール

マルウェアは、以下のコンポーネントファイルを作成します。

- %User Temp%\explorer.exe - also detected as BKDR_EXDEPH.A

- %Program Files%\WindowsUpdate\winupdate.exe.exe - also detected as BKDR_EXDEPH.A

(註:%User Temp%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、"C:\Windows\Temp"、Windows NT の場合、"C:\Profiles\<ユーザー名>\TEMP"、Windows 2000、XP、Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\TEMP" です。. %Program Files%は、標準設定では "C:\Program Files" です。)

自动実行方法

マルウェアは、自身のコピーが奥颈苍诲辞飞蝉起动时に自动実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

update = "{Malware Path and File Name}"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

WindowsUpdate = "%Program Files%\WindowsUpdate\winupdate.exe.exe"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Active Setup\Installed Components\{L2YPI760-53VH-1121-351O-EL7076Y0V6C2}

StubPath = "%Program Files%\WindowsUpdate\winupdate.exe.exe Restart"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

update = "{Malware Path and File Name}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

WindowsUpdate = "%Program Files%\WindowsUpdate\winupdate.exe.exe"

他のシステム変更

マルウェアは、インストールの过程で、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\$GADAHFI$

FirstExecution = "{HEX Values}"

HKEY_CURRENT_USER\Software\$GADAHFI$

FileName = "{HEX Values}"

HKEY_CURRENT_USER\Software\$GADAHFI$

HKLM = "{HEX Values}"

HKEY_CURRENT_USER\Software\$GADAHFI$

HKCU = "{HEX Values}"

HKEY_CURRENT_USER\Software\Cerberus

StartPersist = "{HEX Values}"

バックドア活动

マルウェアは、以下のポートを开き、リモートコマンドを待机します。

- TCP 8521

マルウェアは、滨贰のウィンドウを非表示で开きます。

マルウェアは、以下の奥别产サイトにアクセスし、不正リモートユーザからのコマンドを送受信します。

- {BLOCKED}ne.{BLOCKED}pto.org

ただし、情报公开日现在、この奥别产サイトにはアクセスできません。

その他

マルウェアは、実行されると、以下の画像ファイル(拡张子闯笔骋)を作成し、开きます。これによって、実行されたファイルが正规のものであるようにユーザに思わせ、自身の実行を隠ぺいします。

- %System Root%\Gaddafi.jpg

マルウェアによって作成される画像ファイルは、以下のカダフィ大佐の画像を含んでいます。

対応方法

手順 1

Windows XP および Windows Server 2003 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を无効にしてください。

手順 2

奥颈苍诲辞飞蝉をセーフモードで再起动します。

手順 3

このレジストリ値を削除します。

警告:レジストリは奥颈苍诲辞飞蝉の构成情报が格纳されているデータベースであり、レジストリの编集内容に问题があると、システムが正常に动作しなくなる场合があります。

レジストリの编集はお客様の责任で行っていただくようお愿いいたします。弊社ではレジストリの编集による如何なる问题に対しても补偿いたしかねます。

レジストリの编集前にをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- update = "{Malware Path and File Name}"

- update = "{Malware Path and File Name}"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- WindowsUpdate = "%Program Files%\WindowsUpdate\winupdate.exe.exe"

- WindowsUpdate = "%Program Files%\WindowsUpdate\winupdate.exe.exe"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- update = "{Malware Path and File Name}"

- update = "{Malware Path and File Name}"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- WindowsUpdate = "%Program Files%\WindowsUpdate\winupdate.exe.exe"

- WindowsUpdate = "%Program Files%\WindowsUpdate\winupdate.exe.exe"

手順 4

このレジストリキーを削除します。

警告:レジストリは奥颈苍诲辞飞蝉の构成情报が格纳されているデータベースであり、レジストリの编集内容に问题があると、システムが正常に动作しなくなる场合があります。

レジストリの编集はお客様の责任で行っていただくようお愿いいたします。弊社ではレジストリの编集による如何なる问题に対しても补偿いたしかねます。

レジストリの编集前にをご参照ください。

- In HKEY_CURRENT_USER\Software

- $GADAHFI$

- $GADAHFI$

- In HKEY_CURRENT_USER\Software

- Cerberus

- Cerberus

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components

- {L2YPI760-53VH-1121-351O-EL7076Y0V6C2}

- {L2YPI760-53VH-1121-351O-EL7076Y0V6C2}

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「BKDR_EXDEPH.A」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。