Ransom.MSIL.HAKBIT.A

Trojan:Win32/Dynamer!rfn (MICROSOFT); HEUR:Trojan.MSIL.DelShad.gen (KASPERSKY)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活动の有无:

なし

暗号化:

なし

感染報告の有無 :

はい

? 概要

マルウェアは、他のマルウェアに作成されるか、悪意ある奥别产サイトからユーザが误ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトからファイルをダウンロードし、ファイル名を変更した後、感染コンピュータ内に保存します。 マルウェアは、ダウンロードしたファイルを実行します。

マルウェアは、実行后、自身を削除します。

特定のファイル拡張子を持つファイルを暗号化します。 特定のフォルダ内のファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意ある奥别产サイトからユーザが误ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- %User Startup%\{renamed malware}.exe

- %System%\cmd.exe /C choice /C Y /N /D Y /T 3 & Del {malware filename}

- %System%\vssadmin.exe delete shadows /all /quiet

- %System%\notepad.exe %Desktop%\HELP_ME_RECOVER_MY_FILES.txt

- %User Temp%\{random}.exe m=psexec -i={host ip address} -d={target ip address} -f=%User Startup%\{randomly picked name}.exe -e=%User Temp%\{random}.exe

(註:%User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows 2003(32-bit)、XP、2000(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8、 8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

自动実行方法

マルウェアは、Windows起動時に自動実行されるよう<User Startup>フォルダ内に以下のファイルを作成します。

- {malware name}.exe renamed with any of the following names:

- lsass.exe

- svchst.exe

- crcss.exe

- chrome32.exe

- firefox.exe

- calc.exe

- mysqld.exe

- dllhst.exe

- opera32.exe

- memop.exe

- spoolcv.exe

- ctfmom.exe

- SkypeApp.exe

他のシステム変更

マルウェアは、以下のファイルを削除します。

- %User Temp%\{random}.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

ダウンロード活动

マルウェアは、以下の奥别产サイトにアクセスし、ファイルをダウンロードします。

- https://hakbit.{BLOCKED}hostapp.com/013.jpg → %User Temp%\wallpaper.bmp

However, as of this writing, the said site is inaccessible

マルウェアは、以下の奥别产サイトからファイルをダウンロードし、ファイル名を変更した后、感染コンピュータ内に保存します。

- https://raw.{BLOCKED}sercontent.com/anthemtotheego/SharpExec/master/CompiledBinaries/SharpExec_{XX}.exe → %User Temp%\{random}.exe

where {XX} can be 32 or 64 depending on the OS architecture.

マルウェアは、ダウンロードしたファイルを実行します。

その他

マルウェアは、実行后、自身を削除します。

ランサムウェアの不正活动

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- txt

- jpeg

- gif

- jpg

- png

- php

- cs

- cpp

- rar

- zip

- html

- htm

- xlsx

- avi

- mp4

- ppt

- doc

- docx

- xlsx

- sxi

- sxw

- odt

- hwp

- zip

- rar

- tar

- bz2

- mp4

- mkv

- eml

- msg

- ost

- pst

- edb

- sql

- accdb

- mdb

- dbf

- odb

- myd

- php

- java

- cpp

- pas

- asm

- key

- pfx

- pem

- p12

- csr

- gpg

- aes

- vsd

- odg

- raw

- nef

- svg

- psd

- vmx

- vmdk

- vdi

- lay6

- sqlite3

- sqlitedb

- accdb

- java

- class

- mpeg

- djvu

- tiff

- backup

- cert

- docm

- xlsm

- dwg

- bak

- qbw

- nd

- tlg

- lgb

マルウェアは、以下のディレクトリ内で确认されたファイルを暗号化します。

- Drives A to Z

- %Desktop%

- %User Profile%\My Pictures

- %User Profile%\My Documents

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、暗号化されたファイルのファイル名に以下の拡张子を追加します。

- .crypted

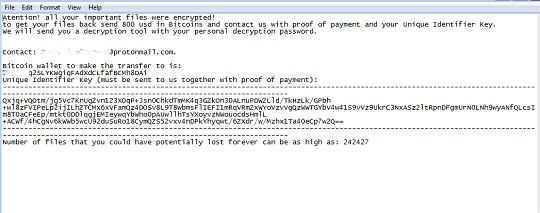

マルウェアが作成する以下のファイルは、胁迫状です。

- %Desktop%\HELP_ME_RECOVER_MY_FILES.txt

- {Encrypted Folder}\HELP_ME_RECOVER_MY_FILES.txt

対応方法

手順 1

トレンドマイクロの机械学习型検索は、マルウェアの存在を示す兆候が确认された时点で検出し、マルウェアが実行される前にブロックします。机械学习型検索が有効になっている场合、弊社のウイルス対策製品はこのマルウェアを以下の机械学习型検出名として検出します。

-

?

- Troj.Win32.TRX.XXPE50FFF034

手順 2

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を无効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手顺中に记载されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である场合の他、オペレーティングシステム(翱厂)の条件によりインストールがされない场合が考えられます。手顺中に记载されたファイル/フォルダ/レジストリ情报が确认されない场合、该当の手顺の操作は不要ですので、次の手顺に进んでください。

手順 4

以下のファイルを検索し削除します。

- {Encrypted Folder}\HELP_ME_RECOVER_MY_FILES.txt

- %Desktop%\HELP_ME_RECOVER_MY_FILES.txt

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.MSIL.HAKBIT.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。