Ransom.PS1.LOCKBIT.AA

Trojan:Win32/Leonem (MICROSOFT); Win32/Filecoder.Lockbit.M trojan (NOD32)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活动の有无:

なし

暗号化:

はい

感染報告の有無 :

はい

? 概要

マルウェアは、他のマルウェアに作成されるか、悪意ある奥别产サイトからユーザが误ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意ある奥别产サイトからユーザが误ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %Program Data%\{4 random characters}.tmp

- %Program Data%\Ck8GvVQ9E.ico

- %System Root%\{8 random characters}\{random}.tmp → deleted afterwards

マルウェアは、以下のプロセスを追加します。

- %Program Data%\{4 random characters}.tmp

マルウェアは、以下のフォルダを作成します。

- %System Root%\{8 random characters}

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.)

他のシステム変更

マルウェアは、インストールの过程で、以下のレジストリ値を追加します。

HKEY_LOCALMACHINE\SOFTWARE\Classes\

Ck8GvVQ9E\DefaultIcon

(Default) = %ProgramData%Ck8GvVQ9E.ico

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.Ck8GvVQ9E

(Default) = Ck8GvVQ9E

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Explorer

GlobalAssocChangedCounter = 0x00000027(39)

マルウェアは、インストールの过程で、以下のレジストリキーを追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.Ck8GvVQ9E

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Ck8GvVQ9E

HKEY_LOCALMACHINE\SOFTWARE\Classes\

Ck8GvVQ9E\DefaultIcon

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁纸を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

WallPaper = %ProgramData%\Ck8GvVQ9E.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 10

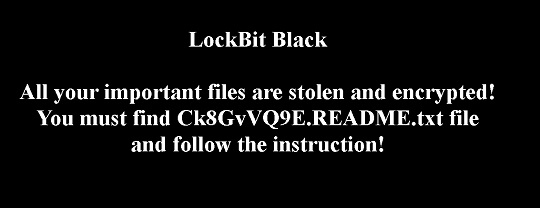

マルウェアは、コンピュータのデスクトップの壁纸に以下の画像を设定します。

- %Program Data%\Ck8GvVQ9E.bmp

プロセスの终了

マルウェアは、感染コンピュータ上で以下のプロセスが常驻されていることを确认した场合、そのプロセスを终了します。

- agntsvc

- dbeng50

- dbsnmp

- encsvc

- excel

- firefox

- infopath

- isqlplussvc

- msaccess

- mspub

- mydesktopqos

- mydesktopservice

- notepad

- ocautoupds

- ocomm

- ocssd

- onenote

- oracle

- outlook

- powerpnt

- sqbcoreservice

- sql

- steam

- synctime

- tbirdconfig

- thebat

- thunderbird

- visio

- winword

- wordpad

- xfssvccon

その他

マルウェアは、以下を実行します。

- If not executed with admin rights, it will attempt relaunch itself as admin by elevating its privileges via bypassing UAC.

- It encrypts fixed, removable, and network drives

- It deletes files in recycle bin folder for removable and fixed drives

- It uses WQL to delete shadow copies

- It terminates if the machine has the following system language:

- Arabic (Syria)

- Armenian

- Azeri (Cyrillic)

- Azeri (Latin)

- Belarusian

- Georgian

- Kazakh

- Kyrgyz (Cyrillic)

- Romanian (Moldova)

- Russian

- Russian (Moldova)

- Tajik

- Tatar

- Turkmen

- Ukrainian

- Uzbek (Cyrillic)

- Uzbek (Latin)

- It deletes services with the following strings:

- backup

- GxBlr

- GxCIMgr

- GxCVD

- GxFWD

- GxVss

- memtas

- mepocs

- msexchange

- sophos

- sql

- svc$

- veeam

- vss

- It deletes the following services:

- WdBoot

- WdFilter

- WdNisDrv

- WdNisSvc

- WinDefend

- wscsvc

- sppsvc

- Sense

- SecurityHealthService

- Change the icon of encrypted file with %ProgramData%\Ck8GvVQ9E.ico

(註:%ProgramData%フォルダは、マルチユーザーシステムにおいて任意のユーザがプログラムに変更を加えることができるプログラムファイルフォルダのバージョンです。これには、すべてのユーザのアプリケーションデータが含まれます。Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData" です。Windows Server 2003(32-bit)、2000(32-bit)、XPの場合、通常 "C:\Documents and Settings\All Users" です。 )

ランサムウェアの不正活动

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- autorun.inf

- boot.ini

- bootfont.bin

- bootsect.bak

- d3d9caps.dat

- desktop.ini

- GDIPFONTCACHEV1.DAT

- iconcache.db

- ntldr

- ntuser.dat

- ntuser.dat.log

- ntuser.ini

- thumbs.db

マルウェアは、以下のフォルダ内で确认されたファイルの暗号化はしません。

- $recycle.bin

- $windows.~bt

- $windows.~ws

- all users

- boot

- config.msi

- default

- intel

- microsoft

- msocache

- perflogs

- program files

- program files (x86)

- programdata

- public

- system volume information

- tor browser

- windows

- windows.old

- x64dbg

マルウェアは、以下の名称を利用して暗号化されたファイルのファイル名を改称します。

- {Random Characters}.Ck8GvVQ9E

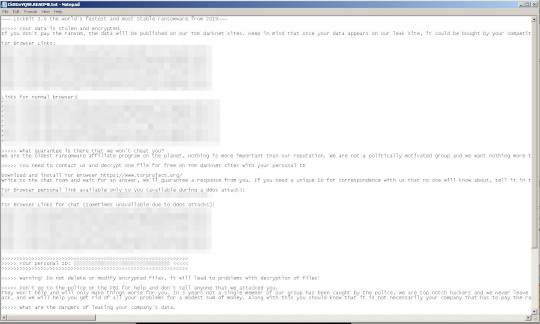

マルウェアが作成する以下のファイルは、胁迫状です。

- {Encrypted Directory}\Ck8GvVQ9E.README.txt

以下のファイル拡张子を持つファイルについては暗号化しません:

- 386

- .adv

- .ani

- .bat

- .bin

- .cab

- .cmd

- .com

- .cpl

- .cur

- .deskthemepack

- .diagcab

- .diagcfg

- .diagpkg

- .dll

- .drv

- .exe

- .hlp

- .hta

- .icl

- .icns

- .ico

- .ics

- .idx

- .key

- .ldf

- .lnk

- .lock

- .mod

- .mpa

- .msc

- .msi

- .msp

- .msstyles

- .msu

- .nls

- .nomedia

- .ocx

- .pdb

- .prf

- .ps1

- .rom

- .rtp

- .scr

- .search-ms

- .shs

- .spl

- .sys

- .theme

- .themepack

- .wpx

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を无効にしてください。

手順 2

このレジストリキーを削除します。

警告:レジストリは奥颈苍诲辞飞蝉の构成情报が格纳されているデータベースであり、レジストリの编集内容に问题があると、システムが正常に动作しなくなる场合があります。

レジストリの编集はお客様の责任で行っていただくようお愿いいたします。弊社ではレジストリの编集による如何なる问题に対しても补偿いたしかねます。

レジストリの编集前にをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

- .Ck8GvVQ9E

- .Ck8GvVQ9E

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

- Ck8GvVQ9E

- Ck8GvVQ9E

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Ck8GvVQ9E\

- DefaultIcon

- DefaultIcon

手順 3

このレジストリ値を削除します。

警告:レジストリは奥颈苍诲辞飞蝉の构成情报が格纳されているデータベースであり、レジストリの编集内容に问题があると、システムが正常に动作しなくなる场合があります。

レジストリの编集はお客様の责任で行っていただくようお愿いいたします。弊社ではレジストリの编集による如何なる问题に対しても补偿いたしかねます。

レジストリの编集前にをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.Ck8GvVQ9E

- (Default) = Ck8GvVQ9E

- (Default) = Ck8GvVQ9E

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Ck8GvVQ9E\DefaultIcon

- (Default) = %ProgramData%Ck8GvVQ9E.ico

- (Default) = %ProgramData%Ck8GvVQ9E.ico

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersio

- Explorer GlobalAssocChangedCounter = 0x00000027(39)

- Explorer GlobalAssocChangedCounter = 0x00000027(39)

手順 4

以下のファイルを検索し削除します。

- %Program Data%\{4 random characters}.tmp

- %Program Data%\Ck8GvVQ9E.bmp

- %Program Data%\Ck8GvVQ9E.ico

- %System Root%\{8 random characters}\{random}.tmp

手順 5

以下のフォルダを検索し削除します。

- %System Root%\{8 random characters}

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.PS1.LOCKBIT.AA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

手順 8

デスクトッププロパティを修正します。