RANSOM_SITER.A

Trojan-Ransom.Win32.Crypren.aecf ( Kaspersky) , Ransom.Locky.B (Norton) , Mal/Ramsil-J (Sophos Lite)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活动の有无:

なし

暗号化:

なし

感染報告の有無 :

はい

? 概要

マルウェアは、他のマルウェアに作成されるか、悪意ある奥别产サイトからユーザが误ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意ある奥别产サイトからユーザが误ってダウンロードすることによりコンピュータに侵入します。

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 2

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\wallpaper.bmp

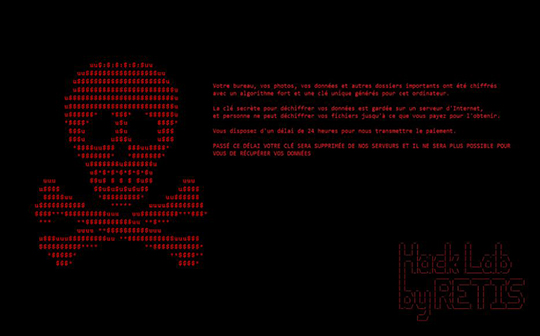

マルウェアは、コンピュータのデスクトップの壁纸に以下の画像を设定します。

ランサムウェアの不正活动

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .txt

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .jpg

- .jpeg

- .png

- .one

マルウェアは、以下のディレクトリ内で确认されたファイルを暗号化します。

- %Desktop%

- %User Profile%\Documents

- %User Profile%\Pictures

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.. %User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

マルウェアは、暗号化されたファイルのファイル名に以下の拡张子を追加します。

- .crypted

マルウェアが作成する以下のファイルは、胁迫状です。

- %Application Data%\RANSOM.png

- %User Temp%\wallpaper.bmp

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.. %User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を无効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手顺中に记载されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である场合の他、オペレーティングシステム(翱厂)の条件によりインストールがされない场合が考えられます。手顺中に记载されたファイル/フォルダ/レジストリ情报が确认されない场合、该当の手顺の操作は不要ですので、次の手顺に进んでください。

手順 3

以下のファイルを検索し削除します。

- %Application Data%\RANSOM.png

- %User Temp%\wallpaper.bmp

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_SITER.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

デスクトッププロパティを修正します。