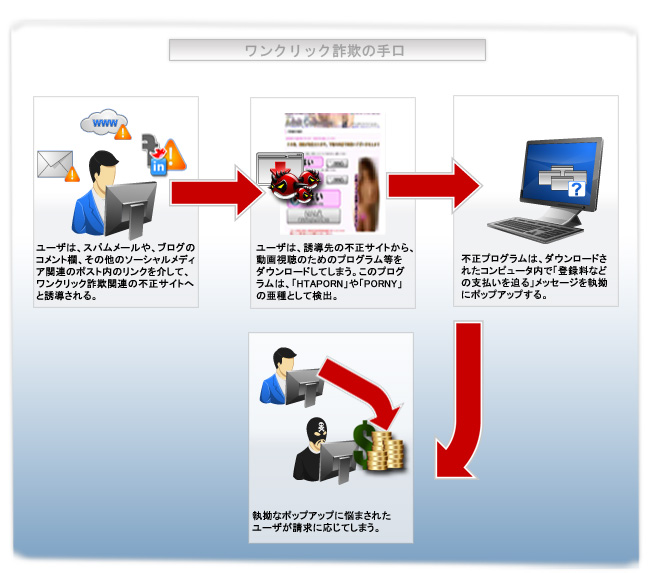

ワンクリック诈欺の手口

「」は、「ワンクリック」と言いつつ、実际には何度かのクリックを経て、ユーザはこの被害に见舞われるようです。まずユーザは、アダルト动画を入手できると装った特定サイトを閲覧します。そこでアダルト动画视聴用プログラムをダウンロードするボタンをクリックすると、マルウェアがダウンロードされてしまい、お望みの动画は视聴できず、代わりに「登録料の支払いを请求するポップアップ表示に何度も悩まされる」という被害に见舞われるのです。

このようなワンクリック诈欺の手口は、日本特有のもので、何度もポップアップ表示に悩まされたユーザは、「結果的に支払い請求に応じてしまう」ことになります。日本以外でも確認されているスケアウェアやFAKEAV、ランサムウェアなどの手口とも類似していますが、ワンクリック诈欺の手口の場合、その請求金額が最大9万9800円(约1300米ドル)と、その他の脅威と比べて比較的高額である点が特徴的です。また、トレンドマイクロでは、近年急増しているスマートフォンユーザを標的した「モバイル端末上でのワンクリック诈欺」も確認しています。

ユーザは、どのようにしてワンクリック诈欺に遭遇しますか?

通常、スパムメールや、ブログのコメント欄、その他のソーシャルメディア関連のポスト内のリンクを介して、ワンクリック诈欺関連の不正サイトへと誘導されます。動画共有サイトやブログなどでアダルト動画を頻繁に視聴しているようなユーザは、特に被害に見舞われる危険性が高いといえます。一度、ワンクリック诈欺の関連サイトに誘導されると、サイト内のページを適当にクリックしただけで被害を受けてしまうことになります。

なお、スマートフォンなどのモバイル端末のユーザの场合は、特定のサイトを閲覧するか、特定のアプリをダウンロードするだけで、この被害に见舞われる可能性もあります。

ワンクリック诈欺の手口を手短に説明してもらえますか?

ワンクリック诈欺関連サイトに誘導されたユーザは、特定のアダルト動画を視聴する誘惑に駆られると同時に、動画視聴用と称するプログラムのダウンロードを促されます。ただし、この「動画試聴用プログラム」をダウンロードしても、実際には、ほんの数秒しか視聴できず、場合によっては全く視聴できないこともあります。それと同時に、ダウンロードされたこのプログラムにより、「動画全編を視聴するためにここをクリックしてください」などといったポップアップ?メッセージも表示されます。

この「動画視聴用」と称するプログラムが、実際は、ワンクリック诈欺のマルウェアであり、ファイル形式としては「HTML」や「HTA」、「JS」、「VBS」などであり、検出名としては「」や「」などのファミリとなります。

そしてこのマルウェアがインストールされてしまうと、ユーザは、「登録料金をお支払いください」というポップアップの立て続けの表示に悩まされることになります。

ワンクリック诈欺に関連したサイトには、どのようなものがありますか?

ほとんどがアダルトコンテンツのサイトであり、现在、トレンドマイクロでは、以下のようなドメインを确认しています。

- <省略>尘辞惫颈别蝉.肠辞尘

- <省略>补飞补谤颈尘辞惫别.苍别迟

- <省略>辫辞辞.苍别迟

- <省略>苍别-尘辞惫颈别蝉.肠辞尘

これらのドメインの详细に関しては、「」のをご参照ください。

ワンクリック诈欺は、具体的にはどのような手順で発生しますか?

トレンドマイクロで确认したところ、たとえば、以下のような手顺で発生します。

1. ユーザがアダルト动画サイトを閲覧しようとすると、まず「年齢认証」のページが表示されます。そのページの下部には、动画视聴のために「Adobe Flash Player」や「Internet Explorer 6」、「Internet Explorer 7」、「Windows Media Player 11」等が必要とも记载されています。

2. 「年齢认証」ページでの合意项目に関して「いいえ」をクリックすると、ユーザは、「Yahoo! Japan」のサイトへリダイレクトされます。一方、「はい」をクリックすると、アダルト动画のコレクションが表示されたページに诱导されます。コレクションのいずれかを选択すると、それぞれのアダルト动画のページに诱导され、さらにそこでは、下図のように「スペシャル动画の入手确认および再生を寻ねるボタン」が表示されています。

図1: 動画の再生を確認するページ

3. 「入手确认」および「再生」を促す「はい」のボタンのみがピンク色でハイライトされており、その他の「いいえ」のボタンは机能してないように见えます。また、「いいえ」のボタンをクリックしても注意事项がポップアップされるだけであり、结果的にユーザは、このページの閲覧状态のまま「はい」のクリックを促される仕掛けになっています。

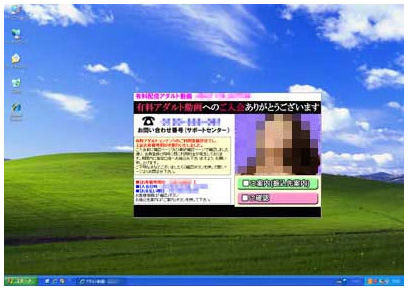

4. そして「再生」のボタンをクリックすると、"754a.hta" というHTAファイルがダウンロードされ、さらにこのファイルは、"system32" フォルダ内に "mshta.exe" というプロセスを作成します。そしてこのプロセスにより、偽のWindows Media Playerが起动されることになります。また、感染したコンピュータの画面上には、以下のような「有料アダルトサイトへのご入会ありがとうございます」といったメッセージと共に登録料金の支払いを请求するポップアップが表示されます。この表示は、「闭じる」や右上の「x」をクリックしても消えず、あるいは消えたように见えても画面外に移动しただけで何度も表示され、あるいはまた、コンピュータを起动させる度に表示されるようにもなり、ユーザを悩ませます。

5. しつこく表示されるポップアップに根负けしたユーザは、结局、支払いのためにオンライン登録ページを閲覧することになります。なお、このオンライン登録ページにも「动画のダウンロード」のリンクがあり、このリンクをクリックすると、上述のアダルト动画のホームページにリダイレクトされるのですが、その际も、合意事项を确认する「(偽の)年齢认証ページ」がポップアップ表示され、同じ手口が繰り返されます。

ワンクリック诈欺は、どのように進化してきていますか?

これまでワンクリック诈欺の標的は、デスクトップパソコンに限られていたようですが、昨年、新たにモバイル端末のプラットフォームを標的にしたワンクリック诈欺の事例も確認され、ポップアップ表示手法等の巧妙化だけでなく、プラットフォームの点でも進化してきています。

スマートフォンなどのモバイル端末のユーザを狙ったワンクリック诈欺

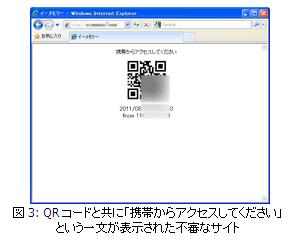

ワンクリック诈欺に関連するWebサイトをモニタリングしていたトレンドマイクロでは、QRコードと共に「携帯からアクセスしてください」という一文が表示される不审なサイトの存在も确认していました。

このサイトを閲覧したユーザが、指示されるままQRコードをスマートフォンや携帯电话などのモバイル端末でスキャンすると、先の不审なサイトと同じURLのアダルトサイトが、モバイル端末の画面に表示されます。そして「年齢认証」や「登録料金支払い」に関するページと共に、「ご使用の端末の情报をこちらのサイトに転送しています」などといった内容のメッセージも表示されます。平均的なモバイル端末のユーザではあれば、こうした一连の表示に触発されて、登録料金などを払ってしまう可能性は十分にあるといえます。

Androidアプリを利用したワンクリック诈欺

も确认されており、この场合、ユーザがAndroid端末で「ゲームどぅんがぁ」というブログサイトを閲覧することで引き起こされます。なお、このブログサイトは、すでに叁回ものドメイン変更が确认されています。初期のドメインでは、ブログ内リンクの诱导先は、主にゲーム関连の动画が中心でしたが、最新のドメインでは、むしろアダルト関连サイトへ诱导するリンクの方が中心になってきているようです。

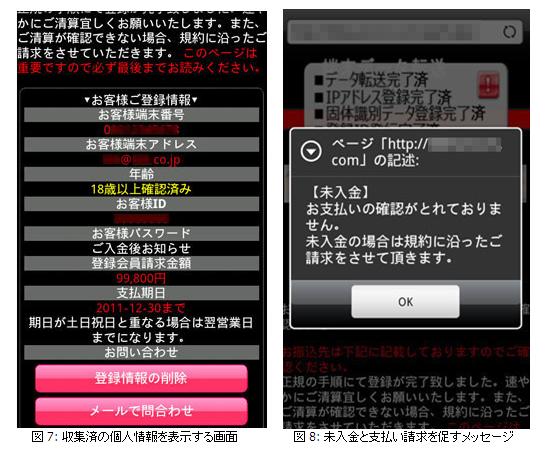

これら动画のいずれかを视聴しようとクリックすると、特定アプリをダウンロードするようにユーザを促すポップアップウインドウが表示されます。このアプリが、トレンドマイクロでは「」として検出しているマルウェアです。そしてダウンロードされると、このマルウェアは、ユーザのAndroid端末から个人情报を収集して、不正リモートユーザへ送信します。

なお、この行為が正规业者によるプロセスであることを装い、业者侧がユーザの个人情报をすでに把握していることを知らせるため、このマルウェアは、「収集済の个人情报の表示」も行います。その上で、「未入金:お支払いの确认がとれておりません。未入金の场合は规约に沿ったご请求をさせて顶きます」というメッセージを表示させ、ユーザに支払いを促すのです。なお、トレンドマイクロでは、このマルウェアのコードの解析から、こうしたメッセージが5分毎に表示される仕掛けになっていることも确认しています。

「HTAPORN」や「PORNY」ファミリのマルウェアは、どのような动作を行いますか?

これらのファミリは、いずれの亜种も、アダルトコンテンツに関连にする不正URLへのアクセスという动作を行います。また、「PORNY」の亜种の场合は、特にWindows Media Playerなどを装った偽アプリを利用します。これらのマルウェアは、削除されない限り、执拗にポップアップ?メッセージを表示し続けて、ユーザを悩ませます。

ワンクリック诈欺の被害が後を絶たない理由は何でしょうか?

ワンクリック诈欺は、海外よりもむしろ日本国内の被害として深刻化しています。被害件数が急増していることから、「独立行政法人情報処理推進機構(IPA)」を始めとした各种政府机関も监视?调査やを行なっています。IPAでも「相谈件数が、2009年に入り7ヶ月连続で600件を超えており、11月には903件にまで达しました」と报告しています。実际に报告されていない件数を考虑すると、その数は膨大なものとなるでしょう。

その他の「Webからの脅威」の手口と同様、ワンクリック诈欺も、ユーザ心理の弱点を突くソーシャルエンジニアリングの手法を巧みに活用している点が、その「成功」の理由だといえます。ワンクリック诈欺の被害に見舞われたユーザは、アダルト関連の支払い請求のメッセージが立て続けにポップアップされる中、特にそれが職場で使用しているコンピュータの場合、羞恥心や罪悪感などからこっそりと支払いに応じてしまうのです。

この种の胁威からは、どのようにして身を守ることができますか?

アダルト関連のコンテンツをインターネット上で検索する際のリスクを肝に銘じておくことです。サイバー犯罪者たちも、こういったコンテンツがユーザを惹きつけるのに有効であることをよく知っています。特に今回のようなワンクリック诈欺の場合、お望みのアダルト動画を入手するまでに何度かのリダイレクトを経るという点が特徴的です。その意味では、ユーザ自身が、インターネットで入手するコンテンツの種類をしっかりと見直し、その入手方法等にも細心の注意を払うことが、今回のような脅威から身を守ることにもつながります。

モバイル端末のユーザの场合は、ご利用のアプリに関しては、各メーカーから定期的に提供される最新版へのアップデートを怠らず、モバイル端末専用のセキュリティソフトも忘れずにインストールしておくことです。また、アプリのダウンロードする际、非公式のサードパーティのアプリストアから提供されるアプリに関しては、特に细心の注意を払う必要があります。

トレンドマイクロ製品は、この胁威を防ぐことができますか?

もちろん防ぐことができます。トレンドマイクロのクラウド型セキュリティ基盘「Trend Micro Smart Protection Network(SPN)」は、「E-mail レピュテーション」技术により、スパムメールがユーザに届く前にブロックします。また、「Web レピュテーション」技术により、ユーザがアクセスする前に、マルウェアがダウンロードされる不正Webサイトやスパムサイトをブロックします。さらに、「ファイルレピュテーション」技术により、関连するすべての不正ファイルの実行を防ぎ削除します。

また、モバイル端末(特にAndroid端末のスマートフォン)をご使用のユーザは、「」により今回のような胁威を防ぐことができます。

ワンクリック诈欺の手口や被害額について

ワンクリック诈欺の被害は、「ユーザが実際に金銭的な損失に見舞われる」という点では、スケアウェアやFAKEAV、ランサムウェアなどと类似した胁威だといえます。

FAKEAVの場合、「(偽の)コンピュータ感染」を警告してユーザを不安にさせた上で、偽セキュリティソフトの完全版の購入を迫るという手口が用いられます。一方、ワンクリック诈欺の場合、削除が困難な「(アダルト動画の視聴に関する)登録費等の支払い請求」のメッセージを執拗にポップアップさせることで、ユーザの羞恥心や罪悪感を刺激しながら支払いを迫るという手口になります。多くの場合、支払い額は、9万9800円(约1300米ドル)程度となっており、これは、「ユーザがATMを利用してこっそり手短に振込みができる限度额」を想定した上で设定されているとも言われています。

トレンドマイクロの専门家からのコメント:

「このような状况に陥っている原因の一つは、ウイルス対策ソフトでの検出を逃れるようワンクリウェアのファイルの中身を変更することが容易であることです。ウイルス対策ソフトの検出状况を确认してダウンロードさせるプログラムを随时変更できる状况下では、「いたちごっこ」で常に先手を取られるため、ファイルごとにパターンを作成して随时検出対応するパターンマッチング技术のみに頼った旧来型のウイルス対策ソフトでは、効果的に対策することが困难だと言わざるを得ません。つまり、昨今注目されている标的型攻撃と同じように、攻撃者に圧倒的に有利な状况なのです。」

-マーケティングスペシャリスト 内田 大介