BKDR_PCCLIEN.BQD

Windows 2000, Windows XP, Windows Server 2003

Tipo de malware

Backdoor

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

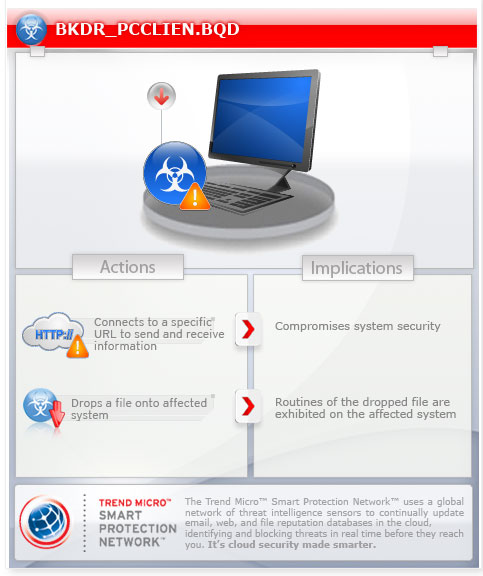

Para obtener una visi��n integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuaci��n.

Puede haberlo infiltrado otro malware.

However, as of this writing, the said sites are inaccessible.

Detalles t��cnicos

Detalles de entrada

Puede haberlo infiltrado el malware siguiente:

- TROJ_ARTIEF.AEB

���Բ��ٲ�������������

Este malware infiltra el/los siguiente(s) archivo(s):

- %Windows%\comres.dll - also detected as BKDR_PCCLIEN.BQD

(Nota: %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).

)Crea las siguientes copias de s�� mismo en el sistema afectado:

- %User Temp%\{Random Numbers}

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Rutina de puerta trasera

Este malware abre el/los siguiente(s) puerto(s) donde realiza escuchas sobre comandos remotos:

- TCP port 8000

However, as of this writing, the said sites are inaccessible.

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como BKDR_PCCLIEN.BQD En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!