PE_VIRUX.AA-O

Virus.Win32.Virut.ce (Kaspersky); Backdoor:Win32/Lamin.A (Micosoft)

Windows 2000, XP, Server 2003

Tipo de malware

File infector

Destructivo?

No

Cifrado

����

In the Wild:

����

Resumen y descripci��n

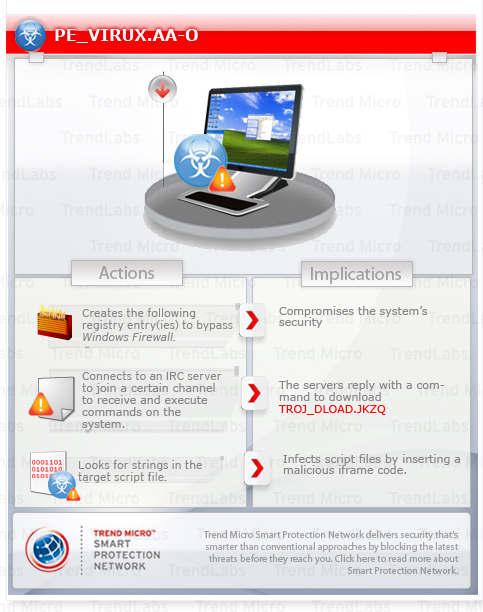

Para obtener una visi��n integral del comportamiento de este File infector, consulte el diagrama de amenazas que se muestra a continuaci��n.

Detalles t��cnicos

���Բ��ٲ�������������

Este malware inyecta c��digos en el/los siguiente(s) proceso(s):

- WINLOGON.EXE

Otras modificaciones del sistema

Crea la(s) siguiente(s) entrada(s) de registro para evitar el cortafuegos de Windows:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\DomainProfile\AuthorizedApplications\

List

\??\%System%\winlogon.exe = \??\%System%\winlogon.exe:*:enabled:@shell32.dll,-1

Infecci��n de archivo

Infecta los siguientes tipos de archivo:

- .EXE

- .SCR

Evita infectar archivos que contienen las cadenas siguientes en sus nombres:

- OTSP

- WC32

- WCUN

- WINC

Evita infectar archivos que no usan iconos espec��ficos.

- .DLL files

- PE Files with "_win" section name

- Files with infection marker

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

INSTRUCCIONES PARA LA ELIMINACI?N AUTOM?TICA

Para eliminar autom��ticamente este malware del sistema, utilice la aplicaci��n