PE_WINDEX.A-O

PWS:Win32/Bzub (Microsoft), Win32/Spy.Agent.OAX trojan (ESET), Mal/Buzb-A (Sophos)

Windows

Tipo de malware

File infector

Destructivo?

No

Cifrado

����

In the Wild:

����

Resumen y descripci��n

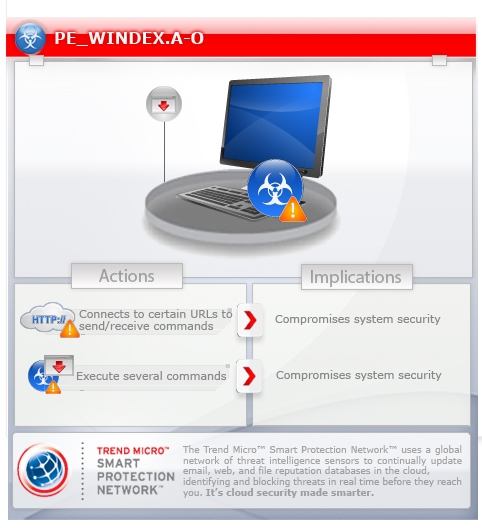

Para obtener una visi��n integral del comportamiento de este File infector, consulte el diagrama de amenazas que se muestra a continuaci��n.

Puede haberlo descargado inadvertidamente un usuario mientras visitaba sitios Web maliciosos.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

Detalles t��cnicos

Detalles de entrada

Puede haberlo descargado inadvertidamente un usuario mientras visitaba sitios Web maliciosos.

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado:

- %Application Data%\Microsoft\Messenger\Extension\WdExt.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Este malware se inyecta a s�� mismo en los siguientes procesos como parte de su rutina de residencia en memoria:

- explorer.exe

- iexplore.exe

- ieuser.exe

- firefox.exe

- chrome.exe

- msimn.exe

- outlook.exe

- winmail.exe

- msnmsgr.exe

- yahoomessenger.exe

- ftp.exe

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Windows Defender Extension = "%Application Data%\Microsoft\Defender\launch.exe"

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Execute remote shell

- List processes

- List files and folders

- Download and execute file

- Upload file

- Capture Screenshots of affected system

Publica la siguiente informaci��n en su servidor de mando y control (C&C):

- Date and Time(UTC)

- Computer Name

- Username

- OS Information

- MAC Address

- IP Address and Subnet Mask

- Adapter Information

- Network (Internet | Closed)

- TTL \ Hop Limit

- Network Type (LAN | RAS | PROXY | MODEM | OFFLINE)

Rutina de infiltraci��n

Infiltra los archivos siguientes:

- %Application Data%Microsoft\Caches\Files\usd.dll

- %Application Data%\Microsoft\Common\Shared\dis.dll

- %Application Data%\Microsoft\Identities\{computer name}\arc.dll

- %Application Data%\Microsoft\Repairs\sha.dll

- %Application Data%\Microsoft\Shared\Modules\fil.dll

- %Application Data%\Microsoft\Windows\Addins\att.dll

- %Application Data%\Microsoft\Defender\launch.exe

- %System%\wtime32.dll

- %System%\mscaps.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

. %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).)

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Reiniciar en modo seguro

Step 3

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\{ef2b00e3-19da-4e78-b118-6b6451b719f2}

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Windows Defender Extension = "%Application Data%\Microsoft\Defender\launch.exe"

- Windows Defender Extension = "%Application Data%\Microsoft\Defender\launch.exe"

Step 5

Buscar y eliminar este archivo

- %Application Data%\Microsoft\Messenger\Extension\WdExt.exe

- %Application Data%Microsoft\Caches\Files\usd.dll

- %Application Data%\Microsoft\Common\Shared\dis.dll

- %Application Data%\Microsoft\Identities\{computer name}\arc.dll

- %Application Data%\Microsoft\Repairs\sha.dll

- %Application Data%\Microsoft\Shared\Modules\fil.dll

- %Application Data%\Microsoft\Windows\Addins\att.dll

- %Application Data%\Microsoft\Defender\launch.exe

- %System%\wtime32.dll

- %System%\mscaps.exe

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como PE_WINDEX.A-O En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!