Ransom.MSIL.EGOGEN.THEBBBC

Trojan:MSIL/XWormRAT.A!MTB (MICROSOFT)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Agrega determinadas entradas de registro para desactivar el Administrador de tareas. Esta acci��n impide que el usuario lleve a cabo la cancelaci��n del proceso de malware, la cual suele realizarse a trav��s del Administrador de tareas.

Se finaliza a s�� misma si detecta que est�� siendo ejecutada en un entorno virtual.

Detalles t��cnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

���Բ��ٲ�������������

Infiltra los archivos siguientes:

- %AppDataLocal%\discord.exe

- %Application Data%\ID

- %Application Data%\fondo_antiguo.jpg �� Copy of current background

- %User Profile%\Pictures\image[Random 30 characters].jpg �� deleted afterwards

- %User Startup%\BXIuSsB.exe

- %User Temp%\Adobe\BXIuSsB.exe

- %User Temp%\[Random 7 characters]_dat.log

- %Application Data%\delback.bat

- %User Startup%\update.bat

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

. %User Profile% es la carpeta de perfil del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario} y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}).. %User Startup% es la carpeta Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Men�� Inicio\Programas\Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Men�� Inicio\Programas\Inicio, en el caso de Windows 2003(32-bit), XP y 2000(32-bit) en C:\Documents and Settings\{nombre de usuario}\Men�� Inicio\Programas\Inicio y en en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup).. %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).)Infiltra y ejecuta los archivos siguientes:

- %User Startup%\1.exe

- %User Startup%\archive.exe

- %User Startup%\Xarch.exe

- %User Startup%\teleratserver.exe

(Nota: %User Startup% es la carpeta Inicio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Men�� Inicio\Programas\Inicio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Men�� Inicio\Programas\Inicio, en el caso de Windows 2003(32-bit), XP y 2000(32-bit) en C:\Documents and Settings\{nombre de usuario}\Men�� Inicio\Programas\Inicio y en en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup).

)Agrega los procesos siguientes:

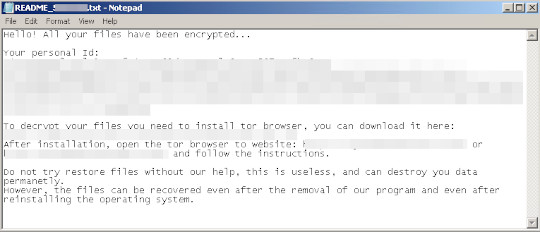

- %Application Data%\Read Me First!.txt

- cmd "/c @echo off & echo github: https://{BLOCKED}t.me/{BLOCKED}69 & start https://{BLOCKED}t.me/{BLOCKED}69"

- vssadmin delete shadows /all /quiet

- bcdedit.exe /set {default} recoveryenabled no

- bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

- ping -n 1 -w 5000 {BLOCKED}.{BLOCKED}.254.254

- del "%User Startup%\BXIuSsB.exe"

Crea las carpetas siguientes:

- %User Temp%\Adobe �� deleted after encryption

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).

)T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

1 = %User Startup%\1.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

archive = %User Startup%\archive.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Xarch = %User Startup%\Xarch.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

discord = %AppDataLocal%\discord.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

teleratserver = %User Startup%\teleratserver.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

BXIuSsB = %User Startup%\BXIuSsB.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\RunOnce

BXIuSsB.exe = %User Temp%\Adobe\BXIuSsB.exe

Otras modificaciones del sistema

Agrega las siguientes entradas de registro para desactivar el Administrador de tareas:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

Cambia el fondo de escritorio mediante la modificaci��n de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Profile%\Pictures\image[Random 30 characters].jpg

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Finalizaci��n del proceso

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- taskmgr

- sqlagent

- winword

- sqlbrowser

- sqlservr

- sqlwriter

- oracle

- ocssd

- dbsnmp

- synctime

- mydesktopqos

- agntsvc.exeisqlplussvc

- xfssvccon

- mydesktopservice

- ocautoupds

- agntsvc.exeagntsvc

- agntsvc.exeencsvc

- firefoxconfig

- tbirdconfig

- ocomm

- mysqld

- sql

- mysqld-nt

- mysqld-opt

- dbeng50

- sqbcoreservice

Otros detalles

Se finaliza a s�� misma si detecta que est�� siendo ejecutada en un entorno virtual.

Hace lo siguiente:

- It does not proceed with its encryption routine if one of the following conditions are met:

- Registry data under HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Disk\Enum contains the following strings:

- VBOX

- Virtual

- VMware

- Processes contain the following strings:

- VBox

- prl_

- srvc.exe

- vmtoolsd

- Registry data under HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Disk\Enum contains the following strings:

- It will drop this ransom note instead if it meets one of the following conditions:

- If the OS name contains "Serv" and System Language is one of the following:

- Arabic, Dutch, English, French, German, Italian, Korean, Portuguese, Spanish, Swedish, Bulgarian, Catalan, Czech, Danish, Greek, Estonian, Basque, Finnish, Hungarian, Japanese, Lithuanian, Norwegian, Polish, Romanian, Sami, Slovak, Slovenian, Turkish

- The number of encrypted files is greater than 5000

- Renames the encrypted files to [(Original File Name) converted to base64]

- It encrypts fixed, removable and network drives

- It terminates if the machine has the following system language:

- Russian

- Belarusian

- Ukrainian

- Kazakh

- Armenian

- Georgian

- Tatar

- Uzbek

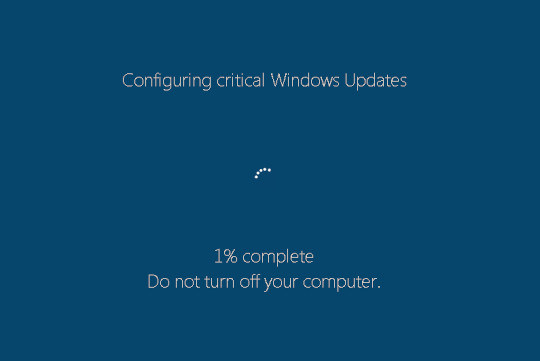

- Displays a fake Windows Update upon installation

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- 1 = %User Startup%\1.exe

- 1 = %User Startup%\1.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- archive = %User Startup%\archive.exe

- archive = %User Startup%\archive.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Xarch = %User Startup%\Xarch.exe

- Xarch = %User Startup%\Xarch.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- discord = %AppDataLocal%\discord.exe

- discord = %AppDataLocal%\discord.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- teleratserver = %User Startup%\teleratserver.exe

- teleratserver = %User Startup%\teleratserver.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- BXIuSsB = %User Startup%\BXIuSsB.exe

- BXIuSsB = %User Startup%\BXIuSsB.exe

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

- BXIuSsB.exe = %User Temp%\Adobe\BXIuSsB.exe

- BXIuSsB.exe = %User Temp%\Adobe\BXIuSsB.exe

- In HKEY_CURRENT_USER\Control Panel\Desktop

- Wallpaper = %User Profile%\Pictures\image[Random 30 characters].jpg

- Wallpaper = %User Profile%\Pictures\image[Random 30 characters].jpg

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

Step 5

Buscar y eliminar estos archivos

- %User Startup%\1.exe

- %User Startup%\archive.exe

- %User Startup%\Xarch.exe

- %User Startup%\teleratserver.exe

- %AppDataLocal%\discord.exe

- %Application Data%\ID

- %Application Data%\fondo_antiguo.jpg

- %User Profile%\Pictures\image[Random 30 characters].jpg

- %User Startup%\BXIuSsB.exe

- %User Temp%\Adobe\BXIuSsB.exe

- %User Temp%\[Random 7 characters]_dat.log

- %Application Data%\delback.bat

- %User Startup%\update.bat

- %User Startup%\1.exe

- %User Startup%\archive.exe

- %User Startup%\Xarch.exe

- %User Startup%\teleratserver.exe

- %AppDataLocal%\discord.exe

- %Application Data%\ID

- %Application Data%\fondo_antiguo.jpg

- %User Profile%\Pictures\image[Random 30 characters].jpg

- %User Startup%\BXIuSsB.exe

- %User Temp%\Adobe\BXIuSsB.exe

- %User Temp%\[Random 7 characters]_dat.log

- %Application Data%\delback.bat

- %User Startup%\update.bat

Step 6

Buscar y eliminar esta carpeta

- %User Temp%\Adobe

Step 7

Restore encrypted files from backup.

Step 8

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como Ransom.MSIL.EGOGEN.THEBBBC En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 9

Restablecer las propiedades del escritorio

Rellene nuestra encuesta!