Ransom.Win32.LOCKBIT.AA

Ransom:Win32/Lockbit.AK!ibt (MICROSOFT)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

����

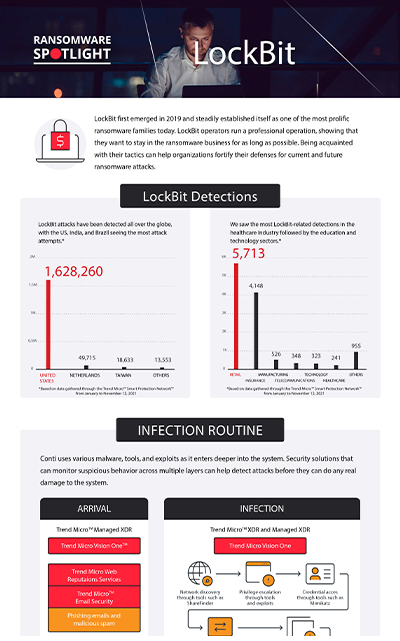

Resumen y descripci��n

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Detalles t��cnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

���Բ��ٲ�������������

Infiltra los archivos siguientes:

- %ProgramData%\FSx0EaYuE.ico �� icon of encrypted files

- %ProgramData%\FSx0EaYuE.bmp �� image to set as desktop wallpaper after encryption

- %ProgramData%\{Random}.tmp �� used to delete the malware, deleted afterwards

Agrega los procesos siguientes:

- %ProgramData%\{Random}.tmp

- %System%\cmd.exe" /C DEL /F /Q %ProgramData%\{Random}.tmp >> NUL

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) y 10(64-bit) en C:\Windows\System32).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\{Generated Hash}

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.FSx0EaYuE

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

FSx0EaYuE

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

FSx0EaYuE\DefaultIcon

HKEY_CLASSES_ROOT\.FSx0EaYuE

Modifica las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\Software\Classes\

.FSx0EaYuE

(Default) = FSx0EaYuE

HKEY_LOCAL_MACHINE\Software\Classes\

FSx0EaYuE\DefaultIcon

(Default) = %ProgramData%\FSx0EaYuE.ico

HKEY_CLASSES_ROOT\.FSx0EaYuE

(Default) = FSx0EaYuE

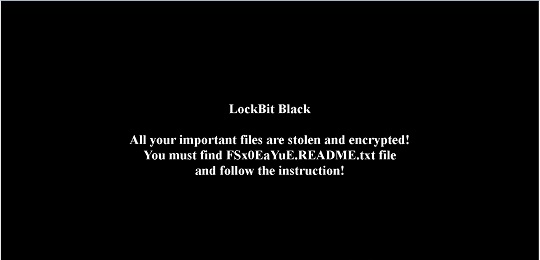

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- %ProgramData%\FSx0EaYuE.bmp

Finalizaci��n del proceso

Finaliza los servicios siguientes si los detecta en el sistema afectado:

- vss

- sql

- svc$

- memtas

- mepocs

- msexchange

- sophos

- veeam

- backup

- GxVss

- GxBlr

- GxFWD

- GxCVD

- GxCIMgr

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- sql

- oracle

- ocssd

- dbsnmp

- synctime

- agntsvc

- sqlplussvc

- fssvccon

- mydesktopservice

- ocautoupds

- encsvc

- firefox

- tbirdconfig

- mydesktopqos

- ocomm

- dbeng50

- sqbcoreservice

- excel

- infopath

- msaccess

- mspub

- onenote

- outlook

- powerpnt

- steam

- thebat

- thunderbird

- visio

- winword

- wordpad

- notepad

- calc

- wuauclt

- onedrive

- msiexec

- mstsc

- chrome

- wbengine

- dropbox

- onedrive

Otros detalles

Hace lo siguiente:

- It changes the encrypted file icon to the following image:

- It encrypts fixed, removable and network shares

- If not executed with admin rights, it will attempt relaunch itself as admin by elevating its privileges via bypassing UAC.

- It deletes files in recycle bin folder for removable and fixed drives

- It uses WQL to delete shadow copies

- It deletes the following services:

- WdBoot

- WdFilter

- WdNisDrv

- WdNisSvc

- WinDefend

- wscsvc

- sppsvc

- Sense

- SecurityHealthService

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\Software\Classes\.FSx0EaYuE

- (Default) = FSx0EaYuE

- (Default) = FSx0EaYuE

- In HKEY_LOCAL_MACHINE\Software\Classes\FSx0EaYuE\DefaultIcon

- (Default) = %ProgramData%\FSx0EaYuE.ico

- (Default) = %ProgramData%\FSx0EaYuE.ico

- In HKEY_CLASSES_ROOT\.FSx0EaYuE

- (Default) = FSx0EaYuE

- (Default) = FSx0EaYuE

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.FSx0EaYuE

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\FSx0EaYuE

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\FSx0EaYuE\DefaultIcon

- In HKEY_CLASSES_ROOT\.FSx0EaYuE

Step 6

Buscar y eliminar este archivo

- %ProgramData%\FSx0EaYuE.ico

- %ProgramData%\FSx0EaYuE.bmp

- %ProgramData%\{Random}.tmp

- {Encrypted Directory}\FSx0EaYuE.README.txt

Step 7

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como Ransom.Win32.LOCKBIT.AA En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 8

Restablecer las propiedades del escritorio

Step 9

Restore encrypted files from backup.

Rellene nuestra encuesta!