Ransom.Win64.FUNKSEC.THAOFBE

Ransom:Win64/FunkSec!rfn (MICROSOFT)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Descarga un archivo desde un determinado localizador uniforme de recursos (URL) y le cambia el nombre posteriormente antes de almacenarlo en el sistema afectado.

Detalles t��cnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

���Բ��ٲ�������������

Infiltra los archivos siguientes:

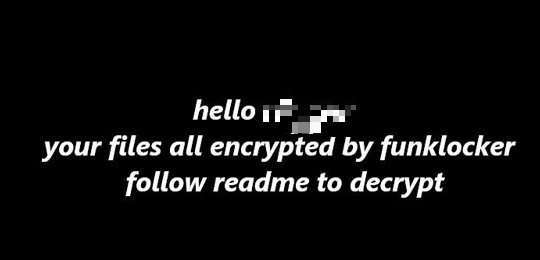

- {malware filepath}\downloaded_wallpaper.jpg �� desktop wallpaper after encryption

Agrega los procesos siguientes:

- %System%\net.exe

- %System%\tasklist.exe /fi "IMAGENAME eq vmware"

- powershell -Command Set-MpPreference -DisableRealtimeMonitoring $true

- powershell -Command wevtutil sl Security /e:false

- powershell -Command Set-ExecutionPolicy Bypass -Scope Process -Force

- vssadmin delete shadows /all /quiet

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows 2000(32-bit), XP, Server 2003(32-bit), Vista, 7, 8, 8.1, 2008(64-bit), 2012(64bit) y 10(64-bit) en C:\Windows\System32).

)Otras modificaciones del sistema

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Finalizaci��n del proceso

Finaliza los servicios siguientes si los detecta en el sistema afectado:

- wuauserv

- bits

- Spooler

- DockApp

- MpsSvc

- XblGameSave

- DiagTrack

- SysMain

- lfsvc

- seclogon

- wscsvc

- trkwks

- RemoteRegistry

- netprofm

- Netsh

- twinapi.appcore

- TimeBrokerSvc

- RasMan

- sshd

- LanmanWorkstation

- CryptSvc

- EventLog

- WinDefend

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- chrome.exe

- firefox.exe

- explorer.exe

- outlook.exe

- spotify.exe

- vlc.exe

- skype.exe

- teams.exe

- discord.exe

- java.exe

- python.exe

- node.exe

- javaw.exe

- winword.exe

- excel.exe

- powerpnt.exe

- cmd.exe

- powershell.exe

- notepad++.exe

- gimp-2.10.exe

- photoshop.exe

- iTunes.exe

- system32.exe

Rutina de descarga

Descarga archivos desde los siguientes localizadores uniformes de recursos (URL) y les cambia el nombre posteriormente antes de almacenarlos en el sistema afectado:

- https://{BLOCKED}r.com/HCYQoVR.jpeg �� desktop wallpaper after encryption

Otros detalles

Hace lo siguiente:

- It checks for the presence of the following virtual environment-related strings in the system:

- vboxservice

- qemu

- hyperv

- vmware

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Buscar y eliminar este archivo

- {malware filepath}\downloaded_wallpaper.jpg

- {malware filepath}\README-{10 random alphanumeric}.md

Step 5

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como Ransom.Win64.FUNKSEC.THAOFBE En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!