TROJ_CRYPTESLA.CAG

Win32:Crypt-RXH [Trj] (Avast); Win32/Filecoder.EM (ESET-NOD32); Trojan.Agent.ED (Malwarebytes)

Windows

Tipo de malware

Trojan

Destructivo?

����

Cifrado

����

In the Wild:

����

Resumen y descripci��n

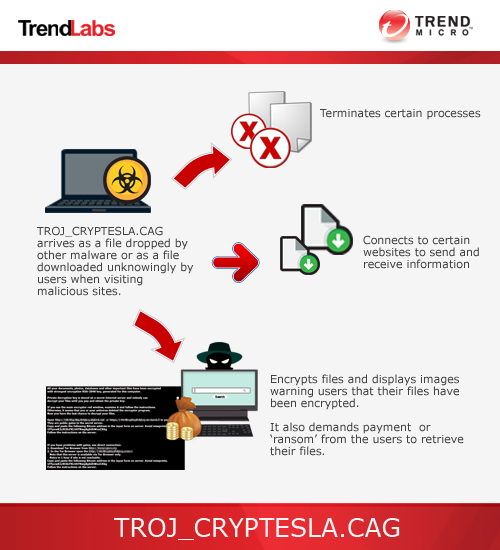

Para obtener una visi��n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci��n.

Puede haberlo infiltrado otro malware.

Se conecta a determinados sitios Web para enviar y recibir informaci��n.

Detalles t��cnicos

Detalles de entrada

Puede haberlo infiltrado otro malware.

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %Application Data%\{random filename}.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

)Infiltra los archivos siguientes:

- %Application Data%\key.dat

- %Application Data%\log.html (list of all encrypted files)

- %Desktop%\HELP_RESTORE_FILES.bmp

- %Desktop%\HELP_RESTORE_FILES.txt

- %Desktop%\CryptoLocker.lnk (shortcut for dropped copy)

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Roaming.).

. %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) en C:\Documents and Settings\{nombre de usuario}\Escritorio y en el caso de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\Desktop).)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- System1230123

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

svv_e = "%Application Data%\{random filename}.exe"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

*svv_e = "%Application Data%\{random filename}.exe"

Otras modificaciones del sistema

Modifica las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = "0"

(Note: The default value data of the said registry entry is "{User Preferences}".)

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = "0"

(Note: The default value data of the said registry entry is "{User Preferences}".)

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Desktop%\HELP_RESTORE_FILES.bmp"

(Note: The default value data of the said registry entry is "{User Preferences}".)

Finalizaci��n del proceso

Finaliza procesos o servicios que contienen una de las cadenas siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- cmd.exe

- msconfig

- regedit

- procexp

- taskmgr

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- https://{BLOCKED}ib47vlep5o.tor2web.fi

- https://{BLOCKED}ib47vlep5o.tor2web.blutmagie.de

- https://{BLOCKED}ib47vlep5o.42kjb11.net

- https://{BLOCKED}q26q2h4jkzj.2kjb10.net

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Explorar el equipo con su producto de live casino online y anotar los archivos detectados como TROJ_CRYPTESLA.CAG

Step 4

Reiniciar en modo seguro

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- svv_e = "%Application Data%\{random filename}.exe"

- svv_e = "%Application Data%\{random filename}.exe"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- *svv_e = "%Application Data%\{random filename}.exe"

- *svv_e = "%Application Data%\{random filename}.exe"

Step 6

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- From: WallpaperStyle = "0"

- To: WallpaperStyle = "{User Preferences}"

- From: TileWallpaper = "0"

- To: TileWallpaper = "{User Preferences}"

- From: Wallpaper = "%Desktop%\HELP_TO_SAVE_YOUR_FILES.bmp"

- To: Wallpaper = "{User Preferences}"

Step 7

Buscar y eliminar estos archivos

- %Application Data%\key.dat

- %Application Data%\log.html

- %Desktop%\HELP_RESTORE_FILES.bmp

- %Desktop%\HELP_RESTORE_FILES.txt

- %Desktop%\CryptoLocker.lnk

- %Application Data%\key.dat

- %Application Data%\log.html

- %Desktop%\HELP_RESTORE_FILES.bmp

- %Desktop%\HELP_RESTORE_FILES.txt

- %Desktop%\CryptoLocker.lnk

Step 8

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como TROJ_CRYPTESLA.CAG En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!