X97M_CRIGENT.A

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Tipo de malware

Backdoor

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

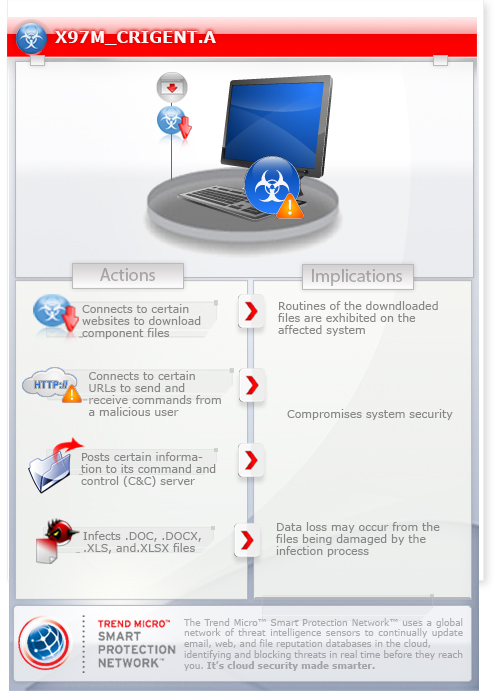

Para obtener una visi��n integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuaci��n.

Detalles t��cnicos

���Բ��ٲ�������������

Crea las carpetas siguientes:

- %ApplicationData%\{GUID}

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{GUID} = "wscript.exe %ApplicationData%\{GUID}\{GUID}.vbs"

Rutina de puerta trasera

Abre los puertos siguientes:

- 8123 - Used for Web Proxy (Polipo)

- 9050 - Used for traffic encryption (TOR)

Publica la siguiente informaci��n en su servidor de mando y control (C&C):

- IP Address

- Country code

- Country name

- Region code

- Region name

- City

- Zipcode

- Latitude

- User account privilege

- OS version

- OS architecture

- Domain

- OS Language

- Microsoft Office applications

- Microsoft Office application versions

Rutina de descarga

Guarda los archivos que descarga con los nombres siguientes:

- %ApplicationData%\{GUID}\{GUID}.zip - contains 'tor.exe' and 'polipo.exe'

- %ApplicationData%\{GUID}\tor.exe

- %ApplicationData%\{GUID}\polipo.exe

- %ApplicationData%\{GUID}\{GUID}.vbs - C&C generated file

Otros detalles

Este malware infiltra el/los siguiente(s) archivo(s)/componente(s):

- %ApplicationData%\{GUID}\roaminglog - TOR initialization log

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Reiniciar en modo seguro

Step 3

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

?- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {GUID} = "wscript.exe %ApplicationData%\{GUID}\{GUID}.vbs"

- {GUID} = "wscript.exe %ApplicationData%\{GUID}\{GUID}.vbs"

Step 4

Buscar y eliminar estas carpetas

- %ApplicationData%\{GUID}\{GUID}.zip

- %ApplicationData%\{GUID}\tor.exe

- %ApplicationData%\{GUID}\polipo.exe

- %ApplicationData%\{GUID}\roaminglog

- %ApplicationData%\{GUID}\{GUID}.vbs

Step 5

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como X97M_CRIGENT.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 6

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como X97M_CRIGENT.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!