BKDR_CRIDEX.CHX

Win32.Malware!Drop (Sunbelt), W32/Bublik.AKVS!tr (Fortinet)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Threat Type:

Backdoor

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

OVERVIEW

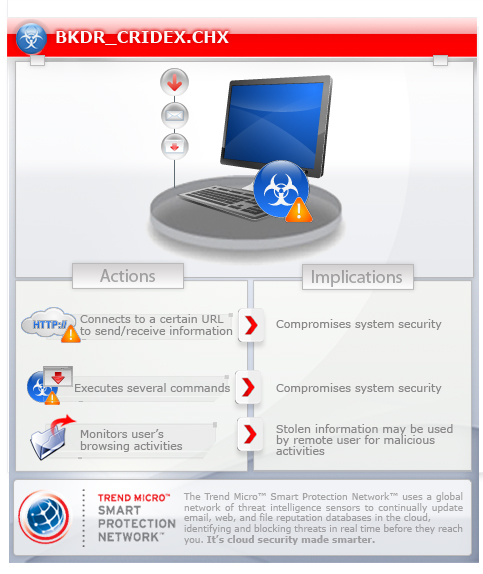

Para obtener una visi��n integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuaci��n.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado. Se conecta a un sitio Web para enviar y recibir informaci��n.

TECHNICAL DETAILS

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %Application Data%\KB{random number}.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Infiltra los archivos siguientes:

- %User Temp%\exp{number}.tmp.bat - used to delete the initially executed copy. This file is deleted after execution

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Crea las carpetas siguientes:

- %Application Data%\{random folder name}

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Local\XME{8 random characters}

- Local\XMI{8 random characters}

- Local\XMM{8 random characters}

- Local\XMS{8 random characters}

- Local\XMF{8 random characters}

- Local\XMR{8 random characters}

- Local\XMQ{8 random characters}

- Local\XMB{8 random characters}

Este malware inyecta c��digos en el/los siguiente(s) proceso(s):

- explorer.exe

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

KB{random number}.exe = "%Application Data%\KB{random number}.exe"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalaci��n:

HKEY_CURRENT_USER\Software\Microsoft\

Windows NT\{random value 1}

HKEY_CURRENT_USER\Software\Microsoft\

Windows NT\{random value 2}

Agrega las siguientes entradas de registro:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings

GlobalUserOffline = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Windows NT\{random value 2}

Default = "{script containing bank-related strings}"

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Monitor browser cookies

- Download and execute arbitrary files

- Upload stolen information

- Download configuration files

Se conecta a los sitios Web siguientes para enviar y recibir informaci��n:

- http://{BLOCKED}.{BLOCKED}.90.92:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.204.148:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.167.124:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.36.93:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.143.90:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.201.180:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.155.222:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.156.20:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.208.130:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.218.123:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.130.98:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.94.212:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.160.142:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.200.151:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.99.48:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.207.52:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.135.227:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.53.168:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.5.195:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.74.5:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.3.246:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.3.246:8080/jsbqmCA/hCpyb/Cnw/ED

- http://{BLOCKED}.{BLOCKED}.106.162:8080/jsbqmCA/hCpyb/Cnw/ED

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Explorar el equipo con su producto de live casino online y anotar los archivos detectados como BKDR_CRIDEX.CHX

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- KB{random number}.exe = "%Application Data%\KB{random number}.exe"

- KB{random number}.exe = "%Application Data%\KB{random number}.exe"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- GlobalUserOffline = "0"

- GlobalUserOffline = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows NT\{random value 2}

- Default = "{script containing bank-related strings}"

- Default = "{script containing bank-related strings}"

Step 5

Buscar y eliminar esta carpeta

- %Application Data%\{random folder name}

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como BKDR_CRIDEX.CHX En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Did this description help? Tell us how we did.