Ransom.Win32.CRYPTOLOCK.E

Trojan-Ransom.FileCrypter (IKARUS)

Windows

Threat Type:

Ransomware

Destructiveness:

No

Encrypted:

In the wild::

Yes

OVERVIEW

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Se finaliza a s�� misma si detecta que est�� siendo ejecutada en un entorno virtual.

TECHNICAL DETAILS

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

���Բ��ٲ�������������

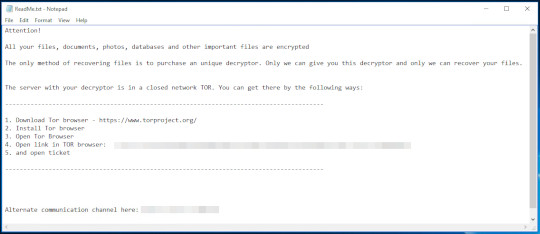

Deja archivos de texto a modo de notas de rescate que contienen lo siguiente:

- {Encrypted Directory}\ReadMe.txt

Otros detalles

Se finaliza a s�� misma si detecta que est�� siendo ejecutada en un entorno virtual.

Hace lo siguiente:

- It encrypts files found in the following drive types:

- Fixed drive

- Network drive

- It uses WQL to delete shadow copies.

SOLUTION

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Buscar y eliminar estos archivos

- {Encrypted Directory}\ReadMe.txt

- {Encrypted Directory}\ReadMe.txt

Step 5

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como Ransom.Win32.CRYPTOLOCK.E En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 6

Restore encrypted files from backup.

Did this description help? Tell us how we did.