RANSOM_CRYPTESLA.AC

Ransom:Win32/Tescrypt!rfn (Microsoft), Trojan-Ransom.Win32.Bitman.arv (Kaspersky), Trojan.Encoder.3333 (DrWeb)

Windows

Threat Type:

Trojan

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

OVERVIEW

Este malware modifica la configuraci��n de zona de Internet Explorer.

Se conecta a determinados sitios Web para enviar y recibir informaci��n. Este malware se elimina tras la ejecuci��n.

TECHNICAL DETAILS

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %Application Data%\{5 random character}acroic.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- 49586729876592892687953867954287937865489

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

santa_svc = "%Application Data%\{5 random letters}acroic.exe"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalaci��n:

HKEY_CURRENT_USER\Software\zsys

HKEY_CURRENT_USER\Software\{installation ID}

Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnabledLinkConnections = "1"

HKEY_CURRENT_USER\Software\{installation ID}

data = "{encryption information}"

HKEY_CURRENT_USER\Software\zsys

ID = "{Installation ID}"

Finalizaci��n del proceso

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- taskmgr

- procexp

- cmd.exe

Modificaci��n de la p��gina de inicio y de la p��gina de b��squeda del explorador Web

Este malware modifica la configuraci��n de zona de Internet Explorer.

Rutina de infiltraci��n

Infiltra los archivos siguientes:

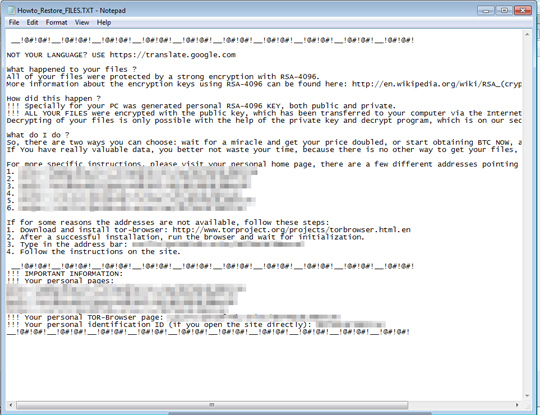

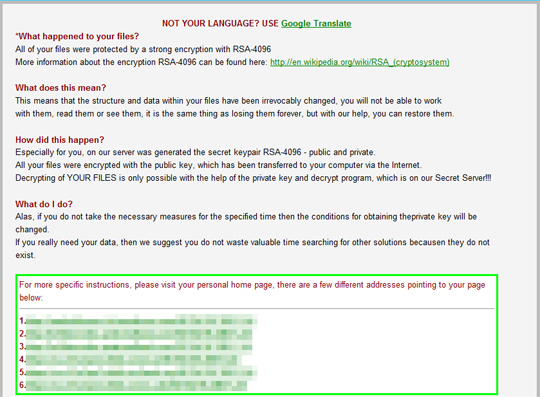

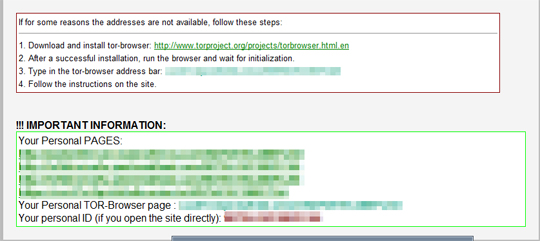

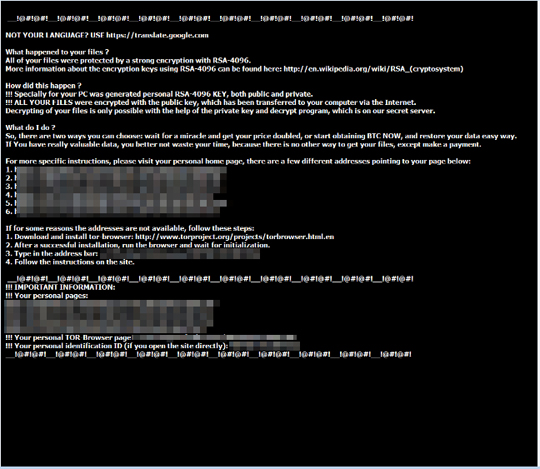

- %User Profile%\Documents\recover_file_{9 random letters}.txt

- %Desktop%\Howto_RESTORE_FILES.txt

- %Desktop%\Howto_RESTORE_FILES.html

- %Desktop%\Howto_RESTORE_FILES.bmp

(Nota: %User Profile% es la carpeta de perfil del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario} y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}).

. %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).)Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- http://{BLOCKED}pesuppliesadelaide.com.au/misc.php?{data}

- http://{BLOCKED}converting.net/wp-content/plugins/gallery-plugin/misc.php?{data}

- http://{BLOCKED}laslawgroup.com/misc.php?{data}

- http://{BLOCKED}randsafer.com/wp-content/plugins/jetpackuc/images/misc.php?{data}

- http://{BLOCKED}otsmart.com/misc.php?{data}

- http://magaz.{BLOCKED}y.pro/misc.php?{data}

Cifra los archivos con las extensiones siguientes:

- .odt

- .ods

- .odp

- .odm

- .odc

- .odb

- .doc

- .docx

- .kdc

- .mef

- .mrwref

- .nrw

- .orf

- .raw

- .rwl

- .rw2

- .mdf

- .dbf

- .psd

- .pdd

- .eps

- .jpg

- .jpe

- .dng

- .3fr

- .arw

- .srf

- .sr2

- .bay

- .crw

- .cr2

- .dcr

- .ai

- .indd

- .cdr

- .erf

- .bar

- .hkx

- .raf

- .rofl

- .dba

- .db0

- .kdb

- .mpqge

- .vfs0

- .mcmeta

- .m2

- .lrf

- .vpp_pc

- .ff

- .cfr

- .snx

- .lvl

- .arch00

- .ntl

- .fsh

- .itdb

- .itl

- .mddata

- .sidd

- .sidn

- .bkf

- .qic

- .bkp

- .bc7

- .bc6

- .pkpass

- .tax

- .gdb

- .qdf

- .t12

- .t13

- .ibank

- .sum

- .sie

- .zip

- .w3x

- .rim

- .psk

- .tor

- .vpk

- .iwd

- .kf

- .mlx

- .fpk

- .dazip

- .vtf

- .vcf

- .esm

- .blob

- .dmp

- .layout

- .menu

- .ncf

- .sid

- .sis

- .ztmp

- .vdf

- .mov

- .fos

- .sb

- .itm

- .wmo

- .itm

- .map

- .wmo

- .sb

- .svg

- .cas

- .gho

- .syncdb

- .mdbackup

- .hkdb

- .hplg

- .hvpl

- .icxs

- .docm

- .wps

- .xls

- .xlsx

- .xlsm

- .xlsb

- .xlk

- .ppt

- .pptx

- .pptm

- .mdb

- .accdb

- .pst

- .dwg

- .xf

- .dxg

- .wpd

- .rtf

- .wb2

- .pfx

- .p12

- .p7b

- .p7c

- .txt

- .jpeg

- .png

- .rb

- .css

- .js

- .flv

- .m3u

- .py

- .desc

- .xxx

- .wotreplay

- .big

- .pak

- .rgss3a

- .epk

- .bik

- .slm

- .lbf

- .sav

- .re4

- .apk

- .bsa

- .ltx

- .forge

- .asse

- .litemod

- .iwi

- .das

- .upk

- .d3dbsp

- .csv

- .wmv

- .avi

- .wma

- .m4a

- .rar

- .7z

- .mp4

- .sql

- wallet

Abre los archivos siguientes:

- %Desktop%\Howto_RESTORE_FILES.txt

- %Desktop%\Howto_RESTORE_FILES.html

- %Desktop%\Howto_RESTORE_FILES.bmp

Sustituye los nombres de los archivos cifrados por los nombres siguientes:

- {filename}.{extension}.vvv

Este malware se elimina tras la ejecuci��n.

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Acrndtd = "%Application Data%\{5 random letters}acroic.exe"

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnabledLinkConnections = "1"

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software

- zsys

- zsys

- In HKEY_CURRENT_USER\Software

- {Installation ID}

- {Installation ID}

Step 6

Buscar y eliminar estos archivos

- %User Profile%\Documents\recover_file_{9 random letters}.txt

- %Desktop%\Howto_RESTORE_FILES.txt

- %Desktop%\Howto_RESTORE_FILES.html

- %Desktop%\Howto_RESTORE_FILES.bmp

- how_recover+{3 random letters}.html

- how_recover+{3 random letters}.txt

- %User Profile%\Documents\recover_file_{9 random letters}.txt

- %Desktop%\Howto_RESTORE_FILES.txt

- %Desktop%\Howto_RESTORE_FILES.html

- %Desktop%\Howto_RESTORE_FILES.bmp

- how_recover+{3 random letters}.html

- how_recover+{3 random letters}.txt

Step 7

Restablecer la configuraci��n de seguridad de Internet

Step 8

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como RANSOM_CRYPTESLA.AC En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Did this description help? Tell us how we did.