RANSOM_WANA.A

Win32/Filecoder.WannaCryptor.D (ESET-NOD32), Trojan-Ransom.Win32.Wanna.b (Kaspersky), Win32.Trojan-Ransom.WannaCry.A (GData), Ransom.WanaCrypt0r (Malwarebytes)

Windows

Threat Type:

Ransomware

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

OVERVIEW

TECHNICAL DETAILS

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %ProgramData%\{random}\tasksche.exe

Este malware infiltra el/los siguiente(s) archivo(s):

- {folder of encrypted files}\@WanaDecryptor@.exe.lnk

- {folder of encrypted files}\@Please_Read_Me@.txt

- {folder of encrypted files}\@WanaDecryptor@.exe �� RANSOM_WCRY.I

- %ProgramData%\{random}\00000000.eky

- %ProgramData%\{random}\00000000.pky

- %ProgramData%\{random}\00000000.res

- %ProgramData%\{random}\@Please_Read_Me@.txt

- %ProgramData%\{random}\@WanaDecryptor@.exe

- %ProgramData%\{random}\@WanaDecryptor@.exe.lnk

- %ProgramData%\{random}\TaskData\Tor\libeay32.dll

- %ProgramData%\{random}\TaskData\Tor\libevent-2-0-5.dll

- %ProgramData%\{random}\TaskData\Tor\libevent_core-2-0-5.dll

- %ProgramData%\{random}\TaskData\Tor\libevent_extra-2-0-5.dll

- %ProgramData%\{random}\TaskData\Tor\libgcc_s_sjlj-1.dll

- %ProgramData%\{random}\TaskData\Tor\libssp-0.dll

- %ProgramData%\{random}\TaskData\Tor\ssleay32.dll

- %ProgramData%\{random}\TaskData\Tor\taskhsvc.exe

- %ProgramData%\{random}\TaskData\Tor\tor.exe

- %ProgramData%\{random}\TaskData\Tor\zlib1.dll

- %ProgramData%\{random}\b.wnry �� background image

- %ProgramData%\{random}\c.wnry �� TOR links

- %ProgramData%\{random}\f.wnry �� list of encrypted files

- %ProgramData%\{random}\r.wnry �� @Please_Read_Me@.txt

- %ProgramData%\{random}\s.wnry �� TOR module

- %ProgramData%\{random}\t.wnry

- %ProgramData%\{random}\taskdl.exe

- %ProgramData%\{random}\tasksche.exe

- %ProgramData%\{random}\taskse.exe

- %ProgramData%\{random}\u.wnry �� @WanaDecryptor@.exe

- %All User Profile%\{random}\00000000.eky

- %All User Profile%\{random}\00000000.pky

- %All User Profile%\{random}\00000000.res

- %All User Profile%\{random}\@Please_Read_Me@.txt

- %All User Profile%\{random}\@WanaDecryptor@.exe

- %All User Profile%\{random}\@WanaDecryptor@.exe.lnk

- %All User Profile%\{random}\TaskData\Tor\libeay32.dll

- %All User Profile%\{random}\TaskData\Tor\libevent-2-0-5.dll

- %All User Profile%\{random}\TaskData\Tor\libevent_core-2-0-5.dll

- %All User Profile%\{random}\TaskData\Tor\libevent_extra-2-0-5.dll

- %All User Profile%\{random}\TaskData\Tor\libgcc_s_sjlj-1.dll

- %All User Profile%\{random}\TaskData\Tor\libssp-0.dll

- %All User Profile%\{random}\TaskData\Tor\ssleay32.dll

- %All User Profile%\{random}\TaskData\Tor\taskhsvc.exe

- %All User Profile%\{random}\TaskData\Tor\tor.exe

- %All User Profile%\{random}\TaskData\Tor\zlib1.dll

- %All User Profile%\{random}\b.wnry

- %All User Profile%\{random}\c.wnry �� TOR links

- %All User Profile%\{random}\f.wnry �� list of encrypted files

- %All User Profile%\{random}\r.wnry �� @Please_Read_Me@.txt

- %All User Profile%\{random}\s.wnry �� TOR module

- %All User Profile%\{random}\t.wnry

- %All User Profile%\{random}\taskdl.exe

- %All User Profile%\{random}\tasksche.exe

- %All User Profile%\{random}\taskse.exe

- %All User Profile%\{random}\u.wnry �� @WanaDecryptor@.exe

- %User Temp%\{number}.WNCRYT �� temporary files

- %Desktop%\@Please_Read_Me@.txt

- %Desktop%\@WanaDecryptor@.bmp

- %Desktop%\@WanaDecryptor@.exe

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

. %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).)Crea las carpetas siguientes:

- %ProgramData%\{random} �� malware path

- %ProgramData%\{random}\msg �� language notes

- %ProgramData%\{random}\TaskData

- %ProgramData%\{random}\TaskData\Data

- %ProgramData%\{random}\TaskData\Data\Tor

- %ProgramData%\{random}\TaskData\Tor

- %All User Profile%\{random}\msg �� language notes

- %All User Profile%\{random}\TaskData

- %All User Profile%\{random}\TaskData\Data

- %All User Profile%\{random}\TaskData\Data\Tor

- %All User Profile%\{random}\TaskData\Tor

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\MsWinZonesCacheCounterMutexA

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{random} = "%ProgramData%\{random}\tasksche.exe"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalaci��n:

HKEY_CURRENT_USER\Software\Classes\

VirtualStore\MACHINE\SOFTWARE\

WanaCrypt0r

Agrega las siguientes entradas de registro:

HKEY_CURRENT_USER\Software\WanaCrypt0r

wd = "%ProgramData%\{random}"

Cambia el fondo de escritorio mediante la modificaci��n de las siguientes entradas de registro:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%Desktop%\@WanaDecryptor@.bmp"

(Note: The default value data of the said registry entry is {user settings}.)

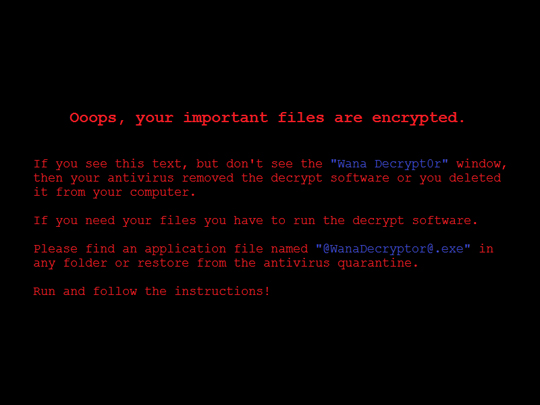

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Otros detalles

Cifra los archivos con las extensiones siguientes:

- .123

- .3dm

- .3ds

- .3g2

- .3gp

- .602

- .7z

- .ARC

- .PAQ

- .accdb

- .aes

- .ai

- .asc

- .asf

- .asm

- .asp

- .avi

- .backup

- .bak

- .bat

- .bmp

- .brd

- .bz2

- .cgm

- .class

- .cmd

- .cpp

- .crt

- .cs

- .csr

- .csv

- .db

- .dbf

- .dch

- .der

- .dif

- .dip

- .djvu

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .edb

- .eml

- .fla

- .flv

- .frm

- .gif

- .gpg

- .gz

- .hwp

- .ibd

- .iso

- .jar

- .java

- .jpeg

- .jpg

- .js

- .jsp

- .key

- .lay

- .lay6

- .ldf

- .m3u

- .m4u

- .max

- .mdb

- .mdf

- .mid

- .mkv

- .mml

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .msg

- .myd

- .myi

- .nef

- .odb

- .odg

- .odp

- .ods

- .odt

- .onetoc2

- .ost

- .otg

- .otp

- .ots

- .ott

- .p12

- .pas

- .pem

- .pfx

- .php

- .pl

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .ps1

- .psd

- .pst

- .rar

- .raw

- .rb

- .rtf

- .sch

- .sh

- .sldm

- .sldx

- .slk

- .sln

- .snt

- .sql

- .sqlite3

- .sqlitedb

- .stc

- .std

- .sti

- .stw

- .suo

- .svg

- .swf

- .sxc

- .sxd

- .sxi

- .sxm

- .sxw

- .tar

- .tbk

- .tgz

- .tif

- .tiff

- .txt

- .uop

- .uot

- .vb

- .vbs

- .vcd

- .vdi

- .vmdk

- .vmx

- .vob

- .vsd

- .vsdx

- .wav

- .wb2

- .wk1

- .wks

- .wma

- .wmv

- .xlc

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .zip

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Identificar y terminar los archivos detectados como RANSOM_WANA.A

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecuci��n. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuesti��n .

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuaci��n.

Step 3

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Classes\VirtualStore\MACHINE\SOFTWARE

- WanaCrypt0r

- WanaCrypt0r

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

?- In HKEY_CURRENT_USER\Software\WanaCrypt0r

- wd = "%ProgramData%\{random}"

- wd = "%ProgramData%\{random}"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {random} = "%ProgramData%\{random}\tasksche.exe"

- {random} = "%ProgramData%\{random}\tasksche.exe"

Step 5

Buscar y eliminar estas carpetas

Step 6

Buscar y eliminar estos archivos

Step 7

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como RANSOM_WANA.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 8

Restablecer las propiedades del escritorio

Step 10

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como RANSOM_WANA.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Did this description help? Tell us how we did.