TROJ_DROIDPAK.A

Trojan:Win32/Droidpak.A(Microsoft), Trojan.Droidpak(Symantec), Trojan.Win32.AndrFakeBankDl(Ikarus)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Threat Type:

Trojan

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

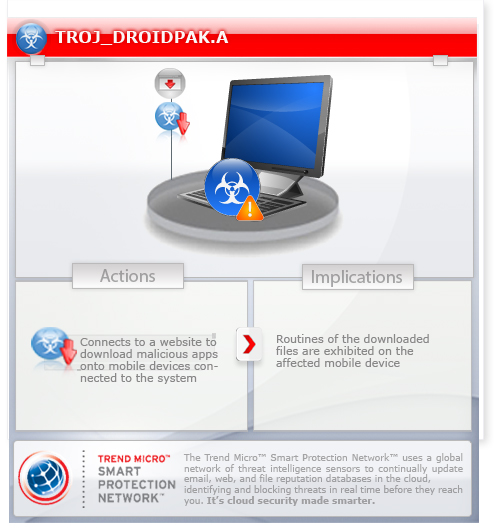

OVERVIEW

Para obtener una visi¨®n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci¨®n.

No obstante, de este modo no se podr¨˘ acceder a los sitios mencionados.

Este malware se elimina tras la ejecuci¨®n.

TECHNICAL DETAILS

±ő˛Ô˛őłŮ˛ą±ô˛ął¦ľ±¨®˛Ô

Infiltra los archivos siguientes:

- %System%\flashmx32.xtl - also detected as TROJ_DROIDPAK.A

- %Windows%\CrainingApkConfig\down.log

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).

. %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).)Su componente DLL se inyecta en el(los) siguiente(s) proceso(s):

- svchost.exe

Crea las carpetas siguientes:

- %Windows%\CrainingApkConfig

(Nota: %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).

)T¨¦cnica de inicio autom¨˘tico

Registra el componente infiltrado como servicio del sistema para garantizar su ejecuci¨®n autom¨˘tica cada vez que arranque el sistema. Para ello, crea las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\flashmx

ImagePath = "%System%\svchost -k flashmx"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\flashmx

DisplayName = "Object Update Monitor"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\flashmx

Description = "Service for adobe client product"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\flashmx\Parameters

ServiceDll = "%System%\flashmx32.xtl"

Registra el componente infiltrado como servicio del sistema para garantizar su ejecuci¨®n autom¨˘tica cada vez que arranque el sistema. Para ello, crea las siguientes claves de registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\flashmx

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\flashmx\Parameters

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\SvcHost

flashmx = "flashmx"

Rutina de descarga

Guarda los archivos que descarga con los nombres siguientes:

- %Windows%\CrainingApkConfig\iconfig.txt

(Nota: %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).

)No obstante, de este modo no se podr¨˘ acceder a los sitios mencionados.

Otros detalles

Este malware se elimina tras la ejecuci¨®n.

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci¨®n, deben comprobar que tienen desactivada la opci¨®n Restaurar sistema para permitir la exploraci¨®n completa del equipo.

Step 2

Reiniciar en modo seguro

Step 3

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr¨Şa hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c¨®mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- flashmx

- flashmx

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr¨Şa hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c¨®mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

- flashmx = "flashmx"

- flashmx = "flashmx"

Step 5

Buscar y eliminar esta carpeta

- %Windows%\CrainingApkConfig

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como TROJ_DROIDPAK.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser¨˘n necesarios m¨˘s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m¨˘s informaci¨®n.

Did this description help? Tell us how we did.