TROJ_FRAUDLO.LO

Windows 2000, XP, Server 2003

Threat Type:

Trojan

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

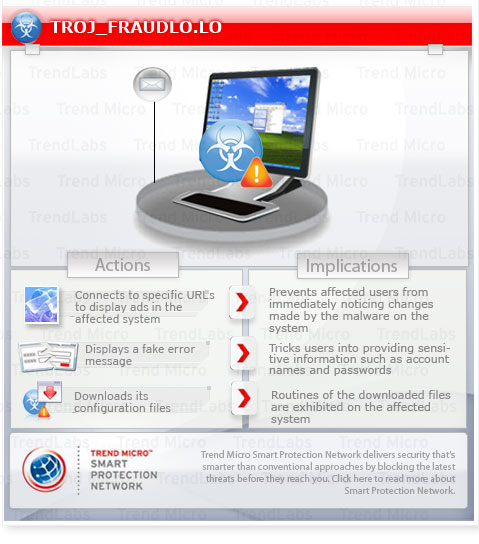

Para obtener una visi��n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci��n.

Llega como archivo adjunto a los mensajes de correo que otro malware/grayware/spyware o usuarios maliciosos env��an como spam.

Se ejecuta y, a continuaci��n, se elimina.

Desactiva el Administrador de tareas, el Editor del Registro y las opciones de carpeta.

Este malware muestra alertas falsas que advierten a los usuarios de una infecci��n. Tambi��n muestra resultados de exploraci��n falsos del sistema afectado. A continuaci��n pide a los usuarios que lo adquieran una vez haya finalizado la exploraci��n. Si los usuarios deciden adquirir el producto, aparecer�� un sitio Web en el que se les pedir�� informaci��n confidencial, como su n��mero de tarjeta de cr��dito.

TECHNICAL DETAILS

Detalles de entrada

Llega como archivo adjunto a los mensajes de correo que otro malware/grayware/spyware o usuarios maliciosos env��an como spam.

���Բ��ٲ�������������

Este malware infiltra el/los siguiente(s) archivo(s)/componente(s):

- %User Temp%\wscsvc32.exe

- %User Temp%\topwesitjh

- %User Temp%\wmsdk64_32.exe

- %User Temp%\expand32xp.dll

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Este malware infiltra el siguiente archivo no malicioso:

- %Favorites%\_favdata.dat

(Nota: %Favorites% es la carpeta Favoritos del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Favorites, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Favoritos y en Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Favoritos).

)Su componente DLL se inyecta en el(los) siguiente(s) proceso(s):

- EXPLORER.EXE

Se ejecuta y, a continuaci��n, se elimina.

T��cnica de inicio autom��tico

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

wmsdk64_32.exe = %Temp%\wmsdk64_32.exe

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalaci��n:

HKEY_USERS\.DEFAULT\Software\

Microsoft\Internet Explorer\Main\

featurecontrol\feature_enable_ie_compression

svchost.exe = 1

HKEY_CURRENT_USER\Printers\Connections

affid = {random numbers}

HKEY_CURRENT_USER\Printers\Connections

subid = {random strings}

HKEY_CURRENT_USER\Printers\Connections

time = {variable number}

Este malware modifica la(s) siguiente(s) entrada(s)/clave(s) de registro como parte de la rutina de instalaci��n:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wscsvc

Start = 4

(Note: The default value data of the said registry entry is 2.)

Crea la(s) siguiente(s) entrada(s) de registro para desactivar el Administrador de tareas, las herramientas de registro y las opciones de carpeta:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\policies\

system

DisableTaskMgr = 1

Rutina de antivirus falso

Este malware muestra alertas falsas que advierten a los usuarios de una infecci��n. Tambi��n muestra resultados de exploraci��n falsos del sistema afectado. A continuaci��n pide a los usuarios que lo adquieran una vez haya finalizado la exploraci��n. Si los usuarios deciden adquirir el producto, aparecer�� un sitio Web en el que se les pedir�� informaci��n confidencial, como su n��mero de tarjeta de cr��dito.

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Reiniciar en modo seguro

Step 3

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Printers\Connections

- affid = {random name}

- affid = {random name}

- In HKEY_CURRENT_USER\Printers\Connections

- subid = {random string}

- subid = {random string}

- In HKEY_CURRENT_USER\Printers\Connections

- time = {random number}

- time = {random number}

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- wmsdk64_32.exe = %Temp%\wmsdk64_32.exe

- wmsdk64_32.exe = %Temp%\wmsdk64_32.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\system

- DisableTaskMgr = 1

- DisableTaskMgr = 1

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Internet Explorer\Main\featurecontrol\feature_enable_ie_compression

- svchost.exe = 1

- svchost.exe = 1

Step 4

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\wscsvc

- From: Start = 4

To: 2

- From: Start = 4

Step 5

Buscar y eliminar estos archivos

- %Favorites%\_favdata.dat?

- %User Temp%\wscsvc32.exe?

- %User Temp%\topwesitjh?

- %User Temp%\wmsdk64_32.exe?

- %User Temp%\expand32xp.dll

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como TROJ_FRAUDLO.LO En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Did this description help? Tell us how we did.