Ransom.MSIL.TENCRYPT.THDADBC

Ransom:MSIL/CryptNet!MTB (MICROSOFT)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Detalles t��cnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

���Բ��ٲ�������������

Agrega los procesos siguientes:

- vssadmin delete shadows /all /quiet & wmic shadowcopy delete

- bcdedit /set {default} bootstatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no

- wbadmin delete catalog -quiet

Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- {Computer Name}

Otras modificaciones del sistema

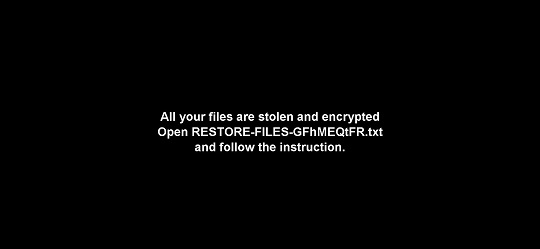

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

- %User Temp%\{random}.jpg

Finalizaci��n del proceso

Finaliza los servicios siguientes si los detecta en el sistema afectado:

- BackupExecAgentBrowser

- veeam

- VeeamDeploymentSvc

- PDVFSService

- BackupExecVSSProvider

- BackupExecAgentAccelerator

- vss

- sql

- svc$

- AcrSch2Svc

- AcronisAgent

- Veeam.EndPoint.Service

- CASAD2DWebSvc

- CAARCUpdateSvc

- YooIT

- memtas

- sophos

- veeam

- DefWatch

- ccEvtMgr

- SavRoam

- RTVscan

- QBFCService

- Intuit.QuickBooks.FCS

- YooBackup

- BackupExecAgentBrowser

- BackupExecRPCService

- MSSQLSERVER

- backup

- GxVss

- GxBlr

- GxFWD

- GxCVD

- GxCIMgr

- VeeamNFSSvc

- BackupExecDiveciMediaService

- SQLBrowser

- SQLAgent$VEEAMSQL2008R2

- SQLAgent$VEEAMSQL2012

- VeeamDeploymentService

- BackupExecJobEngine

- Veeam.EndPoint.Tray

- BackupExecManagementService

- SQLAgent$SQL_2008

- BackupExecRPCService

- zhudongfangyu

- sophos

- stc_raw_agent

- VSNAPVSS

- QBCFMonitorService

- VeeamTransportSvc

Finaliza los procesos siguientes si detecta que se ejecutan en la memoria del sistema afectado:

- sqlwriter

- sqbcoreservice

- VirtualBoxVM

- sqlagent

- sqlbrowser

- sqlservr

- code

- steam

- zoolz

- agntsvc

- firefoxconfig

- infopath

- synctime

- VBoxSVC

- tbirdconfig

- thebat

- thebat64

- isqlplussvc

- mydesktopservice

- mysqld

- ocssd

- onenote

- mspub

- mydesktopqos

- CNTAoSMgr

- Ntrtscan

- vmplayer

- oracle

- outlook

- powerpnt

- wps

- xfssvccon

- ProcessHacker

- dbeng50

- dbsnmp

- encsvc

- excel

- tmlisten

- PccNTMon

- mysqld-nt

- mysqld-opt

- ocautoupds

- ocomm

- msaccess

- msftesql

- thunderbird

- visio

- winword

- wordpad

- mbamtray

Otros detalles

Hace lo siguiente:

- It attempts to change the read-only folders and files to normal so that it can access them.

- It avoids encrypting files in folders with the hidden attribute.

- It checks the size of the file to encrypt

- If the file has less than 524,288 bytes (512 KB or 0.5 MB)

- It encrypts the whole file

- If the file has more than 524,288 bytes (512 KB or 0.5 MB)

- It encrypts the first 20,000 bytes

- It encrypts 20,000 bytes from middle of the file

- It encrypts the last 20,000 bytes

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Buscar y eliminar estos archivos

- %User Temp%\{random}.jpg

- {encrypted path}\RESTORE-FILES-{random}.txt

- %User Temp%\{random}.jpg

- {encrypted path}\RESTORE-FILES-{random}.txt

Step 5

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como Ransom.MSIL.TENCRYPT.THDADBC En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 6

Restore encrypted files from backup.

Rellene nuestra encuesta!