RANSOM_CRYPTEAR.B

Ransom:MSIL/Ryzerlo.A (Microsoft)

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

Recopila determinada informaci��n del equipo afectado.

Detalles t��cnicos

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %User Profile%\able.exe

(Nota: %User Profile% es la carpeta de perfil del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario} y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}).

)Infiltra los archivos siguientes:

- %User Temp%\text.txt - contains machine name and encryption key

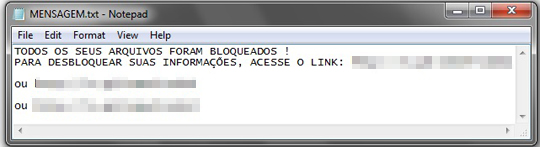

- %Desktop%\MENSAGEM.txt - ransom note

Rutina de descarga

Guarda los archivos que descarga con los nombres siguientes:

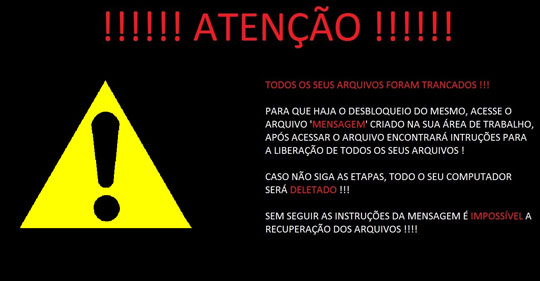

- %User Profile%\ran.jpg - ransom note

Robo de informaci��n

Recopila la siguiente informaci��n del equipo afectado:

- Machine Name

- User Name

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Buscar y eliminar estos archivos

- %User Profile%\ran.jpg

- %User Temp%\text.txt

- %Desktop%\MENSAGEM.txt

- ?

- %User Profile%\ran.jpg

- %User Temp%\text.txt

- %Desktop%\MENSAGEM.txt

Step 3

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como RANSOM_CRYPTEAR.B En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!