RANSOM_HDDCRYPTOR.A

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

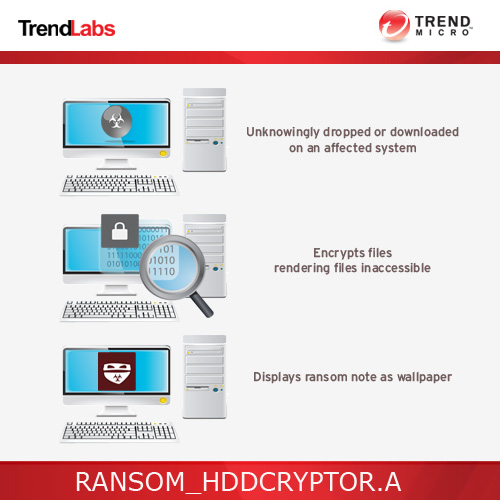

Para obtener una visi��n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci��n.

Detalles t��cnicos

���Բ��ٲ�������������

Infiltra los archivos siguientes:

- %System Root%\DC22\dcapi.dll

- %System Root%\DC22\dccon.exe

- %System Root%\DC22\dcrypt.exe

- %System Root%\DC22\dcrypt.sys

- %System Root%\DC22\log_file.txt - Log of malware activities

- %System Root%\DC22\Mount.exe

- %System Root%\DC22\netpass.exe

- %System Root%\DC22\netuse.txt - used to store information about network users

- %System Root%\DC22\netpass.txt - used to store user passwords

(Nota: %System Root% es la carpeta ra��z, normalmente C:\. Tambi��n es la ubicaci��n del sistema operativo).

)Infiltra y ejecuta los archivos siguientes:

- %System Root%\DC22\dcinst.exe - with parameter: -setup

(Nota: %System Root% es la carpeta ra��z, normalmente C:\. Tambi��n es la ubicaci��n del sistema operativo).

)Agrega los procesos siguientes:

- For Windows Vista and above:

- %System%\cmd.exe schtasks /create /tn DefragmentService /TR \"cmd.exe /c net use >> c:\\dc22\\netuse.txt\" /sc DAILY

- %System%\cmd.exe schtasks /run /TN DefragmentService

- %System%\cmd.exe schtasks /delete /TN DefragmentService /F

- For Windows XP or Server 2003:

- %System%\cmd.exe /c net user /add mythbusters 123456

- %System%\cmd.exe /c net localgroup administrators mythbusters /add

- %System%\cmd.exe /c cmd /c net use >> c:\dc22\netuse.txt

- %System%\cmd.exe /c C:\DC22\netpass.exe /stab C:\DC22\netpass.txt

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).

)

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Desactivar este servicio de malware

- DefragmentService

Step 5

Buscar y eliminar este archivo

- %System Root%\DC22\dcapi.dll

- %System Root%\DC22\dccon.exe

- %System Root%\DC22\dcinst.exe

- %System Root%\DC22\dcrypt.exe

- %System Root%\DC22\dcrypt.sys

- %System Root%\DC22\log_file.txt

- %System Root%\DC22\Mount.exe

- %System Root%\DC22\netpass.exe

- %System Root%\DC22\netuse.txt

- %System Root%\DC22\netpass.txt

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como RANSOM_HDDCRYPTOR.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!