RANSOM_NETIX.A

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

����

In the Wild:

����

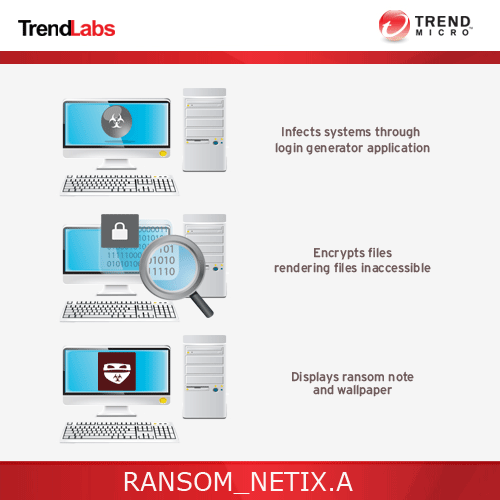

Resumen y descripci��n

Para obtener una visi��n integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuaci��n.

Se conecta a determinados sitios Web para enviar y recibir informaci��n.

Detalles t��cnicos

���Բ��ٲ�������������

Infiltra los archivos siguientes:

- %Desktop%\Instructions.txt - Ransom Note

- %User Temp%\info.txt

(Nota: %Desktop% es la carpeta Escritorio del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}\Escritorio, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Escritorio y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Escritorio).

. %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).)Infiltra y ejecuta los archivos siguientes:

- %User Temp%\Netflix Login Generator v1.1.exe - fake generator

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Crea las siguientes copias de s�� mismo en el sistema afectado:

- %Application Data%\Microsoft\ScreenToGif\netprotocol.exe - executed afterwards

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Otras modificaciones del sistema

Agrega las siguientes claves de registro como parte de la rutina de instalaci��n:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Profile%\ransom.jpg

Rutina de descarga

Accede a los siguientes sitios Web para descargar archivos:

- http://{BLOCKED}.{BLOCKED}.173.155/images/BG.jpg

Guarda los archivos que descarga con los nombres siguientes:

- %User Profile%\ransom.jpg - image used as wallpaper

(Nota: %User Profile% es la carpeta de perfil del usuario activo, que en el caso de Windows 98 y ME suele estar en C:\Windows\Profiles\{nombre de usuario}, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario} y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}).

)Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- http://{BLOCKED}.{BLOCKED}.173.155/createkeys.php

- http://{BLOCKED}.{BLOCKED}.173.155/savekey.php

- http://{BLOCKED}.{BLOCKED}.173.155/getid.php

Cifra los archivos con las extensiones siguientes:

- .ai

- .asp

- .aspx

- .avi

- .bmp

- .csv

- .doc

- .docx

- .epub

- .flp

- .flv

- .gif

- .html

- .itdb

- .itl

- .jpg

- .m4a

- .mdb

- .mkv

- .mp3

- .mp4

- .mpeg

- .odt

- .php

- .png

- .ppt

- .pptx

- .psd

- .py

- .rar

- .sql

- .txt

- .wma

- .wmv

- .xls

- .xlsx

- .xml

- .zip

Sustituye los nombres de los archivos cifrados por los nombres siguientes:

- {original filename and extension}.se

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Buscar y eliminar este archivo

- %User Profile%\ransom.jpg

- %Desktop%\Instructions.txt

- %User Temp%\info.txt

- %User Temp%\Netflix Login Generator v1.1.exe

Step 5

Restablecer las propiedades del escritorio

Step 6

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como RANSOM_NETIX.A En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!