Trojan.Win64.EDRKILLSHIFT.YXEHUT

Trojan.Win64.Shellcoderunner (IKARUS)

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

No

In the Wild:

����

Resumen y descripci��n

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Detalles t��cnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

���Բ��ٲ�������������

Este malware infiltra el/los siguiente(s) archivo(s)/componente(s):

- %User Temp%\{10 Random Numbers}.sys �� legitimate vulnerable driver detected as PUA.Win64.Rentdrv.THKOIBC

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000(32-bit), XP y Server 2003(32-bit) suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp y en el case de Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) y 10(64-bit) en C:\Users\{nombre de usuario}\AppData\Local\Temp).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- DriverInstallMutex

Robo de informaci��n

Acepta los siguientes par��metros:

- -pass �� used to provide the pass key needed to correctly decrypt {Malware File Path}\Data.bin

Otros detalles

Hace lo siguiente:

- It requires to be executed with the correct 64-character pass key.

- It requires the existence of the following file in the same directory as the malware to proceed with its behavior:

- Data.bin �� encrypted shellcode

- It checks for the existence of the following service:

- Service Name: Kill{10 Random Numbers}

- If the service above is not found, it is then created with the following details and started subsequently:

- Name: Kill{10 Random Numbers}

- Binary Path: %User Temp%{10 Random Numbers}.sys

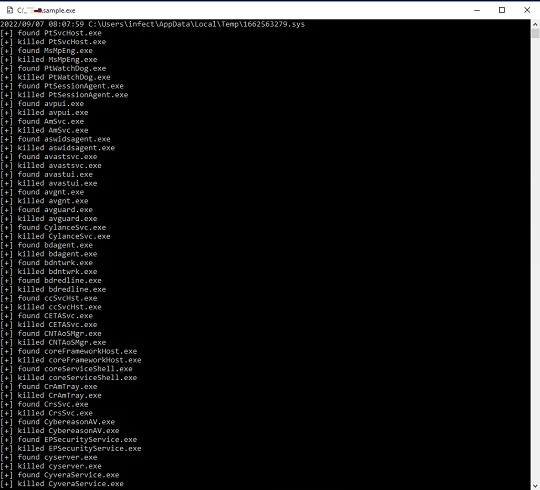

- It terminates the following EDR-related processes through a technique called Bring Your Own Vulnerable Driver:

- AmSvc.exe

- aswidsagent.exe

- avastsvc.exe

- avastui.exe

- avgnt.exe

- avguard.exe

- avpui.exe

- bdagent.exe

- bdntwrk.exe

- bdredline.exe

- ccSvcHst.exe

- CETASvc.exe

- CNTAoSMgr.exe

- coreFrameworkHost.exe

- coreServiceShell.exe

- CrAmTray.exe

- CrsSvc.exe

- CybereasonAV.exe

- CylanceSvc.exe

- cyserver.exe

- CyveraService.exe

- CyvrFsFlt.exe

- ds_monitor.exe

- dsa-connect.exe

- edpa.exe

- egui.exe

- EIConnector.exe

- ekrn.exe

- elastic-agent.exe

- elastic-endpoint.exe

- EndpointBasecamp.exe

- EPConsole.exe

- EPSecurityService.exe

- EPUpdateService.exe

- ExecutionPreventionSvc.exe

- filebeat.exe

- fortiedr.exe

- hurukai.exe

- klwtblfs.exe

- LogProcessorService.exe

- macmnsvc.exe

- masvc.exe

- mbamservice.exe

- mbamtray.exe

- mcshield.exe

- mfeann.exe

- mfemms.exe

- msascuil.exe

- MsMpEng.exe

- msseces.exe

- MsSense.exe

- nortonsecurity.exe

- Notifier.exe

- nsservice.exe

- Ntrtscan.exe

- pavfnsvr.exe

- pavsrv.exe

- PccNTMon.exe

- psanhost.exe

- PtSessionAgent.exe

- PtSvcHost.exe

- PtWatchDog.exe

- QualysAgent.exe

- RepMgr.exe

- RepUtils.exe

- RepUx.exe

- RepWAV.exe

- RepWSC.exe

- rtvscan.exe

- savservice.exe

- SecurityHealthService.exe

- SenseCncProxy.exe

- SenseIR.exe

- SenseNdr.exe

- SenseSampleUploader.exe

- SentinelAgent.exe

- SentinelAgentWorker.exe

- SentinelBrowserNativeHost.exe

- SentinelHelperService.exe

- SentinelServiceHost.exe

- SentinelStaticEngine.exe

- SentinelStaticEngineScanner.exe

- shstat.exe

- sophosav.exe

- SophosClean.exe

- SophosHealth.exe

- sophossps.exe

- sophosui.exe

- TaniumClient.exe

- TaniumCX.exe

- TaniumDetectEngine.exe

- tm_netagent.exe

- TMBMSRV.exe

- TmCCSF.exe

- TmListen.exe

- tmntsrv.exe

- tmproxy.exe

- TmWSCSvc.exe

- Traps.exe

- uiSeAgnt.exe

- uiUpdateTray.exe

- uiWinMgr.exe

- updatesrv.exe

- vsserv.exe

- windefend.exe

- winlogbeat.exe

- WRCoreService.x64.exe

- WRSA.exe

- WRSkyClient.x64.exe

- WSCommunicator.exe

- xagt.exe

- It displays its logs on a console:

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Reiniciar en modo seguro

Step 4

Desactivar este servicio de malware

- ?

- Kill{10 RandomNumbers}

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services

- Kill{10 RandomNumbers}

- Kill{10 RandomNumbers}

Step 6

Buscar y eliminar estos archivos

- %User Temp%\{10 Random Numbers}.sys

- {Malware File Path}\Data.bin

- %User Temp%\{10 Random Numbers}.sys

- {Malware File Path}\Data.bin

Step 7

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como Trojan.Win64.EDRKILLSHIFT.YXEHUT En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!