TrojanSpy.Win32.MISPADU.THIADBO

HEUR:PSWTool.Win32.NetPass.gen (Kasperky), a variant of Win32/Spy.Mispadu.J trojan (Nod32)

Windows

Tipo de malware

Trojan Spy

Destructivo?

No

Cifrado

In the Wild:

����

Resumen y descripci��n

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Se conecta a determinados sitios Web para enviar y recibir informaci��n.

Detalles t��cnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Robo de informaci��n

Acepta los siguientes par��metros:

- /stext WWy1 -> uses WebBrowserPassView to collect credentials from browsers

- /stext WWy0 -> uses MailPassView to collect credentials from several locations

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- {BLOCKED}.{BLOCKED}.{BLOCKED}.173

Hace lo siguiente:

- Monitors if the victim will access specific banking websites then will create an overlay window on the legitimate web browser window and connect them to the C&C server.

- The malware looks for the following bank/banking related websites by:

- BMSC_BO

- BANCOUNION_BO

- BNB_BO

- BISA_BO

- BCP_BO

- FASSIL_BO

- BANCOFIE_BO

- BANCOSOL_BO

- BG_BO

- BANECO_BO

- CORPBANCA_CH

- BBCA_CH

- BANCOFALABELLA_CH

- BANCOEDWARDS_CH

- BANCORIPLEY_CH

- TBANCWLS_CH

- BANEFE_CH

- SCOTIABANK_CH

- BICE_CH

- BANCOINTER_CH

- BANCOCONSORCIO_CH

- BITCOIN

- PAYPAL

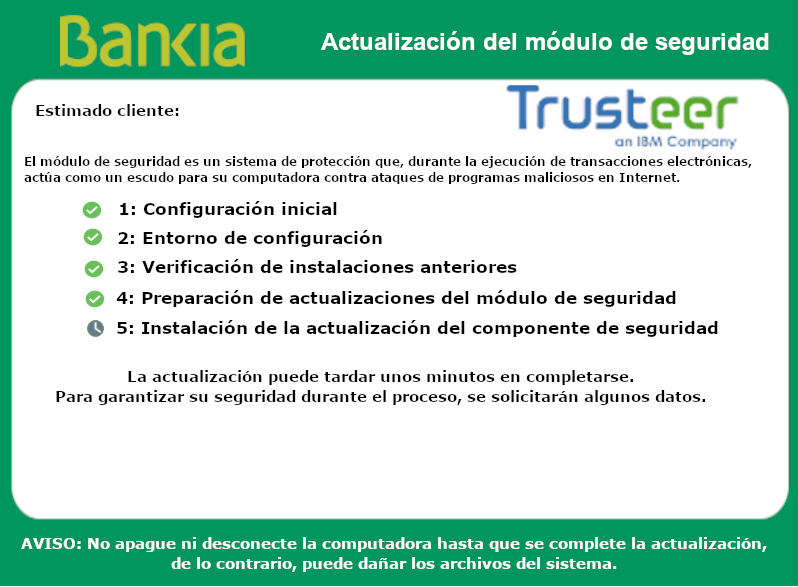

- BANKIA_ES

- SABADELL_ES

- BANKINTER_ES

- IBERCAJA_ES

- LIBERBANK_ES

- ABANCA_ES

- KUTXABANCA_ES

- UNICAJA_ES

- GERAL_PT

- BPI_PT

- NOVOBANCO_PT

- BCP_PT

- CGD_PT

- ACTIVO_PT

- MONTEPIO_PT

- CREDITOAGR_PT

- BPM_IT

- BPER_IT

- UNICRED_IT

- SAMPAOLO_IT

- BNL_IT

- BANCAMPS_IT

- SANTANDER_CH

- SANTANDER_ES

- BBVA_ES

- CAIXABANK_ES

- SANTANDER_PT

- BBVA_MX

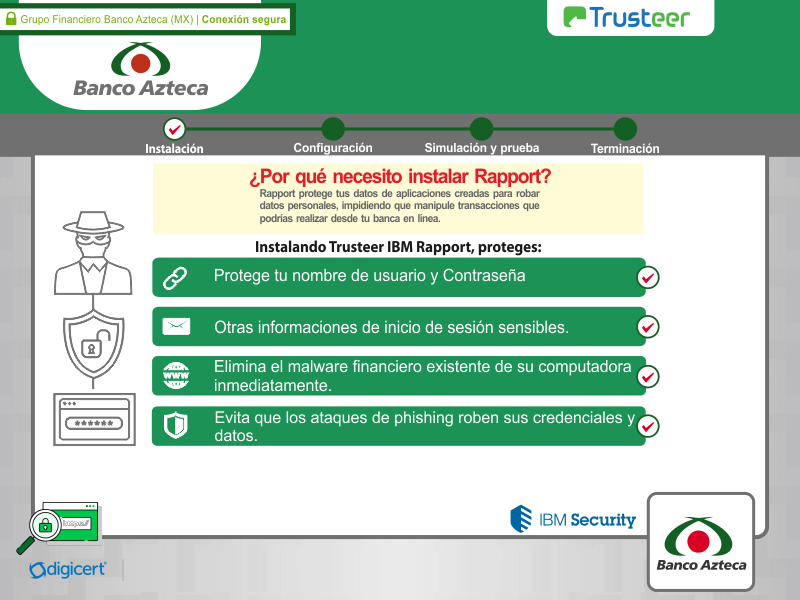

- AZTECA_MX

- BANAMEX_MX

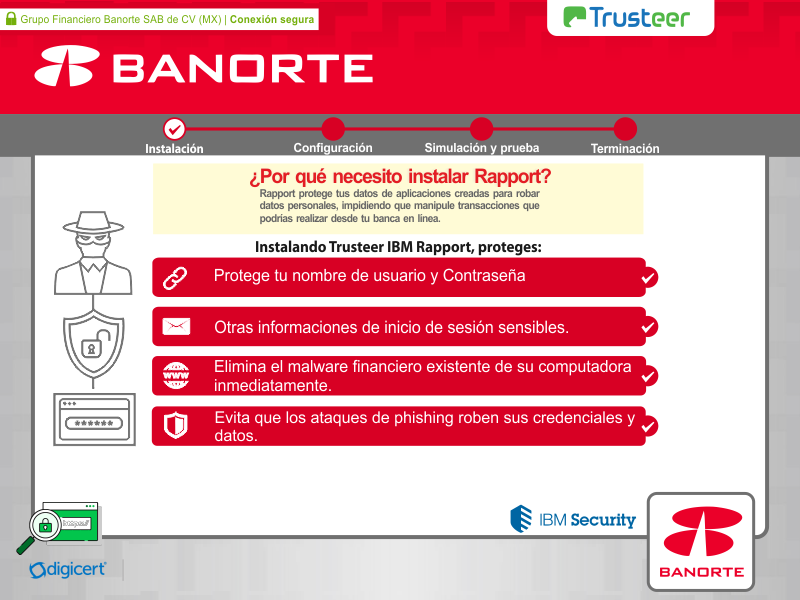

- BANORTE_MX

- SANTA_MX

- HSBC_MX

- SCOTIA_MX

- bbva

- xico

- 99_

- 99

- BBVA

- banco

- azteca

- Banco Azteca

- banconacional

- agrcola

- Banco Nacional de �Ѩ��澱����

- banorte

- Banorte

- santander

- bancadeempresa

- mxico

- gobierno

- pyme

- Banco Santander

- caixabank

- bpi

- CaixaBank

- scotiabank

- Scotia

- hsbc

- HSBC

- solu

- advance

- investor

- Santader

- blockchain

- bitcoin

- binance

- coinbase

- kraken

- crypto

- primebit

- bitso

- paypal

- bankia

- bancosabadell

- bankinter

- ibercaja

- liberbank

- abanca

- kutxabank

- unicajabanco

- bancobpi

- novobanco

- millenniumbcp

- caixadirecta

- activobank

- montepio

- crditoagr

- bancapopolaredemilano

- bancobpm

- bper

- unicredit

- banking

- bancaintesasanpaolo

- bnl

- banca

- bancamps

- The following are samples of the overlay that the malware will create:

Soluciones

Step 2

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Identificar y terminar los archivos detectados como TrojanSpy.Win32.MISPADU.THIADBO

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecuci��n. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuesti��n .

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuaci��n.

Step 5

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como TrojanSpy.Win32.MISPADU.THIADBO En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!