TSPY_DYRE.EKW

Trojan.Zbot(Norton), a variant of Win32/Injector.BNPH trojan(Eset)

Windows

Tipo de malware

Spyware

Destructivo?

No

Cifrado

����

In the Wild:

����

Resumen y descripci��n

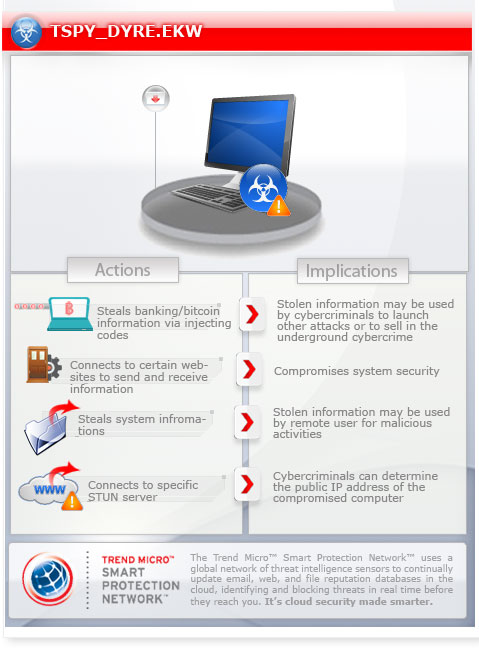

Para obtener una visi��n integral del comportamiento de este Spyware, consulte el diagrama de amenazas que se muestra a continuaci��n.

Este malware puede haberlo descargado otro malware desde sitios remotos.

Se conecta a determinados sitios Web para enviar y recibir informaci��n. Este malware se elimina tras la ejecuci��n.

Detalles t��cnicos

Detalles de entrada

Este malware puede descargarlo desde sitio(s) remoto(s) el malware siguiente:

- TROJ_PIDIEF.LK

- TROJ_PIDIEF.UXL

- TROJ_PIDIEF.YYGA

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado y las ejecuta:

- %Windows%\{random file name}.exe (for Windows XP and lower)

- %AppDataLocal%\{random file name}.exe (for Vista and higher)

(Nota: %Windows% es la carpeta de Windows, que suele estar en C:\Windows o C:\WINNT).

)Infiltra los archivos siguientes:

- %System%\config\systemprofile\Application Data\{random file name 2}.vas (for Windows XP and lower)

- %AppDataLocal%\{random file name 3}.vas (for Vista and higher)

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- Global\1g2hk1hyj

Este malware inyecta c��digos en el/los siguiente(s) proceso(s):

- explorer.exe

T��cnica de inicio autom��tico

Elimina las siguientes claves de registro asociadas a aplicaciones antivirus y de seguridad:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\googleupdate

ImagePath = "%Windows%\{random file name}.exe"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\googleupdate

DisplayName = "Google Update Service"

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

(Default) = "%AppDataLocal%\{random file name}.exe " (for Vista and higher)

Se registra como un servicio del sistema para garantizar su ejecuci��n autom��tica cada vez que se inicia el sistema mediante la introducci��n de las siguientes claves de registro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\googleupdate(for Windows XP and lower)

Robo de informaci��n

Recopila los siguientes datos:

- Host Name

- Public IP Address

- OS Version

- User Name

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir informaci��n:

- {BLOCKED}.{BLOCKED}.51.224:4443

- {BLOCKED}.{BLOCKED}.51.224:443

- {BLOCKED}.{BLOCKED}.46.50:4443

- {BLOCKED}.{BLOCKED}.122.128:4443

- {BLOCKED}.{BLOCKED}.121.205:4443

- {BLOCKED}.105.122.128:443

- {BLOCKED}.{BLOCKED}.98.111:4443

- {BLOCKED}.{BLOCKED}.121.205:443

- {BLOCKED}.{BLOCKED}.98.111:443

- {BLOCKED}.{BLOCKED}.35.188:443

- {BLOCKED}.{BLOCKED}.122.160:4443

- {BLOCKED}.{BLOCKED}.126.25:4443

- {BLOCKED}.{BLOCKED}.110.52:4443

- {BLOCKED}.{BLOCKED}.122.160:443

- {BLOCKED}.{BLOCKED}.126.25:443

- {BLOCKED}.{BLOCKED}.110.52:443

- {BLOCKED}.{BLOCKED}.122.160

- {BLOCKED}.{BLOCKED}.202.162:4443

- {BLOCKED}.{BLOCKED}.202.162:443

- {BLOCKED}.{BLOCKED}.227.37:443

Este malware se elimina tras la ejecuci��n.

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 4

Reiniciar en modo seguro

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

?- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- googleupdate

- googleupdate

Step 6

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- (Default) = "%AppDataLocal%\{random file name}.exe " (for Vista and higher)

- (Default) = "%AppDataLocal%\{random file name}.exe " (for Vista and higher)

Step 7

Buscar y eliminar este archivo

- %System%\config\systemprofile\Application Data\{random file name 2}.vas (for Windows XP and lower)

- %AppDataLocal%\{random file name 3}.vas (for Vista and higher)

Step 8

Reinicie en modo normal y explore el equipo con su producto de live casino online para buscar los archivos identificados como TSPY_DYRE.EKW En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Rellene nuestra encuesta!