WORM_DOWNAD.AD

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Tipo de malware

Worm

Destructivo?

No

Cifrado

����

In the Wild:

����

Resumen y descripci��n

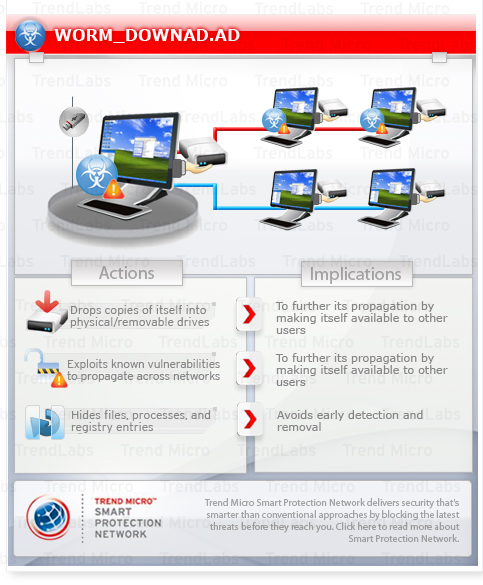

Para obtener una visi��n integral del comportamiento de este Worm, consulte el diagrama de amenazas que se muestra a continuaci��n.

Puede haberlo infiltrado otro malware.

Modifica las entradas de registro para desactivar varios servicios del sistema. Esta acci��n impide el uso de casi todas las funciones del sistema.

Infiltra copias de s�� mismo en todas las unidades extra��bles conectadas a un sistema afectado. Este malware infiltra copias de s�� mismo en las unidades de red. Infiltra un archivo AUTORUN.INF para que ejecute autom��ticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado. Aprovecha las vulnerabilidades del software para propagarse a otros equipos de la red.

Modifica ciertas entradas del registro para ocultar archivos ocultos. Impide que los usuarios visiten sitios Web asociados a antivirus que contengan cadenas espec��ficas.

Detalles t��cnicos

Detalles de entrada

Puede haberlo infiltrado otro malware.

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado:

- %Application Data%\{random file name}.dll

- %System%\{random file name}.dll

- %System%\{random number}.tmp

- %Program Files%\Internet Explorer\{random file name}.dll

- %Program Files%\Movie Maker\{random file name}.dll

- %User Temp%\{random file name}.dll

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

. %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).. %Program Files% es la carpeta Archivos de programa predeterminada, que suele estar en C:\Archivos de programa).. %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- {random characters}

- Global\{random characters based on the computer name}-7

T��cnica de inicio autom��tico

Elimina las siguientes claves de registro asociadas a aplicaciones antivirus y de seguridad:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\SvcHost\

{random characters}

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random characters}

ImagePath = "%System Root%\system32\svchost.exe -k"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\{random characters}\Parameters

ServiceDll = "%System%\{malware file name}"

Agrega las siguientes entradas de registro para permitir su ejecuci��n autom��tica cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{random characters} = "rundll32.exe {malware path and file name}, Parameter"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalaci��n:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Applets

dl = "0"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Applets

ds = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Applets

dl = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Applets

ds = "0"

Este malware modifica la(s) siguiente(s) entrada(s)/clave(s) de registro como parte de la rutina de instalaci��n:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Tcpip\Parameters

TcpNumConnections = "00FFFFFE"

(Note: The default value data of the said registry entry is user-defined.)

Modifica las entradas de registro para desactivar los siguientes servicios del sistema:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\BITS

Start = "4"

(Note: The default value data of the said registry entry is 2.)

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wuauserv

Start = "4"

(Note: The default value data of the said registry entry is 2.)

�ʰ��DZ貹������������

Crea las carpetas siguientes en todas las unidades extra��bles:

- {drive letter}:\Recycler\{SID}

Infiltra copias de s�� mismo en todas las unidades extra��bles conectadas a un sistema afectado.

Este malware infiltra la(s) siguiente(s) copia(s) de s�� mismo en todas las unidades extra��bles:

- {drive letter}:\Recycler\{SID}\{random characters}

Este malware infiltra copias de s�� mismo en las unidades de red.

Infiltra un archivo AUTORUN.INF para que ejecute autom��ticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Aprovecha las vulnerabilidades de software siguientes para propagarse a otros equipos de la red:

- Vulnerability in Microsoft's Server service

Otros detalles

Se conecta a los siguientes servidores de tiempo para determinar la fecha actual:

- myspace.com

- msn.com

- ebay.com

- cnn.com

- aol.com

- w3.org

- ask.com

- yahoo.com

- google.com

Modifica las siguientes entradas del registro para ocultar archivos ocultos:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Explorer\

Advanced\Folder\Hidden\

SHOWALL

CheckedValue = "0"

(Note: The default value data of the said registry entry is 1.)

Impide que los usuarios visiten sitios Web asociados a antivirus que contengan las siguientes cadenas:

- Ccert.

- sans.

- bit9.

- windowsupdate

- wilderssecurity

- threatexpert

- castlecops

- spamhaus

- cpsecure

- arcabit

- emsisoft

- sunbelt

- securecomputing

- rising

- prevx

- pctools

- norman

- k7computing

- ikarus

- hauri

- hacksoft

- gdata

- fortinet

- ewido

- clamav

- comodo

- quickheal

- avira

- avast

- esafe

- ahnlab

- centralcommand

- drweb

- grisoft

- nod32

- f-prot

- jotti

- kaspersky

- f-secure

- computerassociates

- networkassociates

- etrust

- panda

- sophos

- trendmicro

- mcafee

- norton

- symantec

- microsoft

- defender

- rootkit

- malware

- spyware

- virus

- avg

- avp

- eset

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

INSTRUCCIONES PARA LA ELIMINACI?N AUTOM?TICA

INSTRUCCIONES PARA LA ELIMINACI?N MANUAL

Step 3

Buscar y eliminar los archivos de AUTORUN.INF creados por WORM_DOWNAD.AD que contienen las siguientes cadenas

[AUTorUN

;{garbage characters}

AcTION=Open folder to view files

;{garbage characters}

icon =%syStEmrOot%\sySTEM32\sHELL32.Dll ? ? ? ?,4

;{garbage characters}

shelLExECUte=RuNdLl32.EXE ? ? ?.\RECYCLER\S-5-3-42-2819952290-8240758988-879315005-3665\jwgkvsq.vmx,ahaezedrn

;{garbage characters}

useAuTopLAY=1

;{garbage characters}

Step 4

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como WORM_DOWNAD.AD En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 5

Descargar y aplicar este parche de seguridad No utilice estos productos hasta que se hayan instalado los parches adecuados. live casino online recomienda a los usuarios que descarguen los parches cr��ticos en cuanto los proveedores los pongan a su disposici��n.