WORM_OTORUN.ASH

Windows 2000, Windows XP, Windows Server 2003

Tipo de malware

Worm

Destructivo?

No

Cifrado

����

In the Wild:

����

Resumen y descripci��n

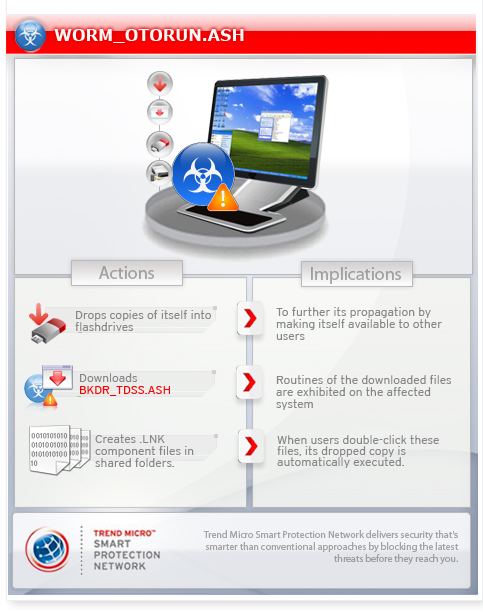

Para obtener una visi��n integral del comportamiento de este Worm, consulte el diagrama de amenazas que se muestra a continuaci��n.

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos. Puede haberlo infiltrado otro malware.

Agrega claves/entradas para permitir su propia ejecuci��n en modo seguro. Esta acci��n a?ade cierta dificultad a la hora de eliminar el malware del equipo afectado.

Este malware infiltra copias de s�� mismo en todas las unidades extra��bles. Aprovecha las vulnerabilidades del software para propagarse a otros equipos de la red.

Se conecta a determinadas URL. Uno de los objetivos para ello puede ser informar remotamente de su instalaci��n a un usuario malicioso. Tambi��n puede hacerlo para descargar archivos maliciosos en el equipo, lo que aumentar��a su riesgo de infecci��n por parte de otras amenazas. Despu��s ejecuta los archivos descargados. Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos descargados.

Este malware no tiene ninguna capacidad para robar informaci��n.

Detalles t��cnicos

Detalles de entrada

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos.

Puede haberlo infiltrado otro malware.

Puede haberse descargado desde los sitios remotos siguientes:

- http://{BLOCKED}9.88.8/spr.dll

���Բ��ٲ�������������

Crea las siguientes copias de s�� mismo en el sistema afectado:

- %User Temp%\srv{random characters}.tmp

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Este malware infiltra el siguiente archivo no malicioso:

- %User Temp%\srv{Random Characters}.ini - configuration file

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Se introduce en los siguientes procesos que se ejecutan en la memoria del sistema afectado:

- spoolsv.exe

T��cnica de inicio autom��tico

Elimina las siguientes claves de registro asociadas a aplicaciones antivirus y de seguridad:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}

Type = "20"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}

Start = "2"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}

ErrorControl = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}

ImagePath = "%System Root%\system32\svchost.exe -k netsvcs"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}

DisplayName = "srv{random characters}"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}

ObjectName = "LocalSystem"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}\parameters

servicedll = "\?\globalroot\Device\HarddiskVolume1\%User Temp%\srv{numbers}.tmp"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\srv{random characters}\Security

Security = "{hex values}"

Agrega las siguientes claves/entradas para permitir su propia ejecuci��n en modo seguro:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Minimal\

srv{Random Characters}

Otras modificaciones del sistema

Este malware modifica la(s) siguiente(s) entrada(s)/clave(s) de registro como parte de la rutina de instalaci��n:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\SvcHost

netsvcs = "{Default Data} srv{Random Characters}"

(Note: The default value data of the said registry entry is {Default Data}.)

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings\Zones\3

CurrentLevel = "0"

(Note: The default value data of the said registry entry is 11000.)

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings\Zones\3

1601 = "0"

(Note: The default value data of the said registry entry is 1.)

Crea la(s) siguiente(s) entrada(s) de registro para evitar el cortafuegos de Windows:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\ SharedAccess\Parameters\

FirewallPolicy\StandardProfile\GloballyOpenPorts\

List

67:UDP = "67:UDP:*:Enabled:DHCP Server"

�ʰ��DZ貹������������

Este malware infiltra copias de s�� mismo en todas las unidades extra��bles.

Aprovecha las vulnerabilidades de software siguientes para propagarse a otros equipos de la red:

Rutina de descarga

Se conecta a las siguientes URL maliciosas:

- http://{BLOCKED}.{BLOCKED}.49.103/sknock.php?affid={parameter}&data=version={parameter}|{infection information}

- http://{BLOCKED}.{BLOCKED}.112.138/service/listener.php?affid={Parameter}

- http://{BLOCKED}.{BLOCKED}.123.34/service/scripts/files/aff_50039.dll - inaccessible

- http://{BLOCKED}.{BLOCKED}.123.33/service/listener.php?affid=50039 - inaccessible

Accede a los siguientes sitios Web para descargar archivos:

- http://{BLOCKED}8.{BLOCKED}2.189.105/service/listener.php?affid={numbers} - inaccessible

- http://{BLOCKED}8.{BLOCKED}2.189.105/service/scripts/files/aff_{numbers}.dll - inaccessible

- http://{BLOCKED}9.{BLOCKED}5.49.103/srv - configuration file

- http://{BLOCKED}9.{BLOCKED}5.49.103/dll - inaccessible

- http://{BLOCKED}9.{BLOCKED}5.49.103/exe - inaccessible

- http://{BLOCKED}5.{BLOCKED}4.112.136/dll - inaccessible

- http://{BLOCKED}5.{BLOCKED}4.112.136/srv - Configuration File

- http://{BLOCKED}5.{BLOCKED}4.112.136/exe - Copy of itself

- http://{BLOCKED}5.{BLOCKED}4.112.138/X - Copy of itself

- http://{BLOCKED}5.{BLOCKED}4.112.139/service/scripts/files/aff_{parameter}.dll - BKDR_TDSS.KARU

- http://{BLOCKED}.{BLOCKED}.210.72/service/listener.php?affid=50045 - inaccessible

- http://{BLOCKES}.{BLOCKED}.210.72//srv - inaccessible

- http://{BLOCKED}.{BLOCKED}.162.20/service/scripts/files/aff_50045.dll - BKDR_TDSS.ASH

- http://{BLOCKED}.{BLOCKED}.210.72/X - updated copy of itself

- http://{BLOCKED}.{BLOCKED}.210.72//dll - inaccessible

- http://{BLOCKED}4.{BLOCKED}0.123.34//srv �C inaccessible

- http://{BLOCKED}4.{BLOCKED}0.123.34/service/scripts/files/aff_50045.dll - detected as BKDR_TDSS.ASH

- http://{BLOCKED}4.{BLOCKED}0.123.34//dll �C inaccessible

- http://{BLOCKED}9.88.7/X - detected as BKDR_TDSS.ASH

- http://{BLOCKED}9.88.7/srv.dat - encrypted configuration file

- http://{BLOCKED}.{BLOCKED}.123.34/X - inaccessible

- http://{BLOCKED}8.{BLOCKED}9.89.121/X �C detected as TROJ_KRYPTK.SMUH

- http://{BLOCKED}8.{BLOCKED}9.89.121/exe �C inaccessible

Guarda los archivos que descarga con los nombres siguientes:

- %User Temp%\srv{Random Characters}.tmp

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Despu��s ejecuta los archivos descargados. Como resultado, en el sistema afectado se muestran las rutinas maliciosas de los archivos descargados.

Robo de informaci��n

Este malware no tiene ninguna capacidad para robar informaci��n.

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploraci��n, deben comprobar que tienen desactivada la opci��n Restaurar sistema para permitir la exploraci��n completa del equipo.

Step 2

Elimine los archivos de malware que se han introducido/descargado mediante WORM_OTORUN.ASH

Step 3

Identificar y eliminar los archivos detectados como WORM_OTORUN.ASH mediante el disco de inicio o la Consola de recuperaci��n

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\GloballyOpenPorts\List

- 67:UDP = "67:UDP:*:Enabled:DHCP Server"

- 67:UDP = "67:UDP:*:Enabled:DHCP Server"

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal

- srv{Random Characters}

- srv{Random Characters}

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- srv{Random Characters}

- srv{Random Characters}

Step 6

Restaurar este valor del Registro modificado

Importante: si modifica el Registro de Windows incorrectamente, podr��a hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe c��mo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

- From: netsvcs = "{Default Data} srv{Random Characters}"

To: netsvcs = "{Default Data}"

- From: netsvcs = "{Default Data} srv{Random Characters}"

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3

- From: CurrentLevel = "0"

To: CurrentLevel = "11000"

- From: CurrentLevel = "0"

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3

- From: 1601 = "0"

To: 1601 = "1"

- From: 1601 = "0"

Step 7

Buscar y eliminar este archivo

- %User Temp%\srv{random}.ini

Step 8

Buscar y eliminar los archivos de AUTORUN.INF creados por WORM_OTORUN.ASH que contienen las siguientes cadenas

;{garbage characters}

[AutoRun]

AcTIOn=opeN

;{garbage characters}

IcON=%Windows%\SYstEm32\ShelL32.DLl,4

;{garbage characters}

UsEaUtoPlAy=1

;{garbage characters}

oPEN=RUNDLl32.EXe sETup{numbers}.foN,{parameters}

;{garbage characters}

SHElL\eXPLore\ComManD=ruNDLL32.EXe setup{numbers}.fON,{parameters}

;{garbage characters}

SHelL\Open\cOmmaNd=rundLL32.EXE sETUP{numbers}.fON,{parameters}

;{garbage characters}

Step 9

Explorar el equipo con su producto de live casino online para eliminar los archivos detectados como WORM_OTORUN.ASH En caso de que el producto de live casino online ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no ser��n necesarios m��s pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta para obtener m��s informaci��n.

Step 10

Descargar y aplicar estos parches de seguridad No utilice estos productos hasta que se hayan instalado los parches adecuados. live casino online recomienda a los usuarios que descarguen los parches cr��ticos en cuanto los proveedores los pongan a su disposici��n.

Rellene nuestra encuesta!