RANSOM_WCRY.C

Windows

Type de grayware:

Ransomware

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder b?sartige Benutzer ¨ąbertragen.

D¨¦tails techniques

?bertragungsdetails

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder b?sartige Benutzer ¨ąbertragen.

Installation

Schleust folgende Dateien/Komponenten ein:

- {location of malware}\00000000.pky

- {location of malware}\00000000.eky

- {location of malware}\00000000.res

- {location of malware}\!Please Read Me!.txt ˇű ransomnote

- {location of malware}\{random numbers}.bat ˇű creates shortcut

- {location of malware}\!WannaDecryptor!.exe.lnk

- {location of malware}\TaskHost\Tor\taskhosts.exe ˇű copy of tor.exe

- {location of malware}\t.wry ˇű encrypted component

- {location of malware}\c.wry ˇű contains email, bitcoin address, onion server, & urls

- {location of malware}\r.wry ˇű ransomnote

- {location of malware}\m.wry ˇű rtf file containing ransom instructions

- {location of malware}\f.wry ˇű encrypted files

- {location of malware}\b.wry ˇű bmp file used for desktop

- {location of malware}\u.wry ˇű tool detected as RANSOM_WCRY.C

- {location of malware}\!WannaDecryptor!.exe ˇű tool also detected as RANSOM_WCRY.C

- {location of malware}\!WannaDecryptor!.bmp ˇű ransom wallpaper

F¨ągt die folgenden Prozesse hinzu:

- taskhosts.exe

Erstellt die folgenden Ordner:

- {location of malware}\TaskHost

Autostart-Technik

F¨ągt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef¨ąhrt zu werden.

HKEY_LOCAL_MACHINE\Software\Microsoft\

Windows\CurrentVersion\Run

Microsoft Task Scheduler = "{location of malware}\{malware filename}.exe" /r 0

Andere System?nderungen

F¨ągt die folgenden Registrierungsschl¨ąssel hinzu:

HKLM\SOFTWARE\WannaCryptor

HKCU\SOFTWARE\WannaCryptor

?ndert das Hintergrundbild des Desktops durch Ab?nderung der folgenden Registrierungseintr?ge:

HKCU\Control Panel\Desktop

Wallpaper = "{location of malware}\!WannaDecryptor!.bmp"

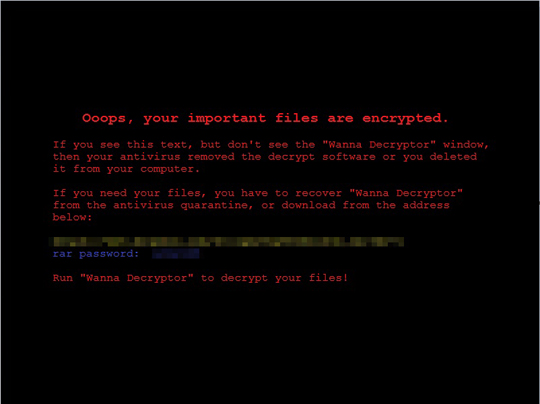

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Download-Routine

?ffnet die folgenden Websites, um Dateien herunterzuladen:

- https://dist.{BLOCKED}ject.org/torbrowser/6.5.1/tor-win32-0.2.9.10.zip

- https://www.dropbox.com/s/{BLOCKED}erh1ks/m.rar?dl=1 - hosts - !WannaDecryptor!.exe, detected as RANSOM_WCRY.C

- https://www.dropbox.com/s/{BLOCKED}zazlyy94/t.zip?dl=1 - hosts Tor archive

Andere Details

Verschl¨ąsselt Dateien mit den folgenden Erweiterungen:

- .123

- .3dm

- .3ds

- .3g2

- .3gp

- .602

- .7z

- .aes

- .ai

- .ARC

- .asc

- .asf

- .asp

- .avi

- .backup

- .bak

- .bmp

- .brd

- .bz2

- .c

- .cgm

- .class

- .cpp

- .crt

- .cs

- .csr

- .csv

- .db

- .dbf

- .dch

- .dif

- .dip

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .edb

- .eml

- .fla

- .flv

- .frm

- .gif

- .gpg

- .gz

- .h

- .hwp

- .ibd

- .jar

- .java

- .jpeg

- .jpg

- .js

- .jsp

- .key

- .lay

- .lay6

- .ldf

- .m3u

- .m4u

- .max

- .mdb

- .mdf

- .mid

- .mkv

- .mml

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .msg

- .myd

- .myi

- .nef

- .odb

- .odg

- .odp

- .ods

- .odt

- .ost

- .otg

- .otp

- .ots

- .ott

- .p12

- .PAQ

- .pas

- .pem

- .php

- .pl

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .psd

- .pst

- .rar

- .raw

- .rb

- .rtf

- .sch

- .sh

- .slk

- .sln

- .sql

- .sqlite3

- .sqlitedb

- .stc

- .std

- .stw

- .suo

- .swf

- .sxc

- .sxd

- .sxm

- .sxw

- .tar

- .tar

- .tbk

- .tgz

- .tif

- .tiff

- .txt

- .uop

- .uot

- .vb

- .vdi

- .vmdk

- .vmx

- .vob

- .vsd

- .vsdx

- .wav

- .wb2

- .wk1

- .wks

- .wma

- .wmv

- .xlc

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .zip

Benennt verschl¨ąsselte Dateien in folgende Namen um:

- {original filename and extension}.WCRY

Solutions

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

?- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- Microsoft Task Scheduler = "{location of malware}\{malware filename}.exe" /r 0

- Microsoft Task Scheduler = "{location of malware}\{malware filename}.exe" /r 0

Step 5

Diesen Registrierungsschl¨ąssel l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

?- In HKEY_LOCAL_MACHINE\SOFTWARE

- WannaCryptor = ""

- WannaCryptor = ""

- In HKEY_CURRENT_USER\SOFTWARE

- WannaCryptor = ""

- WannaCryptor = ""

Step 6

Diese Ordner suchen und l?schen

- {location of malware}\TaskHost

Step 7

Diese Dateien suchen und l?schen

- {location of malware}\00000000.pky

- {location of malware}\00000000.eky

- {location of malware}\00000000.res

- {location of malware}\!Please Read Me!.txt

- {location of malware}\{random numbers}.bat

- {location of malware}\!WannaDecryptor!.exe.lnk

- {location of malware}\TaskHost\Tor\taskhosts.exe

- {location of malware}\t.wry

- {location of malware}\c.wry

- {location of malware}\r.wry

- {location of malware}\m.wry

- {location of malware}\f.wry

- {location of malware}\b.wry

- {location of malware}\!WannaDecryptor!.bmp

- {location of malware}\00000000.pky

- {location of malware}\00000000.eky

- {location of malware}\00000000.res

- {location of malware}\!Please Read Me!.txt

- {location of malware}\{random numbers}.bat

- {location of malware}\!WannaDecryptor!.exe.lnk

- {location of malware}\TaskHost\Tor\taskhosts.exe

- {location of malware}\t.wry

- {location of malware}\c.wry

- {location of malware}\r.wry

- {location of malware}\m.wry

- {location of malware}\f.wry

- {location of malware}\b.wry

- {location of malware}\!WannaDecryptor!.bmp

Step 8

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als RANSOM_WCRY.C entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Step 9

Desktop-Eigenschaften zur¨ącksetzen

Participez ¨¤ notre enqu¨şte!