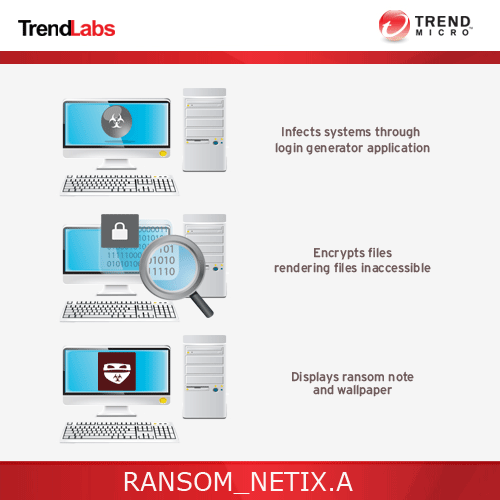

RANSOM_NETIX.A

Windows

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

D¨¦tails techniques

Installation

Schleust die folgenden Dateien ein:

- %Desktop%\Instructions.txt - Ransom Note

- %User Temp%\info.txt

(Hinweis: %Desktop% ist der Ordner 'Desktop' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000, XP und Server 2003.. %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Dateien ein und f¨ąhrt sie aus:

- %User Temp%\Netflix Login Generator v1.1.exe - fake generator

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %Application Data%\Microsoft\ScreenToGif\netprotocol.exe - executed afterwards

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' f¨ąr den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Andere System?nderungen

F¨ągt die folgenden Registrierungsschl¨ąssel als Teil der Installationsroutine hinzu:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Profile%\ransom.jpg

Download-Routine

?ffnet die folgenden Websites, um Dateien herunterzuladen:

- http://{BLOCKED}.{BLOCKED}.173.155/images/BG.jpg

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Profile%\ransom.jpg - image used as wallpaper

(Hinweis: %User Profile% ist der Ordner f¨ąr Benutzerprofile des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername} unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername} unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername} unter Windows 2000, XP und Server 2003.)

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- http://{BLOCKED}.{BLOCKED}.173.155/createkeys.php

- http://{BLOCKED}.{BLOCKED}.173.155/savekey.php

- http://{BLOCKED}.{BLOCKED}.173.155/getid.php

Verschl¨ąsselt Dateien mit den folgenden Erweiterungen:

- .ai

- .asp

- .aspx

- .avi

- .bmp

- .csv

- .doc

- .docx

- .epub

- .flp

- .flv

- .gif

- .html

- .itdb

- .itl

- .jpg

- .m4a

- .mdb

- .mkv

- .mp3

- .mp4

- .mpeg

- .odt

- .php

- .png

- .ppt

- .pptx

- .psd

- .py

- .rar

- .sql

- .txt

- .wma

- .wmv

- .xls

- .xlsx

- .xml

- .zip

Benennt verschl¨ąsselte Dateien in folgende Namen um:

- {original filename and extension}.se

Solutions

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Diese Datei suchen und l?schen

- %User Profile%\ransom.jpg

- %Desktop%\Instructions.txt

- %User Temp%\info.txt

- %User Temp%\Netflix Login Generator v1.1.exe

Step 5

Desktop-Eigenschaften zur¨ącksetzen

Step 6

F¨ąhren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als RANSOM_NETIX.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participez ¨¤ notre enqu¨şte!