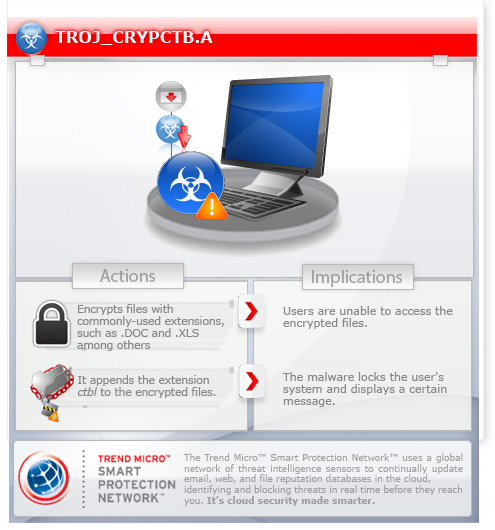

TROJ_CRYPCTB.A

Ransom:Win32/Critroni.A (Microsoft), Trojan.Cryptolocker.G (Symantec), Trojan-Ransom.Win32.Crypren.pwj (Kaspersky)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

D¨¦tails techniques

Installation

Schleust die folgenden Dateien ein:

- %User Profile%\My Documents\{random filename 2}.html - contains list of encrypted files

- %User Profile%\My Documents\AllFilesAreLocked{number}.bmp - wallpaper used by the malware

- %User Profile%\My Documents\DecryptAllFiles{number}.txt - contains the ransom note

- %Windows%\Tasks\{random filename 3}.job

(Hinweis: %User Profile% ist der Ordner f¨ąr Benutzerprofile des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername} unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername} unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername} unter Windows 2000, XP und Server 2003.. %Windows% ist der Windows Ordner, normalerweise C:\Windows oder C:\WINNT.)

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %User Temp%\{random filename 1}.exe

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Andere System?nderungen

?ndert die folgenden Registrierungseintr?ge:

HKEY_CURRENT_USER\Control Panel\Desktop Wallpaper

(Default) = "%User Profile%\My Documents\AllFilesAreLocked{number}.bmp"

(Note: The default value data of the said registry entry is {user-defined}.)

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

- It asks for users to download TOR and connect to the given URL to retrieve the private key for decryption

Andere Details

Verschl¨ąsselt Dateien mit den folgenden Erweiterungen:

- xlsx

- xlsm

- xlsb

- xls

- xlk

- txt

- sql

- safe

- rtf

- pwm

- pem

- mdf

- mdb

- kwm

- groups

- docx

- docm

- doc

- der

- dbf

- db

- crt

- cer

Solutions

Step 1

ąó¨ą°ů Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Dateien erkennen und deaktivieren, die als TROJ_CRYPCTB.A entdeckt wurden

- ąó¨ą°ů Windows 98 und ME Benutzer: Der Windows Task-Manager zeigt m?glicherweise nicht alle aktiven Prozesse an. Verwenden Sie in diesem Fall einen Prozess-Viewer eines Drittanbieters, vorzugsweise Process Explorer, um die Malware-/Grayware-/Spyware-Datei zu beenden. Dieses Tool k?nnen Sie . herunterladen.

- Wenn die entdeckte Datei im Windows Task-Manager oder Process Explorer angezeigt wird, aber nicht gel?scht werden kann, starten Sie Ihren Computer im abgesicherten Modus neu. Klicken Sie auf diesen Link, um alle erforderlichen Schritte anzuzeigen.

- Wenn die entdeckte Datei nicht im Windows Task-Manager oder im Process Explorer angezeigt wird, fahren Sie mit den n?chsten Schritten fort.

Step 3

Diesen ge?nderten Registrierungswert wiederherstellen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f¨ąhren. F¨ąhren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst¨ątzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

?- In HKEY_CURRENT_USER\Control Panel\Desktop Wallpaper

- From: (Default) = "%User Profile%\My Documents\AllFilesAreLocked{number}.bmp"

To: (Default) = "{user-defined}"

- From: (Default) = "%User Profile%\My Documents\AllFilesAreLocked{number}.bmp"

Step 4

Diese Dateien suchen und l?schen

- %User Profile%\My Documents\{random filename 2}.html - contains list of encrypted files

- %User Profile%\My Documents\AllFilesAreLocked{number}.bmp - wallpaper used by the malware

- %User Profile%\My Documents\DecryptAllFiles{number}.txt - contains the ransom note

- %Windows%\Tasks\{random filename 3}.job

Step 5

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als TROJ_CRYPCTB.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participez ¨¤ notre enqu¨şte!