TROJ_UPATRE.YQU

TrojanDownloader:Win32/Upatre.O (Microsoft); Mal/Upatre-A (Sophos)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

In the wild::

Oui

Overview

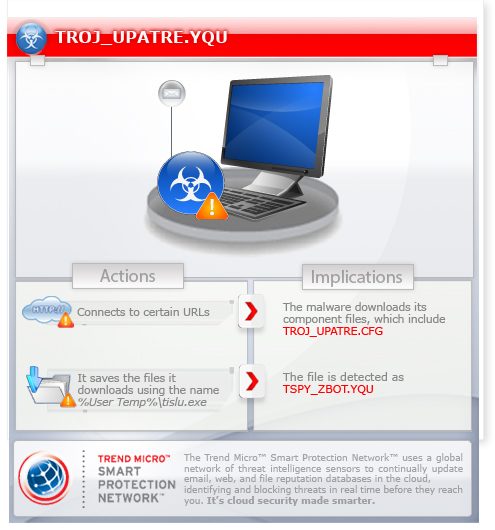

Um einen ?berblick ¨ąber das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder b?sartige Benutzer ¨ąbertragen.

Anschlie?end werden die heruntergeladenen Dateien ausgef¨ąhrt. Dadurch k?nnen die b?sartigen Routinen der heruntergeladenen Dateien auf dem betroffenen System aktiv werden.

D¨¦tails techniques

?bertragungsdetails

Wird als Spam-Mail-Anhang durch andere Malware/Grayware/Spyware oder b?sartige Benutzer ¨ąbertragen.

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein und f¨ąhrt sie aus:

- %User Temp%\lsame.exe

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Download-Routine

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- %User Temp%\tislu.exe - detected as TSPY_ZBOT.YQU

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000, XP und Server 2003.)

Anschlie?end werden die heruntergeladenen Dateien ausgef¨ąhrt. Dadurch k?nnen die b?sartigen Routinen der heruntergeladenen Dateien auf dem betroffenen System aktiv werden.

Solutions

Step 1

F¨ąr Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Malware-Dateien entfernen, die hinterlassen/heruntergeladen wurden von TROJ_UPATRE.YQU

- TSPY_ZBOT.YQU

Step 3

Diese Datei suchen und l?schen

- %User Temp%\lsame.exe

Step 4

Durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt, und l?schen Sie Dateien, die als TROJ_UPATRE.YQU entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Participez ¨¤ notre enqu¨şte!