TSPY_DYRE.EKW

Trojan.Zbot(Norton), a variant of Win32/Injector.BNPH trojan(Eset)

Windows

Malware-Typ:

Spyware

Zerstrerisch?:

Nein

Verschlsselt?:

Ja

In the wild::

Ja

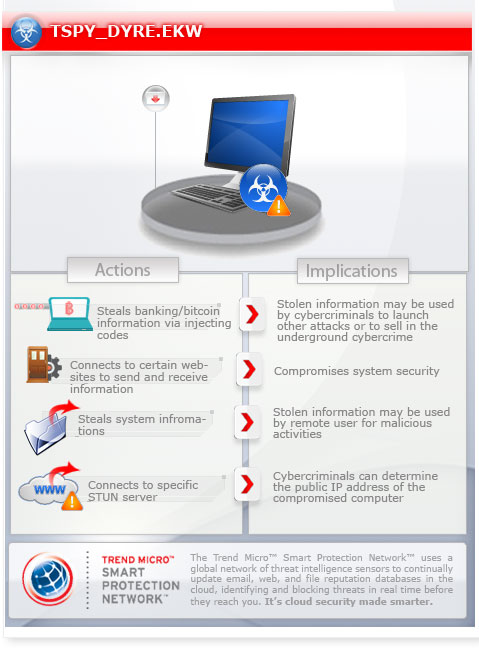

?berblick

Um einen ?berblick ��ber das Verhalten dieser Spyware zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Wird m?glicherweise von anderer Malware von Remote-Sites heruntergeladen:

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen. L?scht sich nach der Ausf��hrung selbst.

Technische Details

?bertragungsdetails

Wird m?glicherweise von der folgender Malware von Remote-Sites heruntergeladen:

- TROJ_PIDIEF.LK

- TROJ_PIDIEF.UXL

- TROJ_PIDIEF.YYGA

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein und f��hrt sie aus:

- %Windows%\{random file name}.exe (for Windows XP and lower)

- %AppDataLocal%\{random file name}.exe (for Vista and higher)

(Hinweis: %Windows% ist der Windows Ordner, normalerweise C:\Windows oder C:\WINNT.)

Schleust die folgenden Dateien ein:

- %System%\config\systemprofile\Application Data\{random file name 2}.vas (for Windows XP and lower)

- %AppDataLocal%\{random file name 3}.vas (for Vista and higher)

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

F��gt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgef��hrt wird:

- Global\1g2hk1hyj

Injiziert Code in die folgenden Prozesse:

- explorer.exe

Autostart-Technik

Registriert sich als Systemdienst, damit sie bei jedem Systemstart automatisch ausgef��hrt wird, indem sie die folgenden Registrierungseintr?ge hinzuf��gt:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\googleupdate

ImagePath = "%Windows%\{random file name}.exe"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\googleupdate

DisplayName = "Google Update Service"

F��gt folgende Registrierungseintr?ge hinzu, um bei jedem Systemstart automatisch ausgef��hrt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

(Default) = "%AppDataLocal%\{random file name}.exe " (for Vista and higher)

Registriert sich als Systemdienst, damit die Ausf��hrung bei jedem Systemstart automatisch erfolgt, indem die folgenden Registrierungsschl��ssel hinzuf��gt werden:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\googleupdate(for Windows XP and lower)

Datendiebstahl

Folgende Daten werden gesammelt:

- Host Name

- Public IP Address

- OS Version

- User Name

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- {BLOCKED}.{BLOCKED}.51.224:4443

- {BLOCKED}.{BLOCKED}.51.224:443

- {BLOCKED}.{BLOCKED}.46.50:4443

- {BLOCKED}.{BLOCKED}.122.128:4443

- {BLOCKED}.{BLOCKED}.121.205:4443

- {BLOCKED}.105.122.128:443

- {BLOCKED}.{BLOCKED}.98.111:4443

- {BLOCKED}.{BLOCKED}.121.205:443

- {BLOCKED}.{BLOCKED}.98.111:443

- {BLOCKED}.{BLOCKED}.35.188:443

- {BLOCKED}.{BLOCKED}.122.160:4443

- {BLOCKED}.{BLOCKED}.126.25:4443

- {BLOCKED}.{BLOCKED}.110.52:4443

- {BLOCKED}.{BLOCKED}.122.160:443

- {BLOCKED}.{BLOCKED}.126.25:443

- {BLOCKED}.{BLOCKED}.110.52:443

- {BLOCKED}.{BLOCKED}.122.160

- {BLOCKED}.{BLOCKED}.202.162:4443

- {BLOCKED}.{BLOCKED}.202.162:443

- {BLOCKED}.{BLOCKED}.227.37:443

L?scht sich nach der Ausf��hrung selbst.

L?sungen

Step 1

F��r Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 4

Im abgesicherten Modus neu starten

Step 5

Diesen Registrierungsschl��ssel l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f��hren. F��hren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst��tzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

?- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- googleupdate

- googleupdate

Step 6

Diesen Registrierungswert l?schen

Wichtig: Eine nicht ordnungsgem??e Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems f��hren. F��hren Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterst��tzung bitten k?nnen. Lesen Sie ansonsten zuerst diesen , bevor Sie die Registrierung Ihres Computers ?ndern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- (Default) = "%AppDataLocal%\{random file name}.exe " (for Vista and higher)

- (Default) = "%AppDataLocal%\{random file name}.exe " (for Vista and higher)

Step 7

Diese Datei suchen und l?schen

- %System%\config\systemprofile\Application Data\{random file name 2}.vas (for Windows XP and lower)

- %AppDataLocal%\{random file name 3}.vas (for Vista and higher)

Step 8

F��hren Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem live casino online Produkt nach Dateien, die als TSPY_DYRE.EKW entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem live casino online Produkt ges?ubert, gel?scht oder in Quarant?ne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarant?ne k?nnen einfach gel?scht werden. Auf dieser finden Sie weitere Informationen.

Nehmen Sie an unserer Umfrage teil